Atualizações seguras de software

A segurança é um processo; não é suficiente inicializar com confiança na versão do sistema operacional instalada na fábrica — também deve haver um mecanismo para obter, de maneira rápida e segura, as atualizações de segurança mais recentes. A Apple lança atualizações de software regularmente para abordar questões de segurança emergentes. Os usuários de dispositivos iPad e iPhone recebem notificações de atualização no dispositivo. Os usuários de Mac encontram as atualizações disponíveis nos Ajustes do Sistema (macOS 13 ou posterior) ou nas Preferências do Sistema (macOS 12 ou anterior). As atualizações são entregues via conexão sem fio para que as correções de segurança mais recentes sejam adotadas rapidamente.

Segurança do processo de atualização

O processo de atualização usa a mesma raiz de confiança baseada em hardware que a inicialização segura, projetada para instalar apenas o código assinado pela Apple. O processo de atualização também usa a autorização do software do sistema para se certificar de que apenas as cópias das versões dos sistemas operacionais ativamente assinadas pela Apple possam ser instaladas em dispositivos iPad e iPhone ou em computadores Mac com o ajuste Segurança Total configurado como política de inicialização segura no Utilitário de Segurança da Inicialização. Com esses processos seguros dispostos, a Apple pode parar de assinar versões mais antigas de sistemas operacionais com vulnerabilidades conhecidas e ajudar a impedir ataques de reversão.

Para aumentar a segurança das atualizações de software, quando o dispositivo a ser atualizado está fisicamente conectado ao Mac, uma cópia completa do iOS ou iPadOS é baixada e instalada. Mas para as atualizações de software via conexão sem fio (OTA), apenas os componentes necessários para completar uma atualização são baixados, melhorando a eficiência da rede por não baixar todo o sistema operacional. Além disso, é possível armazenar as atualizações de software em um Mac com macOS 10.13 ou posterior que tenha o Conteúdo em Cache ativado, para que os dispositivos iPad e iPhone não precisem baixar novamente a atualização necessária da internet (eles ainda precisam contatar os servidores da Apple para concluir o processo de atualização).

Processo de atualização personalizado

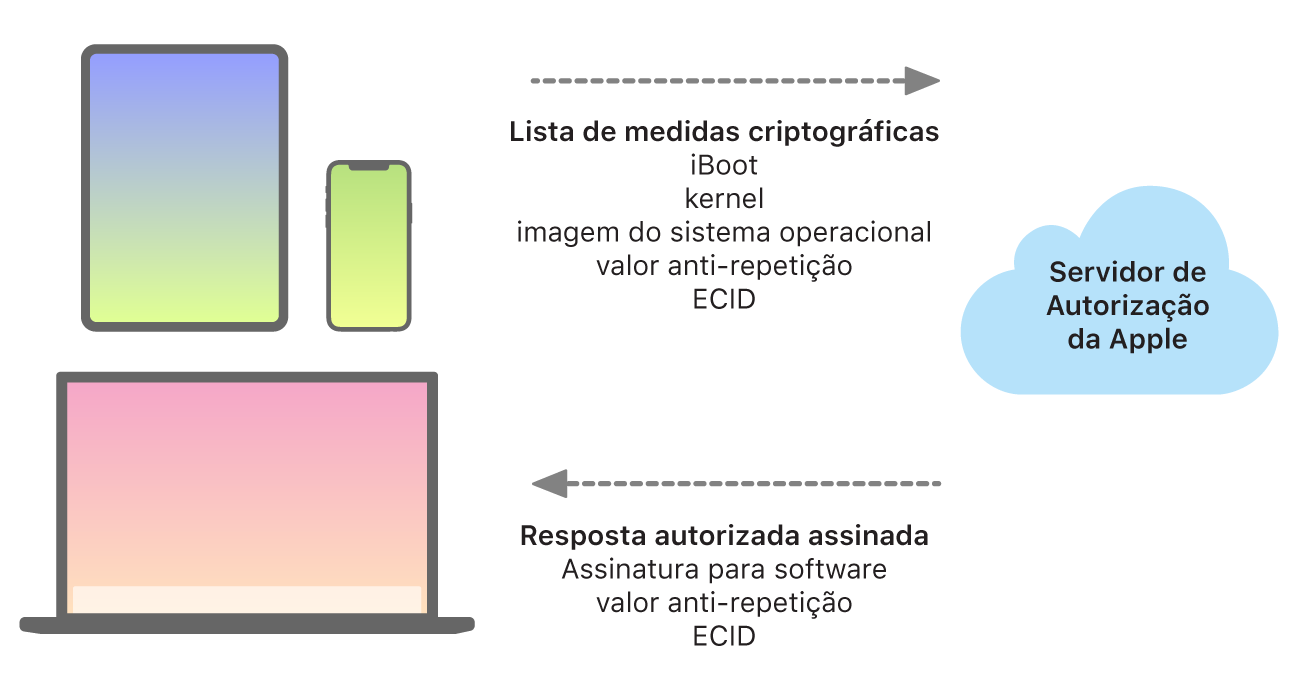

Durante as atualizações, certas informações são disponibilizadas ao servidor de autorização de instalações da Apple, o qual inclui uma lista de medidas criptográficas de cada parte do pacote a ser instalado (iBoot, kernel e imagem do sistema operacional, por exemplo), um valor antirreprodução aleatório e o Identificador Exclusivo do Dispositivo (ECID).

O servidor de autorização verifica a lista de medições apresentada e a compara com versões cujas instalações são permitidas. Caso encontre uma correspondência, ele adiciona o ECID à medição e informa o resultado. O servidor passa ao dispositivo um conjunto completo de dados assinados como parte do processo de atualização. A adição do ECID “personaliza” a autorização para o dispositivo solicitante. Ao autorizar e assinar somente as medições conhecidas, o servidor ajuda a garantir que a atualização aconteça exatamente conforme fornecida pela Apple.

A avaliação da cadeia de confiança no momento da inicialização verifica se a assinatura vem da Apple e se a medição do item carregado do dispositivo de armazenamento, combinada com o ECID do dispositivo, corresponde ao que estava coberto pela assinatura. Esses passos são projetados para garantir que, em dispositivos compatíveis com personalização, a autorização seja para um dispositivo específico e que uma versão mais antiga do sistema operacional ou do firmware de um dispositivo não possa ser copiada para outro. O valor antirreprodução ajuda a impedir que um invasor salve a resposta do servidor e a use para adulterar um dispositivo ou alterar o software do sistema de outra maneira.

O processo de personalização é o motivo pelo qual uma conexão de rede à Apple sempre é exigida para atualizar qualquer dispositivo com um silício projetado pela Apple, incluindo um Mac baseado em Intel com o chip Apple T2 Security.

Em dispositivos com Secure Enclave, esse hardware usa, de maneira similar, a autorização do software do sistema para verificar a integridade do software e é projetado para impedir instalações de versões mais antigas.