Segurança da Plataforma Apple

- Conheça a Segurança da Plataforma Apple

- Introdução à segurança da plataforma Apple

-

- Visão geral da segurança do sistema

- Segurança do volume de sistema assinado

- Atualizações seguras de software

- Melhorias de Segurança em Segundo Plano

- Integridade do sistema operacional

- BlastDoor para Mensagens e IDS

- Segurança do Modo de Isolamento

-

- Capacidades de segurança adicionais do sistema macOS

- Proteção da Integridade do Sistema

- Caches de confiança

- Segurança do processador de periféricos

- Rosetta 2 em um Mac com Apple Silicon

- Proteções do acesso direto à memória

- Extensão segura do kernel

- Segurança da ROM de Opção

- Segurança do firmware da UEFI em um Mac baseado em Intel

- Segurança do sistema para o watchOS

- Geração de números aleatórios

- Uso de satélites para a comunicação de informações de emergência

- Dispositivo de Pesquisa de Segurança da Apple

-

- Visão geral da Criptografia e Proteção de Dados

- Criptografia resistente a ataques quânticos em dispositivos Apple

- Códigos e senhas

-

- Visão geral da Proteção de Dados

- Proteção de Dados

- Classes de Proteção de Dados

- Keybags para Proteção de Dados

- Proteção de chaves em modos de inicialização alternativos

- Proteção de dados do usuário diante de um ataque

- Proteção de Chave Selada (SKP)

- Função do Apple File System

- Proteção de Dados das Chaves

- Assinatura digital e criptografia

-

- Visão geral da segurança dos serviços

-

- Visão geral da segurança do Apple Pay

- Segurança do componente do Apple Pay

- Como o Apple Pay mantém as compras dos usuários protegidas

- Autorização de pagamento com o Apple Pay

- Uso do Apple Pay para pagamentos com cartões

- Tíquetes por proximidade no Apple Pay

- Inutilização de cartões com o Apple Pay

- Segurança do Apple Card

- Segurança do Apple Cash

- Tap to Pay on iPhone

- Proteção do Apple Messages for Business

- Segurança do FaceTime

- Glossário

- Histórico de revisão do documento

- Copyright e marcas comerciais

Segurança de IPv6

Todos os sistemas operacionais da Apple são compatíveis com IPv6, implementando diversos mecanismos para proteger a privacidade dos usuários e a estabilidade do conjunto de conexões de rede. Quando a Configuração Automática de Endereço sem Monitoração de Estado (SLAAC) é usada, os endereços IPv6 de todas as interfaces são gerados de uma maneira que ajuda a impedir o rastreamento de dispositivos entre redes e, ao mesmo tempo, permite uma boa experiência de usuário ao garantir a estabilidade do endereço quando nenhuma alteração de endereço ocorre. O algoritmo de geração do endereço é baseado em endereços gerados criptograficamente conforme o RFC 3972, aprimorado por um modificador específico da interface para assegurar que até as interfaces diferentes na mesma rede tenham, eventualmente, endereços diferentes. Além disso, endereços temporários são criados com uma duração preferida de 24 horas, sendo esses usados por padrão para qualquer nova conexão. O recurso de endereço Wi‑Fi privado, no qual um endereço de link local exclusivo é gerado para cada rede Wi‑Fi à qual um dispositivo se conecta, foi introduzido no:

iOS 14

iPadOS 14

macOS 12

visionOS 1

watchOS 7

O SSID da rede é incorporado como um elemento adicional para a geração do endereço, de forma similar ao parâmetro Network_ID conforme o RFC 7217.

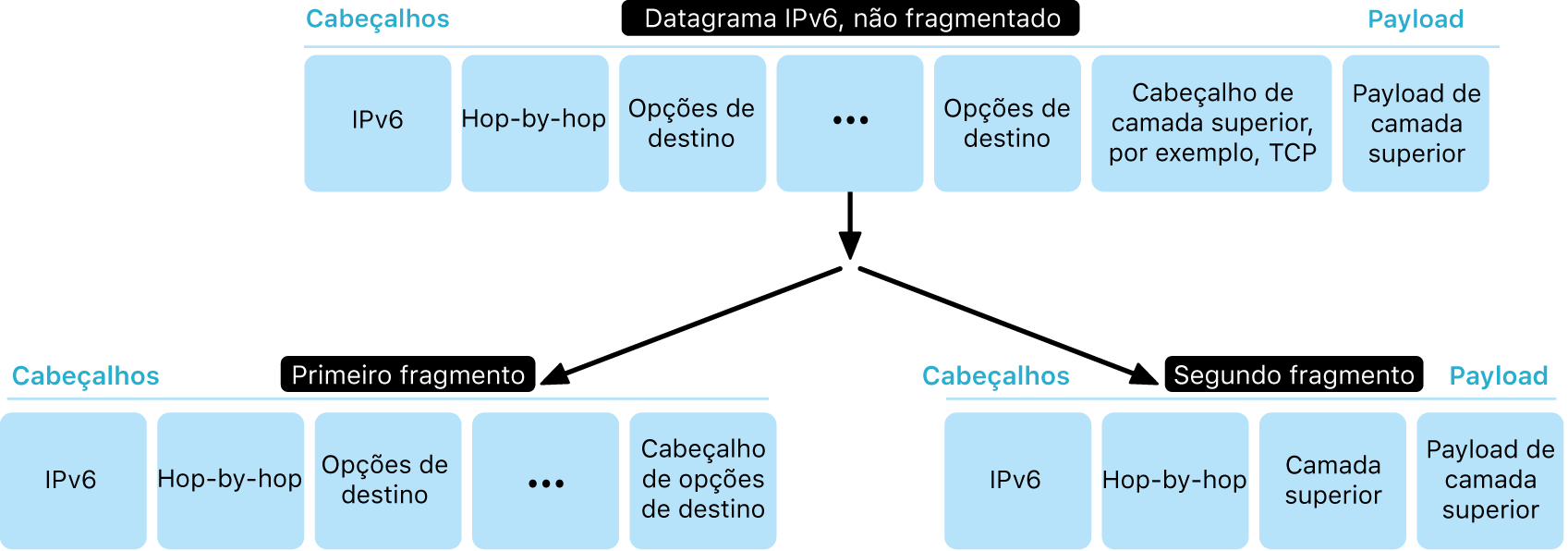

Para oferecer proteção contra ataques baseados em cabeçalhos de extensão e fragmentação de IPv6, dispositivos Apple implementam as medidas de proteção especificadas no RFC 6980, RFC 7112 e RFC 8021. Entre outras medidas, estas inibem ataques em que o cabeçalho da camada superior é encontrado apenas no segundo fragmento (conforme mostrado abaixo), o qual por sua vez, poderia causar ambiguidades para controles de segurança, como filtros de pacotes sem monitoração de estado.

Além disso, para ajudar a garantir a confiabilidade do conjunto de IPv6 de sistemas operacionais da Apple, dispositivos Apple exigem vários limites em estruturas de dados relacionados ao IPv6, como o número de prefixos por interface.