macOS용 플랫폼 단일 로그인

플랫폼 단일 로그인(플랫폼 SSO)을 통해 사용자(아니면 신원 관리를 전문으로 하는 개발자)는 초기 설정 중에 Mac에서 신원 제공자(IdP)의 조직 계정을 사용할 수 있도록 허용하는 SSO 확장 프로그램을 구현할 수 있습니다.

기능

플랫폼 SSO가 지원하는 기능은 다음과 같습니다.

자동 기기 등록 중에 플랫폼 SSO를 활성화하고 강제 적용하여 등록을 인증하고, 관리형 Apple 계정으로 로그인하며, 로컬 사용자를 생성할 수 있습니다.

고유 앱 및 웹 앱에서 단일 로그인 경험을 제공합니다.

시스템 설정에서 플랫폼 SSO에 관한 정보를 얻을 수 있습니다.

로컬 사용자 계정의 암호를 IdP와 동기화하고 로그인 정책을 정의할 수 있습니다.

IdP 계정의 그룹 권한을 정의하고, 승인 프롬프트에서 네트워크 전용 IdP 계정을 사용할 수 있도록 허용합니다.

IdP 계정의 자격 증명으로 로그인할 때 요청에 따라 로컬 사용자 계정을 생성할 수 있습니다.

공유 Mac 컴퓨터에서 IdP 자격 증명을 사용하여 일시적으로 로그인하는 방문 사용자를 지원합니다.

참고: 대부분의 기능은 SSO 확장 프로그램의 지원이 필요합니다. 사용자의 조직에서 플랫폼 SSO를 구현하는 방법에 관해 더 알아보려면 IdP의 문서를 참조하십시오.

요구 사항

Apple Silicon이 탑재된 Mac 또는 Touch ID가 있는 Intel 기반 Mac

플랫폼 SSO에 대한 설정이 포함된 확장 가능한 단일 로그인 구성을 지원하는 기기 관리 서비스

IdP와 호환되는 플랫폼 SSO 확장 프로그램을 포함하는 앱

macOS 13 이상

다음 기능을 사용하려면 추가 버전 요구 사항을 충족해야 합니다.

기능 | 지원되는 최소 운영 체제 버전 | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

인증된 방문자 모드 | macOS 26 | ||||||||||

탭하여 로그인 | macOS 26 | ||||||||||

자동 기기 등록 중 플랫폼 SSO | macOS 26 | ||||||||||

로컬 계정 이름으로 UPN 접두사 사용 | macOS 15.4 | ||||||||||

기기 식별자에 대한 증명 | macOS 15.4 | ||||||||||

로그인 정책 | macOS 15 | ||||||||||

온디맨드 계정 생성 | macOS 14 | ||||||||||

그룹 관리 및 네트워크 인증 | macOS 14 | ||||||||||

시스템 설정의 플랫폼 SSO | macOS 14 | ||||||||||

플랫폼 SSO 설정하기

플랫폼 SSO를 사용하려면 Mac 및 각 사용자가 IdP에 등록해야 합니다. IdP 지원 및 적용된 구성에 따라 Mac은 다음을 사용하여 백그라운드에서 기기 등록을 자동으로 수행할 수 있습니다.

기기 관리 구성에서 제공된 등록 토큰

Mac이 Apple 정품 기기라는 강력한 보증을 제공하며, 선택적으로 기기 식별자(UDID 및 일련 번호)를 포함할 수 있는 증명

플랫폼 SSO는 사용자와는 무관하게 IdP와의 신뢰받는 연결을 유지하기 위해 공유 기기 키를 지원합니다. 자동 기기 등록 중 플랫폼 SSO, IdP의 정보를 기반으로 한 온디맨드 사용자 계정 생성, 네트워크 인증 및 인증된 방문자 모드와 같은 기능에 공유 기기 키가 필요하므로 가능한 경우 공유 기기 키를 사용하십시오.

기기가 성공적으로 등록되고 나면 사용자 등록이 진행됩니다(사용자 계정이 인증된 방문자 모드를 사용하는 경우 제외). IdP가 요구하는 경우, 사용자 등록 시 등록 확인을 요청하는 프롬프트가 표시될 수 있습니다. 플랫폼 SSO가 요청에 따라 생성하는 로컬 사용자 계정의 경우, 사용자 등록이 백그라운드에서 자동으로 이루어집니다.

참고: 기기 관리 서비스에서 Mac을 등록 해제하면 해당 Mac은 IdP에서도 등록 해제됩니다.

인증 방식

플랫폼 SSO는 IdP와 함께 다양한 인증 방법을 지원합니다. 각각의 지원은 IdP 및 플랫폼 SSO 확장 프로그램에 따라 다릅니다.

암호: 이 방식을 통해 사용자는 로컬 암호 또는 IdP 암호로 인증합니다. 또한, 사용자의 계정을 관리하는 IdP가 연합되어 있는 경우에도 사용자가 인증할 수 있도록 WS-Trust를 지원합니다.

Secure Enclave 기반 키: 이 방식을 통해 Mac에 로그인하는 사용자는 Secure Enclave 지원 키를 사용하여 암호 없이 IdP를 인증할 수 있습니다. 사용자를 등록하는 동안 IdP는 Secure Enclave 키를 설정합니다.

스마트 카드: 이 방식을 통해 사용자는 스마트 카드를 사용하여 IdP를 인증합니다. 이 방법을 사용하려면 다음을 수행해야 합니다.

스마트 카드를 IdP에 등록하십시오.

Mac에서 스마트 카드 속성 매핑을 구성하십시오.

세부사항 및 속성 매핑 구성의 예는 스마트 카드 서비스 프로젝트의 man 페이지를 참조하십시오.

접근 키: 이 방법을 사용하면 사용자가 Apple 지갑에 저장된 패스를 사용하여 IdP를 인증합니다. 스마트 카드와 유사하게 접근 키도 IdP에 등록되어야 합니다.

요청에 따라 사용자 계정을 생성하는 것과 같은 특정 기능은 특정 인증 방법을 사용해야 합니다.

기능 | 암호 | Secure Enclave 기반 키 | 스마트 카드 | 접근 키 | |||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

그룹 관리 | |||||||||||

자동 기기 등록 | |||||||||||

인증된 방문자 모드 | |||||||||||

온디맨드 계정 생성 | |||||||||||

암호 동기화 | |||||||||||

참고: 등록을 수행하려면 SSO 확장 프로그램이 요청된 방법을 지원해야 합니다. 전환 방법도 지원됩니다. 예를 들어, 사용자 이름 및 암호를 사용하여 로그인하는 동안 새로운 사용자 계정이 생성되면, 로그인 성공 후에 해당 계정을 전환하여 Secure Enclave 기반 키 또는 스마트 카드를 사용할 수 있습니다.

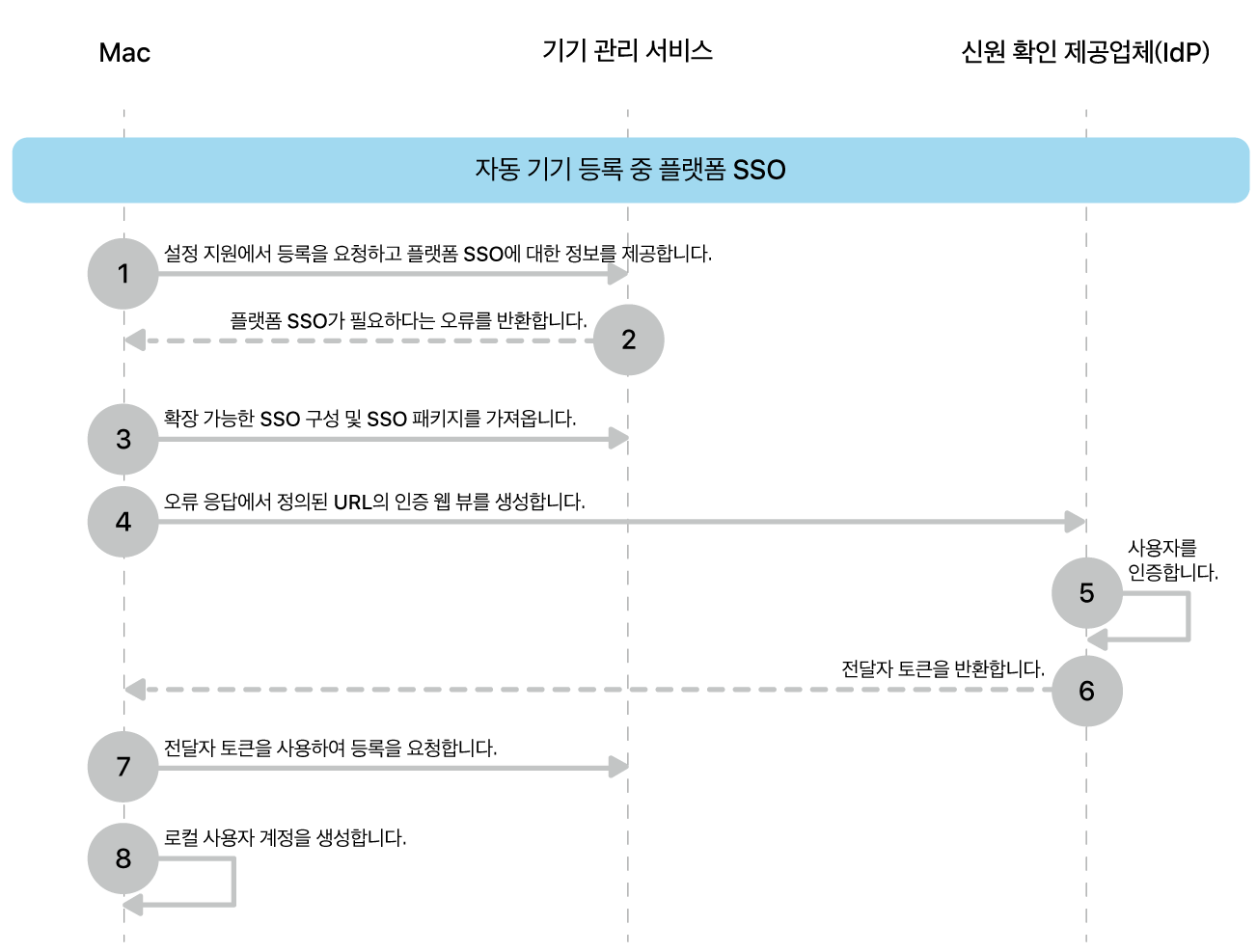

자동 기기 등록을 사용한 플랫폼 SSO

조직은 자동 기기 등록을 사용하여 설정 지원 중에 플랫폼 SSO를 활성화하고 강제 적용할 수 있습니다. 이 옵션은 등록을 인증하는 사용자가 자동으로 로컬 계정을 생성하고 지원되는 고유 앱 및 웹 앱에서 바로 SSO를 사용할 수 있기 때문에 단일 사용자 기기에 적합합니다.

과정은 다음과 같습니다.

macOS는 등록을 요청하고 등록 중에 플랫폼 SSO를 지원한다는 것을 기기 관리 서비스에 알립니다.

기기 관리 서비스는 SSO 구성 및 SSO 확장 프로그램이 포함된 앱을 포함하는 패키지를 찾을 수 있는 위치에 대한 정보를 포함하는 403 오류를 반환합니다.

macOS가 플랫폼 SSO 확장 프로그램 및 구성을 다운로드하고 설치합니다.

macOS가 플랫폼 단일 로그인을 구성하고 기기 등록을 수행합니다. 인증이 구성되면 등록이 백그라운드에서 자동으로 진행됩니다. 그런 다음 macOS가 사용자에게 등록을 진행하기 위해 앞서 나열된 방법 중 하나를 사용하여 IdP로 인증하도록 요청합니다. 플랫폼 SSO를 성공적으로 등록하지 않으면 계속 진행할 수 없습니다.

IdP가 인증을 처리합니다.

인증에 성공하면 IdP가 소지자 토큰을 macOS로 반환합니다.

macOS는 기기 관리 서비스에서 등록을 인증하기 위해 소지자 토큰을 사용하고, 동일한 IdP에 연합된 경우 사용자가 자격 증명을 다시 입력하지 않고도 관리형 Apple 계정에 로그인할 수 있습니다. 이렇게 하려면 iCloud 설정 지원 패널이 사용자에게 표시되어야 합니다.

macOS가 로컬 계정을 생성하고, 암호가 IdP와 동기화되거나 플랫폼 SSO가 Secure Enclave 기반 키를 사용하는 경우 사용자가 로컬 암호를 설정합니다. 필요한 경우 암호 구성을 사용하여 로컬 암호의 암호 복잡성 요구 사항을 강제 적용할 수 있습니다.

구성된 경우 macOS가 IdP에서 로컬 계정 로그인 프로필 사진을 동기화할 수 있습니다.

강제 적용 소프트웨어 업데이트를 사용하는 자동 기기 등록 중에 플랫폼 SSO를 사용할 수 있습니다. 이 경우, 기기 관리 서비스가 먼저 업데이트를 강제 적용해야 합니다.

macOS가 생성한 사용자 계정이 Mac에 하나만 있는 경우 해당 계정은 관리자 계정이 됩니다. 기기 관리 서비스가 계정 구성 명령을 사용하여 관리자 계정을 생성한 경우 플랫폼 SSO 그룹 관리를 사용하여 사용자 계정에 다른 권한을 할당할 수 있습니다.

단일 로그인

플랫폼 SSO는 확장 가능한 SSO의 일부이기 때문에 동일한 단일 로그인 기능을 제공하며, 사용자가 한 번 로그인한 다음 초기 인증에서 제공된 토큰을 사용하여 지원되는 고유 앱 및 웹 앱에서 인증할 수 있도록 합니다.

토큰이 유실되었거나, 만료되었거나, 4시간 이상 지난 경우 플랫폼 SSO는 IdP에서 토큰을 새로 고치거나 새로 가져오려고 시도합니다. 또한, 토큰을 새로 고치는 것 대신 플랫폼 SSO에서 전체 로그인이 필요한 시간(최소 1시간)을 초 단위로 구성할 수 있습니다. 기본적으로 18시간마다 전체 로그인이 필요합니다.

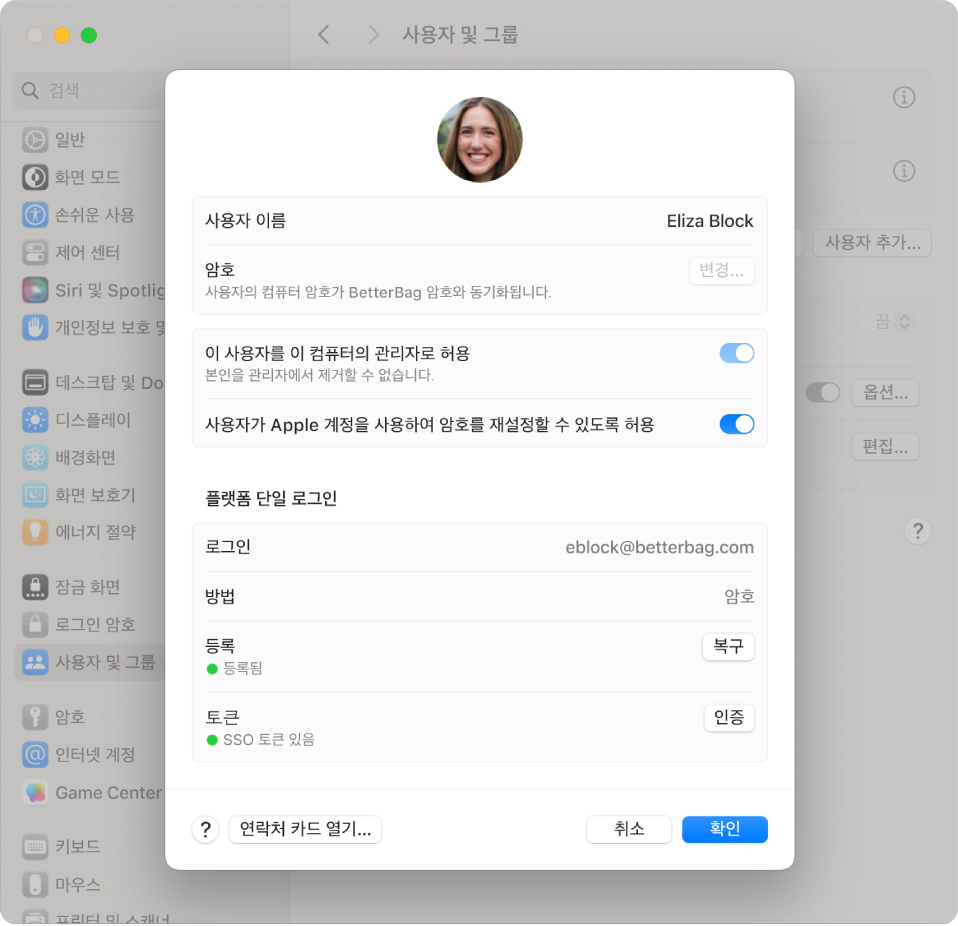

시스템 설정의 플랫폼 SSO

플랫폼 SSO가 등록되면 사용자는 시스템 설정 > 사용자 및 그룹 > [사용자 이름]에서 사용자 등록 상태를 확인할 수 있습니다. 필요한 경우 등록 복구를 실행하거나 강제로 인증 토큰을 새로 고칠 수 있습니다.

기기 등록 상태는 사용자 및 그룹 > 네트워크 계정 서버에서 확인할 수 있으며, 복구 작업을 수행할 수 있는 옵션도 제공합니다.

암호 동기화 및 로그인 정책

암호 인증 방법을 사용하는 경우, 로컬 사용자 암호가 로컬 또는 원격으로 암호를 변경할 때마다 IdP와 자동으로 동기화됩니다. 필요한 경우 macOS가 사용자에게 이전 암호를 입력하도록 요청합니다.

기본적으로 FileVault, 잠금 화면 및 로그인 윈도우를 잠금 해제하려면 로컬 계정 암호가 필요합니다. 입력한 암호가 로컬 사용자 계정의 암호와 일치하지 않는 경우 macOS가 IdP에 연결하여 실시간 인증을 수행하려고 시도합니다. macOS가 IdP에 연결할 수 없거나 입력한 암호가 IdP에 저장된 암호와 일치하지 않는 경우 인증이 실패합니다.

로그인 정책을 사용하면 IdP의 현재 계정 암호를 이 세 가지 프롬프트에서 즉시 사용할 수 있습니다. 다음 정책도 FileVault, 잠금 화면 및 로그인 윈도우에 대해 개별적으로 설정할 수 있습니다.

인증 시도

구성된 경우 IdP를 통한 실시간 인증이 시도됩니다.

Mac이 온라인 상태인 경우, 첫 번째 시도 후에 Mac이 오프라인 상태가 되더라도 IdP를 통한 인증이 성공적으로 완료되어야 진행할 수 있습니다.

인증이 성공하면 플랫폼 SSO가 로컬 암호를 업데이트합니다.

Mac이 오프라인 상태인 경우 사용자는 로컬 계정 암호를 사용할 수 있습니다.

인증 필요

구성된 경우, 진행하려면 IdP를 통한 실시간 인증이 필요합니다.

Mac이 온라인 상태인 경우, 구성한 오프라인 유예 기간에 관계없이 IdP를 통한 인증이 성공적으로 완료되어야 진행할 수 있습니다.

인증이 성공하면 플랫폼 SSO가 로컬 암호를 업데이트합니다.

Mac이 오프라인인 경우 사용자는 로그인할 수 없습니다. 이러한 상황에서는 오프라인 유예 기간을 활성화하고, 마지막으로 로그인한 이후의 일수를 설정할 수 있습니다. 사용자는 이 기간 동안 계속해서 로컬 계정 암호를 사용할 수 있습니다.

Mac에 로그인하는 모든 계정을 플랫폼 SSO로 관리해야 하는지, 아니면 로컬 계정만으로의 로그인을 허용할지 여부를 정의할 수 있습니다. 이 설정이 적용되거나 업데이트된 후, 실제로 강제 적용되기까지의 유예 기간을 설정할 수도 있습니다. 이를 통해 로컬 계정을 일시적으로 사용할 수 있습니다. 예를 들어, 플랫폼 SSO 기기 등록을 수행하거나 복구하기 위해 기기 관리 서비스에서 생성된 관리자 계정을 일시적으로 사용할 수 있습니다.

실시간 인증 대신, 사용자가 잠금 화면에서 Touch ID 또는 Apple Watch를 사용하도록 허용할 수도 있습니다.

필요한 경우 로컬 계정(사용자가 정의한)을 로그인 정책에서 제외하고 플랫폼 SSO에 등록하라는 메시지가 표시되지 않도록 할 수 있습니다.

그룹 관리 및 네트워크 인증

플랫폼 SSO는 사용자에게 Mac에서 필요한 적절한 수준의 권한을 제공하기 위해 세분화된 권한 관리 기능을 제공합니다. 이를 위해, 플랫폼 SSO는 사용자가 인증할 때마다 다음 권한을 계정에 적용할 수 있습니다.

표준: 계정이 표준 사용자 권한을 부여받습니다.

관리자: 계정을 로컬 관리자 그룹에 추가합니다.

그룹: 사용자가 IdP로 인증할 때마다 업데이트되는 그룹 회원 권한에 따라 권한을 정의합니다.

그룹을 사용하면 계정은 다음의 멤버십에 따라 권한을 부여받습니다.

관리자 그룹: 계정이 나열된 그룹에 포함된 경우, 로컬 관리자 접근 권한을 갖습니다.

인증 그룹: 계정이 내장 또는 사용자 정의된 인증 권한에 할당된 그룹에 포함되어 있는 경우, 해당 그룹에 연결된 권한이 부여됩니다. 예를 들어, macOS는 다음의 인증 권한을 사용합니다.

system.preferences.datetime. 계정에 시간 설정 수정 권한을 부여합니다.system.preferences.energysaver. 계정에 에너지 절약 설정 수정 권한을 부여합니다.system.preferences.network. 계정에 네트워크 설정 수정 권한을 부여합니다.system.preferences.printing. 계정에 프린터 추가 또는 제거 권한을 부여합니다.

추가 그룹: macOS가 로컬 디렉토리 내에 자동으로 생성하는(이미 존재하지 않는 경우) macOS 또는 특정 앱용 사용자 설정 그룹입니다. 예를 들어,

sudo구성에서 추가 그룹을 사용하여sudo접근을 정의할 수 있습니다.

네트워크 인증

플랫폼 SSO는 Mac에 로컬 계정이 없는 사용자가 인증 목적을 위해 IdP 자격 증명을 사용할 수 있도록 합니다. 이러한 계정은 그룹 관리와 동일한 그룹을 사용합니다. 예를 들어, 계정이 관리자 그룹 중 하나의 구성원인 경우 관리자 인증 프롬프트를 수행할 수 있습니다. 이 기능을 사용하려면 공유 기기 키를 사용하여 플랫폼 SSO를 구성하십시오.

보안 토큰, 소유권 권한 또는 현재 로그인된 사용자의 인증을 요구하는 인증 프롬프트에서는 네트워크 인증을 수행할 수 없습니다.

온디맨드 계정 생성

공유 배포에서 계정 관리가 가능하도록 사용자는 자신의 IdP 사용자 이름 및 암호 또는 스마트 카드를 사용하여 Mac에 로그인하고 로컬 계정을 생성할 수 있습니다.

자동 진행을 통해 자동 기기 등록을 사용하여 완전히 자동화된 권한 설정 프로세스를 달성할 수 있습니다. 기기 관리 서비스를 사용하여 최초의 로컬 관리자 계정을 생성하고, 자동 플랫폼 SSO 등록을 수행해야 합니다.

온디맨드 계정 생성을 사용하려면 다음이 필요합니다.

Bootstrap Token을 지원하는 기기 관리 서비스에 Mac을 등록하십시오.

다음을 추가하십시오. 플랫폼 SSO, 공유 기기 키 및 로그인 시 사용자 생성을 위한 옵션이 포함된 SSO 확장 구성

설정 지원을 완료하고 로컬 관리자 계정을 생성하십시오.

로그인 윈도우가 있는 Mac이 FileVault가 잠금 해제되어 있고 네트워크에 연결되어 있는지 확인하십시오.

선택적 구성 옵션을 사용하여 로컬 계정 이름(사용자의 짧은 이름이라고 함) 및 전체 이름에 어떤 IdP 속성을 사용할지 정의할 수 있습니다. 관리자는 계정 이름 키를 com.apple.PlatformSSO.AccountShortName으로 설정하여 UPN 접두어를 사용할 수도 있습니다.

또한, 로그인 시 새로 생성된 계정에 적용할 권한을 정의할 수 있습니다. 그룹 관리에 사용할 수 있는 동일한 옵션이 있습니다.

표준: 계정이 표준 사용자 권한을 부여받습니다.

관리자: 계정을 로컬 관리자 그룹에 추가합니다.

그룹: 사용자가 IdP로 인증할 때마다 업데이트되는 그룹 회원 권한에 따라 권한을 정의합니다.

인증된 방문자 모드

인증된 방문자 모드는 의료 기관 또는 학교와 같은 공유 배포에서 다른 사용자가 짧은 시간 동안 IdP 자격 증명으로 로그인하기만 하면 되기 때문에 로컬 계정 생성이 필요하지 않다면 빠른 로그인 경험을 제공합니다. 사용자는 기본적으로 표준 사용자 권한을 부여받지만, 플랫폼 SSO 그룹 관리를 사용하여 해당 권한을 변경할 수 있습니다.

이 기능을 사용하려면 온디맨드 계정 생성과 동일한 요구 사항이 필요하지만, 로그인 시 사용자를 생성하는 옵션 대신 인증된 방문자 모드를 구성합니다.

사용자가 로그아웃하면 macOS가 해당 계정의 모든 로컬 데이터를 지우고, 공유 Mac이 다음 사용자가 로그인할 수 있도록 준비됩니다.

탭하여 로그인

‘탭하여 로그인’은 Apple 지갑의 디지털 자격 증명 기능을 macOS로 확장합니다. 최근 몇 년 동안, 조직은 Apple 지갑에 디지털 배지를 도입하여 사용자가 실제 배지 없이도 iPhone 또는 Apple Watch를 탭하기만 하면 문을 잠그고 열 수 있도록 했습니다. Mac에서도 동일한 경험을 할 수 있습니다.

이 인증 방법은 교육 기관, 소매점, 의료 시설 등 여러 사용자가 Mac을 공유하는 조직에 특히 유용합니다.

‘탭하여 로그인’을 사용하면 사용자가 연결된 NFC 리더기에 iPhone 또는 Apple Watch를 탭할 때 인증된 방문자 모드로 구성된 Mac에서 인증할 수 있습니다. 이 기능은 사용자를 앱 및 웹사이트에 자동으로 인증하여 빠르게 로그인하고 바로 작업을 시작할 수 있도록 하는 안전한 단일 로그인 프로세스를 시작합니다.

사용자 인증 자격 정보는 iPhone 앱 또는 브라우저를 통해 Apple 지갑 패스로 접근 키로 제공됩니다. 이 접근 키는 기기의 Secure Enclave에 저장되어 하드웨어 기반이며 암호화되어 조작 또는 추출 시도를 방지하는 데 도움이 됩니다. ‘익스프레스 모드’ 기능은 사용자가 기기를 깨우거나 잠금을 해제할 필요 없이 즉시 인증을 허용하여 편의성을 향상합니다. 이는 Apple 지갑에서 교통카드가 작동하는 방식과 유사합니다.

‘탭하여 로그인’ 기능을 구현하려면 Mac이 다음 조건을 충족해야 합니다.

인증된 방문자 모드로 구성됨

지원되는 외부 NFC 리더기가 장착되어 있음

접근 키 생성 및 관리를 위해서는 Apple 지갑 접근 프로그램에 참여해야 합니다. 접근 키를 생성하는 방법에 대한 자세한 정보는 Apple 지갑 접근 프로그램 설명서의 권한 설정을 참조하십시오.