Єдиний вхід на платформу (SSO) для macOS

Завдяки єдиному входу на платформу (SSO платформи) ви (або розробник, що спеціалізується на керуванні ідентифікаційними даними) можете створювати розширення SSO, які дають змогу користувачам використовувати обліковий запис вашої організації від постачальника ідентифікаційних даних (IdP) на Mac під час першого налаштування.

Функції

SSO платформи підтримує вказані нижче функції.

Активація та застосування SSO платформи під час автоматизованої реєстрації пристроїв, щоб автентифікувати реєстрацію, увійти з керованим обліковим записом Apple і створити локального користувача.

Надання функції єдиного входу для вбудованих і вебпрограм.

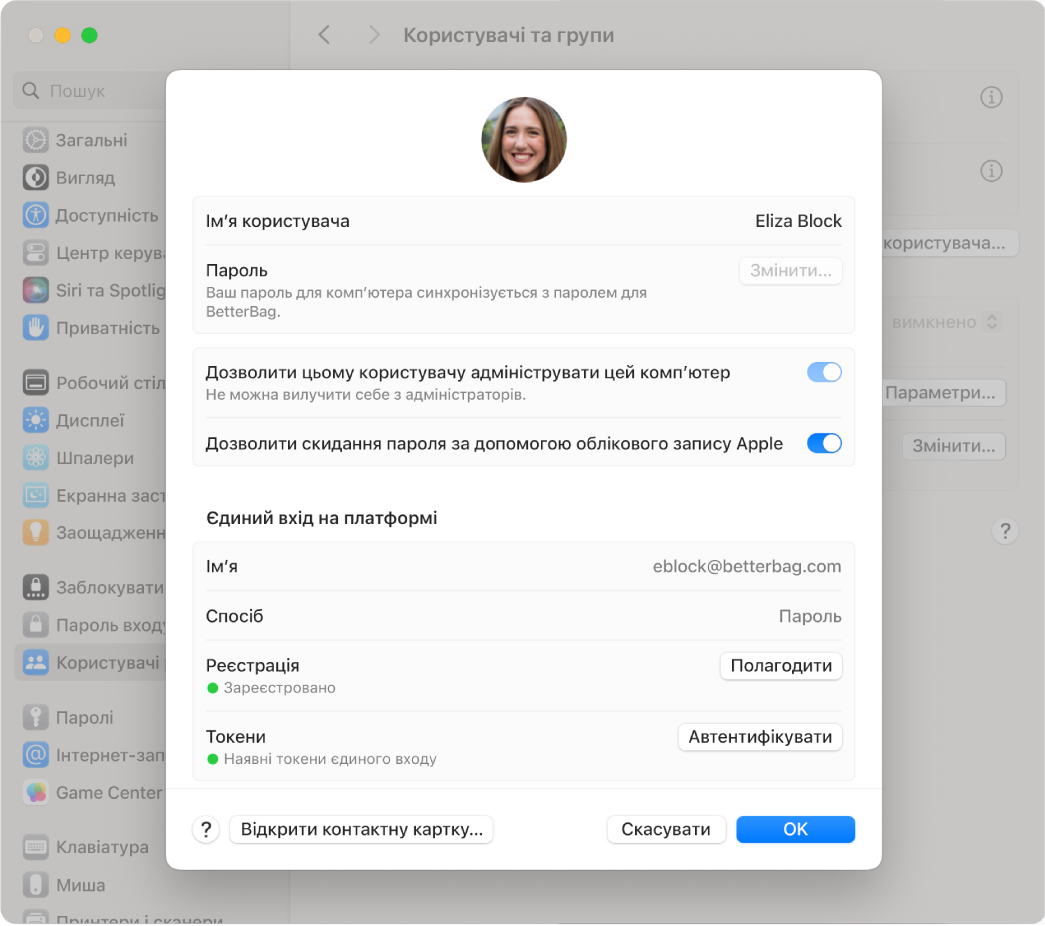

Деталі про SSO платформи доступні в Системних параметрах.

Синхронізування паролів локальних облікових записів користувачів із IdP і визначення політик входу.

Визначення групових привілеїв облікових записів IdP і можливість для користувачів використовувати лише мережеві облікові записи IdP під час запитів на авторизацію.

Створення локальних облікових записів користувачів за запитом під час входу з обліковими даними з облікового запису IdP.

Підтримка гостьових користувачів, які тимчасово входять у систему на спільних комп’ютерах Mac за допомогою своїх облікових даних IdP.

Примітка. Більшість функцій потребує підтримки розширення SSO. Щоб дізнатися більше про впровадження SSO платформи у вашій організації, перегляньте документацію IdP.

Вимоги

Комп’ютер Mac з Apple Silicon або Mac із процесором Intel і Touch ID

Служба керування пристроями, яка підтримує налаштування розширюваного єдиного входу, що включає параметри для SSO платформи

Програма з розширенням SSO платформи, сумісним з IdP

macOS 13 або новіша

Для вказаних нижче функцій мають виконуватися додаткові вимоги до версій.

Функція | Мінімальна підтримувана версія операційної системи | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

Режим гостя з автентифікацією | macOS 26 | ||||||||||

Торкніть, щоб увійти | macOS 26 | ||||||||||

SSO платформи під час автоматизованої реєстрації пристроїв | macOS 26 | ||||||||||

Префікс UPN як імʼя локального облікового запису | macOS 15.4 | ||||||||||

Атестація для ідентифікаторів пристрою | macOS 15.4 | ||||||||||

Політики входу | macOS 15 | ||||||||||

Створення облікових записів за запитом | macOS 14 | ||||||||||

Керування групами та мережева авторизація | macOS 14 | ||||||||||

SSO платформи в Системних параметрах | macOS 14 | ||||||||||

Налаштування єдиного входу для платформи

Щоб використовувати SSO платформи, Mac і кожний користувач мають зареєструватися в IdP. Залежно від підтримки IdP та застосованої конфігурації Mac може виконувати реєстрацію пристроїв непомітно у фоновому режимі за допомогою вказаних нижче можливостей:

Токен реєстрації, наданий у конфігурації керування пристроями

Атестація, яка надає надійне підтвердження того, що Mac є оригінальним пристроєм Apple, і може включати ідентифікатори пристроїв (UDID і серійний номер).

Щоб підтримувати надійне зʼєднання з IdP незалежно від користувача, SSO платформи підтримує спільні ключі пристроїв. За можливості використовуйте спільні ключі пристроїв, оскільки вони потрібні для таких функцій, як-от SSO платформи під час автоматизованої реєстрації пристроїв, створення облікових записів користувачів за запитом на основі інформації від IdP, мережева авторизація та режим гостя з автентифікацією.

Після успішної реєстрації пристрою користувач реєструється (за винятком випадків, коли для облікового запису користувача використовується режим гостя з автентифікацією). Якщо IdP вимагає цього, під час реєстрації користувачу може надсилатися запит на підтвердження реєстрації. Для локальних облікових записів користувачів, які SSO платформи створює за запитом, реєстрація користувачів відбувається автоматично у фоновому режимі.

Примітка. Якщо ви скасовуєте реєстрацію Mac у службі керування пристроями, його реєстрацію також буде скасовано в системі IdP.

Методи автентифікації

Функція SSO платформи підтримує різні методи автентифікації за допомогою IdP. Підтримка кожного з них залежить від IdP та розширення SSO платформи.

Пароль. Цей метод забезпечує автентифікацію користувача з використанням локального пароля або пароля постачальника ідентифікаційних даних. Крім того, підтримується WS-Trust, що дає змогу користувачу автентифікуватися, навіть коли IdP, що керує його обліковим записом, є федеративним.

Ключ Secure Enclave. За допомогою цього методу, користувач, який входить у систему на пристрої Mac, може використовувати ключ Secure Enclave для автентифікації в системі постачальника ідентифікаційних даних без пароля. IdP налаштовує ключ Secure Enclave у процесі реєстрації користувача.

Смарткартка. Цей метод забезпечує автентифікацію користувача через IdP за допомогою смарткартки. Щоб використовувати цей спосіб, потрібно:

зареєструвати смарткартку в системі IdP;

налаштувати на Mac зіставлення атрибутів смарткартки.

Більше інформації та приклад конфігурації зіставлення атрибутів доступні на сторінці проєкту «Служби смарткарток».

Ключ доступу. У цьому методі користувачі використовують картку, збережену в Гаманці Apple, для автентифікації в системі IdP. Так само як і смарткартка, ключ доступу потрібно зареєструвати в системі IdP.

Для деяких функцій, як‑от створення облікових записів користувачів за запитом, потрібно використовувати певний метод автентифікації.

Функція | Пароль | Ключ Secure Enclave | Смарткартка | Ключ доступу | |||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

Керування групами | |||||||||||

Автоматизована реєстрація пристрою | |||||||||||

Режим гостя з автентифікацією | |||||||||||

Створення облікових записів за запитом | |||||||||||

Синхронізація паролів | |||||||||||

Примітка. Для виконання реєстрації розширення SSO має підтримувати потрібний метод. Крім того, підтримується перемикання між методами. Наприклад, коли під час входу з іменем користувача та паролем створюється новий обліковий запис користувача, після успішного входу для цього запису можна ввімкнути використання ключа Secure Enclave або смарткартки.

Єдиний вхід для платформи під час автоматизованої реєстрації пристроїв

Організації можуть активувати й застосовувати SSO платформи під час роботи Асистента налаштування з автоматизованою реєстрацією пристроїв. Цей варіант підходить для пристроїв з одним користувачем, оскільки для користувача, що авторизується під час реєстрації, автоматично створюється локальний обліковий запис, і він може відразу використовувати SSO з підтримуваними вбудованими та вебпрограмами.

Цей процес працює так:

macOS запитує реєстрацію та повідомляє службі керування пристроями, що підтримує SSO платформи під час реєстрації.

Служба керування пристроями повертає помилку 403, яка містить інформацію про те, де знайти конфігурацію SSO та пакет із програмою з розширенням SSO.

macOS викачує та інсталює розширення SSO платформи й конфігурацію.

macOS налаштовує SSO платформи та виконує реєстрацію пристрою. Якщо атестацію налаштовано, реєстрація відбувається непомітно у фоновому режимі. Потім macOS надсилає користувачу запит на автентифікацію за допомогою IdP з використанням будь-якого з перелічених вище методів для реєстрації користувача. Користувачі не можуть продовжити без успішної реєстрації в SSO платформи.

Постачальник ідентифікаційних даних (IdP) обробляє автентифікацію.

Після успішної автентифікації IdP повертає macOS токен носія.

macOS використовує токен носія для автентифікації під час реєстрації в службі керування пристроями та, якщо він повʼязаний із тим самим IdP, може дозволити користувачу вхід у керований обліковий запис Apple без потреби вводити його облікові дані ще раз. Щоб це працювало, для користувача має відображатися панель Асистента налаштування iCloud.

macOS створює локальний обліковий запис, і пароль або синхронізується з IdP, або користувач задає локальний пароль (коли для SSO платформи використовується ключ Secure Enclave). Якщо потрібно, ви можете примусово застосувати вимоги до складності локального пароля шляхом налаштування коду допуску.

Якщо це налаштовано, macOS може синхронізувати зображення профіля входу в локальному обліковому записі з IdP.

Під час автоматизованої реєстрації пристрою можна використовувати SSO платформи з примусовим оновленням ПЗ. У такому разі службі керування пристроями потрібно спочатку виконати оновлення.

Якщо обліковий запис користувача, створений macOS, є єдиним на Mac, він стає обліковим записом адміністратора. Якщо служба керування пристроями створила обліковий запис адміністратора за допомогою команди налаштування облікового запису, ви можете призначити обліковому запису користувача інші права за допомогою функції керування групами SSO платформи.

єдиний вхід

Оскільки SSO платформи є частиною розширюваного SSO, ця функція надає ті самі можливості єдиного входу й дає змогу користувачам увійти один раз, а потім використовувати токен, наданий під час початкової автентифікації, для автентифікації в підтримуваних вбудованих і вебпрограмах.

Якщо токени відсутні, застаріли або їх було створено понад чотири години тому, SSO платформи намагається оновити їх або отримати нові від IdP. Крім того, можна задати період у секундах (мінімум 1 година), протягом якого SSO платформи не потребуватиме введення всіх даних для входу, а лише оновлення токена. Типово всі дані для входу потрібно вводити кожні 18 годин.

SSO платформи в Системних параметрах

Після реєстрації SSO платформи користувач може перевірити стан своєї реєстрації в розділі Системні параметри > Користувачі та групи > [ім’я користувача]. За необхідності він може запустити процедуру лагодження реєстрації та оновити свій токен автентифікації.

Статус реєстрації пристрою відображається в розділі Користувачі та групи > Сервер мережевих облікових записів, де також можна виконати лагодження.

Політики синхронізації паролів і входу

Якщо ви використовуєте метод автентифікації за допомогою пароля, локальний пароль користувача автоматично синхронізується з IdP, коли користувач змінює свій пароль локально або віддалено. Якщо це необхідно, macOS запитує в користувача попередній пароль.

Стандартно для відмикання FileVault, екрана блокування та вікна входу потрібен пароль локального облікового запису. Якщо введений пароль не збігається з паролем локального облікового запису користувача, macOS намагається звʼязатися з IdP, щоб виконати автентифікацію в режимі онлайн. Якщо macOS не може звʼязатися з IdP або введений пароль не збігається з паролем, збереженим IdP, виникає помилка автентифікації.

За допомогою політик входу можна дозволити використання поточного пароля облікового запису IdP відразу в цих трьох запитах. Можна також окремо задати вказані нижче політики для FileVault, екрана блокування та вікна входу:

Спроба автентифікації

Якщо налаштовано, відбувається спроба автентифікації в режимі онлайн за допомогою IdP.

Якщо Mac підʼєднано до інтернету, необхідно успішно виконати автентифікацію через IdP, щоб продовжити, навіть якщо Mac відʼєднано від мережі після першої спроби.

Якщо автентифікація успішна, SSO платформи оновлює локальний пароль.

Якщо Mac не підʼєднано до інтернету, користувач може використовувати пароль свого локального облікового запису.

Вимога автентифікації

Якщо налаштовано, для продовження потрібна автентифікація в режимі онлайн через IdP.

Якщо Mac підʼєднано до інтернету, для продовження необхідно успішно пройти автентифікацію через IdP, незалежно від налаштованого періоду відтермінування без інтернет-зʼєднання.

Якщо автентифікація успішна, SSO платформи оновлює локальний пароль.

Якщо Mac не підʼєднано до мережі, користувачі не можуть увійти в систему. У таких випадках можна ввімкнути період відтермінування без з’єднання з інтернетом і встановити для нього кількість днів після попереднього успішного входу, протягом якого користувач може використовувати пароль локального облікового запису.

Можна визначити, чи всіма обліковими записами, за допомогою яких виконується вхід на Mac, потрібно керувати за допомогою SSO платформи або дозволено вхід за допомогою лише локальних облікових записів. Можна також визначити кількість днів після застосування чи оновлення політики, протягом якої потрібно виконувати цей параметр. У такий спосіб можна дозволити тимчасово використовувати локальні облікові записи. Наприклад, ви можете тимчасово використовувати обліковий запис адміністратора, створений службою керування пристроями, щоб виконати або полагодити реєстрацію пристроїв SSO платформи.

Замість автентифікації в режимі онлайн можна також дозволити користувачам використовувати Touch ID або Apple Watch на замкненому екрані.

Якщо потрібно, локальні облікові записи (за вашим визначенням) можна виключити з політик входу, і вони не пропонуватимуться для реєстрації в SSO платформи.

Керування групами та мережева авторизація

SSO платформи пропонує деталізоване керування правами, щоб надавати користувачам потрібний рівень привілеїв на Mac. Для цього SSO платформи може надавати обліковому запису вказані нижче привілеї щоразу, коли користувач автентифікується:

Стандартні. Обліковий запис отримує стандартні привілеї користувача.

Адміністратор. Додає обліковий запис до групи локальних адміністраторів.

Групи. Привілеї визначаються за членством у групі, і вони оновлюються щоразу, коли користувач автентифікується за допомогою IdP.

Коли ви використовуєте групи, обліковий запис отримує привілеї на основі належності до вказаних нижче груп.

Групи адміністраторів. Якщо обліковий запис належить до вказаної групи, він має локальні права адміністратора.

Групи авторизації. Якщо обліковий запис належить до групи, якій призначено вбудоване або власне право авторизації, то обліковий запис отримує привілеї, повʼязані з такою групою. Наприклад, macOS використовує такі права авторизації:

system.preferences.datetime, що дозволяє обліковому запису змінювати параметри часу.system.preferences.energysaver, що дозволяє обліковому запису змінювати параметри заощадження енергії.system.preferences.network, що дозволяє обліковому запису змінювати параметри мережі.system.preferences.printing, що дозволяє обліковому запису додавати чи вилучати принтери.

Додаткові групи. Власні групи для macOS або певних програм, які macOS створює автоматично в локальному каталозі (якщо їх ще не існує). Наприклад, ви можете використовувати додаткову групу в конфігурації

sudo, щоб визначити доступsudo.

Мережева авторизація

Єдиний вхід на платформу дає змогу користувачам, які не мають локального облікового запису на Mac, використовувати облікові дані IdP для авторизації. Ці облікові записи використовують такі самі групи, як і керування групами. Наприклад, якщо обліковий запис належить до однієї з груп адміністраторів, він може виконувати запити на авторизацію адміністратора. Щоб використовувати цю функцію, налаштуйте SSO платформи зі спільними ключами пристроїв.

Мережева авторизація неможлива із запитами на авторизацію, які потребують токена безпеки, прав власності або автентифікації за поточним користувачем, який виконав вхід.

Створення облікових записів за запитом

Щоб здійснювати керування обліковими записами в спільних розгортаннях, користувачі можуть використовувати своє ім’я та пароль IdP або смарткартку для входу в систему Mac і створення локального облікового запису.

Можна повністю автоматизувати процес ініціалізації за допомогою функції «Автоматизована реєстрація пристрою» з автопереходом. Потрібно створити перший локальний обліковий запис адміністратора за допомогою служби керування пристроями та виконати реєстрацію в SSO платформи у фоновому режимі.

Щоб створювати облікові записи за запитом, потрібно виконати вказані нижче дії:

Зареєструйте Mac у службі керування пристроями, що підтримує токени самозавантаження.

Додайте конфігурацію розширення SSO з єдиним входом на платформу, спільними ключами пристроїв і можливістю створювати користувача під час входу.

Завершіть роботу Асистента налаштування та створіть локальний обліковий запис адміністратора.

На Mac у вікні входу має бути відімкнуто FileVault і встановлено мережеве зʼєднання.

Використовуючи необов’язкову опцію конфігурації, можна визначити, який атрибут з IdP використовувати як ім’я (що часто називають коротким ім’ям користувача) і повне ім’я локального облікового запису. Адміністратори також можуть задати ключ для імені облікового запису як com.apple.PlatformSSO.AccountShortName, щоб використовувати префікс UPN.

Крім того, можна визначити привілеї, які потрібно застосувати до новостворених облікових записів під час входу. Для керування групами доступні такі самі опції:

Стандартні. Обліковий запис отримує стандартні привілеї користувача.

Адміністратор. Додає обліковий запис до групи локальних адміністраторів.

Групи. Привілеї визначаються за членством у групі, і вони оновлюються щоразу, коли користувач автентифікується за допомогою IdP.

Режим гостя з автентифікацією

Режим гостя з автентифікацією пропонує швидший процес входу для спільних розгортань, як‑от лікарських кабінетів або шкіл, де різним користувачам не потрібно створювати локальний обліковий запис, оскільки їм просто потрібно ввійти на короткий період за допомогою своїх облікових даних IdP. Типово користувач отримує стандартні привілеї, але їх можна змінити за допомогою групового керування SSO платформи.

Щоб використовувати цю функцію, потрібно виконати ті самі вимоги, що й для створення облікового запису за запитом, але замість створення користувача під час входу в систему потрібно налаштувати режим гостя з автентифікацією.

Коли користувач виходить із системи, macOS стирає всі локальні дані для цього облікового запису, і спільний Mac готовий до входу наступного користувача.

Функція «Торкніть, щоб увійти»

Функція цифрових облікових даних «Торкніть, щоб увійти» тепер пропонується не лише для Гаманця Apple, а й для macOS. За останні роки організації почали використовувати цифрові перепустки в Гаманці Apple, що дають користувачам змогу відмикати двері простим піднесенням iPhone або Apple Watch до замка без необхідності використовувати фізичну перепустку. Така сама можливість доступна на Mac.

Цей спосіб автентифікації особливо зручний для організацій, у яких комп’ютером Mac спільно користуються кілька користувачів, зокрема для навчальних закладів, підприємств роздрібної торгівлі й медзакладів.

За допомогою функції «Торкніть, щоб увійти» користувачі можуть автентифікуватися на Mac, якщо на ньому налаштовано режим гостя з автентифікацією, коли прикладуть свій iPhone або Apple Watch до прикріпленого NFC-зчитувача. Це запускає безпечний процес єдиного входу, завдяки якому користувачі можуть пройти автоматичну автентифікацію в програмах і на вебсайтах, що дає змогу швидко входити в систему й починати роботу.

Облікові дані користувача надаються як ключі доступу в картці Гаманця Apple через програму або браузер на iPhone. Ці ключі доступу зберігаються в архітектурі Secure Enclave пристрою, тому вони апаратно захищені й зашифровані, що допомагає захистити їх від спроб змінення чи вилучення. Функція «Експрес-режим» підвищує зручність, даючи користувачам змогу миттєво авторизуватися без пробудження чи відмикання пристрою, як це працює з проїзними в Гаманці Apple.

Щоб почати використовувати функцію «Торкніть, щоб увійти», Mac має бути:

налаштовано для режиму гостя з автентифікацією;

оснащено підтримуваним зовнішнім NFC-зчитувачем.

Для створення й керування ключами доступу потрібна участь у програмі доступу до Гаманця Apple. Додаткова інформація про створення ключа доступу представлена в розділі Ініціалізування посібника програми доступу до Гаманця Apple.