กระบวนการเริ่มการทำงานสำหรับ Mac ที่ใช้ Intel

Mac ที่ใช้ Intel ที่มีชิป Apple T2 Security

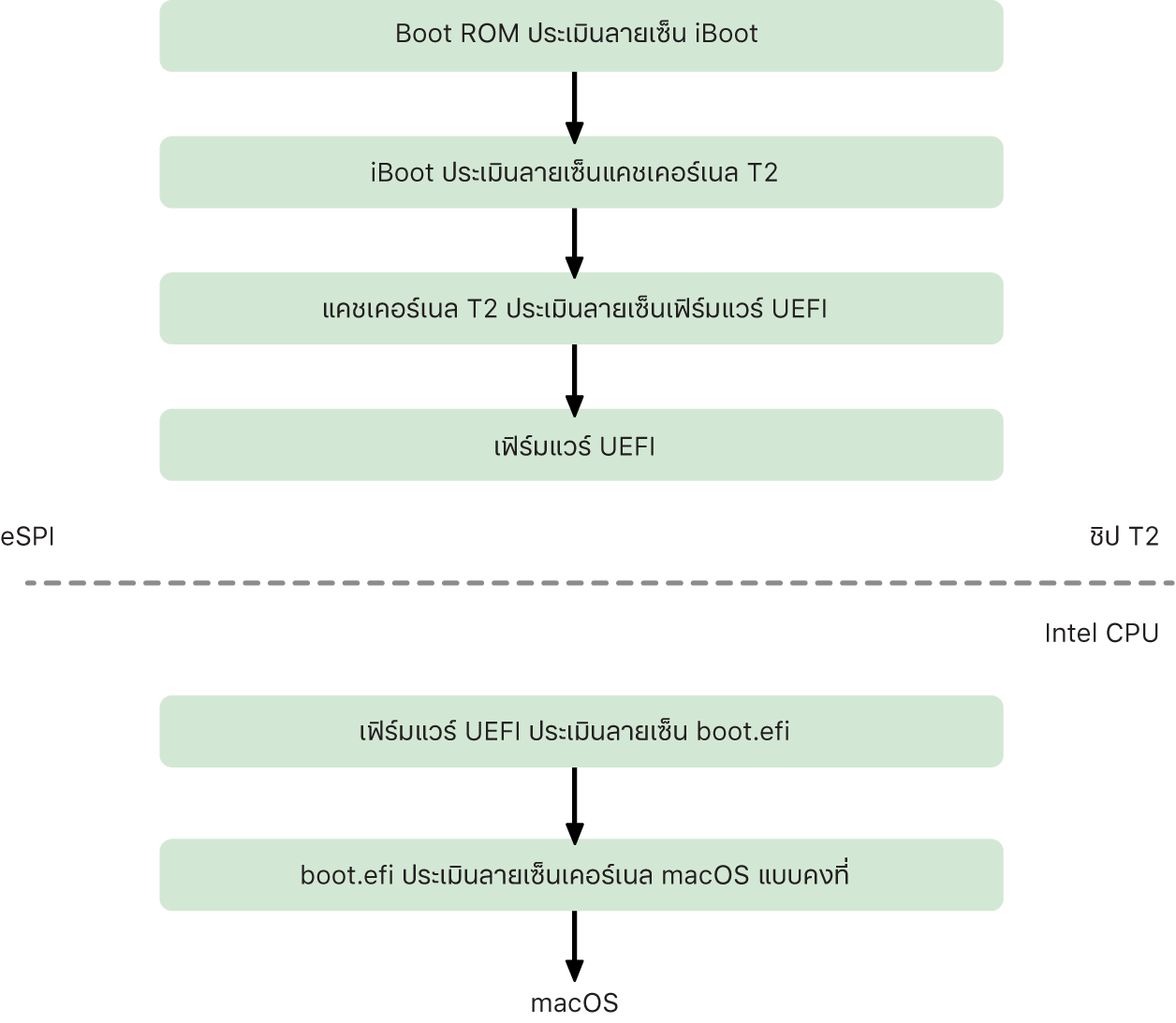

เมื่อเปิดคอมพิวเตอร์ Mac ที่ใช้ Intel ที่มีชิป Apple T2 Security ชิปจะดำเนินการเริ่มต้นระบบอย่างปลอดภัยจาก Boot ROM ของชิปในลักษณะเดียวกันกับ iPad, iPhone และ Mac ที่มี Apple Silicon ขั้นตอนนี้จะตรวจสอบยืนยันตัวโหลดเริ่มต้นระบบ iBoot และเป็นขั้นตอนแรกในลำดับการตรวจสอบความน่าเชื่อถือ โดย iBoot จะตรวจสอบเคอร์เนลและโค้ดส่วนขยายเคอร์เนลบนชิป T2 ซึ่งหลังจากนั้นจะตรวจสอบเฟิร์มแวร์ Unified Extensible Firmware Interface (UEFI) เฟิร์มแวร์ UEFI และลายเซ็นที่เกี่ยวข้องจะสามารถใช้กับชิป T2 ได้แค่ในตอนแรกเท่านั้น

หลังจากการตรวจสอบยืนยัน ภาพดิสก์เฟิร์มแวร์ UEFI จะถูกเทียบผังไปยังส่วนหนึ่งของหน่วยความจำชิป T2 หน่วยความจำนี้สามารถใช้งานได้กับ Intel CPU ผ่าน enhanced Serial Peripheral Interface (eSPI) เมื่อ Intel CPU ดังกล่าวเริ่มการทำงานเป็นครั้งแรก จะดึงข้อมูลเฟิร์มแวร์ UEFI ผ่าน eSPI จากสำเนาที่มีการตรวจสอบความสมบูรณ์และเทียบผังหน่วยความจำของเฟิร์มแวร์ซึ่งอยู่บนชิป T2

การประเมินลำดับการตรวจสอบความน่าเชื่อถือจะดำเนินการต่อบน Intel CPU โดยเฟิร์มแวร์ UEFI จะประเมินลายเซ็นของตัวโหลดเริ่มต้นระบบของ macOS (Boot.efi) ลายเซ็นการเริ่มต้นระบบอย่างปลอดภัยของ macOS สำหรับ Intel จะถูกจัดเก็บในรูปแบบ Image4 เดียวกันกับที่ใช้สำหรับการเริ่มต้นระบบอย่างปลอดภัยของ iOS, iPadOS และชิป T2 และโค้ดที่แยกวิเคราะห์ไฟล์ Image4 เป็นโค้ดเดียวกันที่เข้มงวดขึ้นจากการใช้งานการเริ่มต้นระบบอย่างปลอดภัยสำหรับ iOS และ iPadOS ปัจจุบัน ในทางกลับกัน Boot.efi จะตรวจสอบยืนยันลายเซ็นของไฟล์ใหม่ที่เรียกว่า immutablekernel เมื่อการเริ่มต้นระบบอย่างปลอดภัยเปิดใช้งานอยู่ ไฟล์ immutablekernel จะแสดงถึงชุดส่วนขยายเคอร์เนลของ Apple ที่สมบูรณ์ที่ต้องใช้ในการเริ่มการทำงาน macOS นโยบายการเริ่มต้นระบบอย่างปลอดภัยจะสิ้นสุดลงเมื่อส่งต่อไปยัง immutablekernel และหลังจากนั้นนโยบายด้านความปลอดภัยของ macOS (เช่น การปกป้องบูรณภาพของระบบ และส่วนขยายเคอร์เนลที่มีการลงชื่อ) จะมีผล

ถ้ามีข้อผิดพลาดหรือความล้มเหลวใดๆ ในกระบวนการนี้ Mac จะเข้าสู่โหมดการกู้คืน, โหมดการกู้คืนชิป Apple T2 Security หรือโหมดอัปเกรดเฟิร์มแวร์อุปกรณ์ (DFU) ของชิป Apple T2 Security

Microsoft Windows บน Mac ที่ใช้ Intel ที่มีชิป T2

ตามค่าเริ่มต้น Mac ที่ใช้ Intel ที่รองรับการเริ่มต้นระบบอย่างปลอดภัยจะเชื่อถือเนื้อหาที่ลงชื่อโดย Apple เท่านั้น อย่างไรก็ตาม ในการปรับปรุงความปลอดภัยของการติดตั้ง Boot Camp บริษัท Apple ยังรองรับการเริ่มต้นระบบอย่างปลอดภัยสำหรับ Windows อีกด้วย เฟิร์มแวร์ UEFI มีสำเนาใบรับรอง Microsoft Windows Production CA 2011 ที่ใช้ในการตรวจสอบสิทธิ์ตัวโหลดเริ่มต้นระบบของ Microsoft

หมายเหตุ: ในปัจจุบัน ไม่มีความเชื่อถือให้สำหรับ Microsoft Corporation UEFI CA 2011 ที่จะอนุญาตให้ตรวจสอบยืนยันโค้ดที่ลงชื่อโดยคู่ค้าของ Microsoft UEFI CA นี้มักนำมาใช้ในการตรวจสอบยืนยันความถูกต้องของตัวโหลดเริ่มต้นระบบสำหรับระบบปฏิบัติการอื่นๆ เช่น ระบบปฏิบัติการต่างๆ ของ Linux

การรองรับการเริ่มการทำงาน Windows อย่างปลอดภัยไม่ได้เปิดใช้งานตามค่าเริ่มต้น แต่จะถูกเปิดใช้งานโดยใช้ผู้ช่วย Boot Camp (BCA) เมื่อผู้ใช้เรียกใช้ BCA จะมีการกำหนดค่า macOS อีกครั้งเพื่อให้เชื่อถือรหัสที่ลงชื่อของบริษัทแรกจาก Microsoft ในระหว่างการเริ่มการทำงาน หลังจาก BCA ดำเนินการเสร็จสิ้นแล้ว ถ้า macOS ส่งผ่านการประเมินความน่าเชื่อถือของบริษัทแรกจาก Apple ในระหว่างการเริ่มต้นระบบอย่างปลอดภัย เฟิร์มแวร์ UEFI จะพยายามประเมินความน่าเชื่อถือของวัตถุตามการจัดรูปแบบการเริ่มต้นระบบอย่างปลอดภัยสำหรับ UEFI ถ้าดำเนินการประเมินความน่าเชื่อถือได้สำเร็จ Mac จะดำเนินการต่อและเริ่มการทำงาน Windows ถ้าดำเนินการไม่สำเร็จ Mac จะเข้าสู่ recoveryOS และแจ้งผู้ใช้ว่าประเมินความน่าเชื่อถือไม่สำเร็จ

คอมพิวเตอร์ Mac ที่ใช้ Intel ที่ไม่มีชิป T2

เนื่องจาก Mac ที่ใช้ Intel ที่ไม่มีชิป T2 ไม่รองรับการเริ่มต้นระบบอย่างปลอดภัย เฟิร์มแวร์ UEFI จะโหลด boot.efi จากระบบไฟล์โดยไม่ตรวจสอบยืนยัน และตัวเริ่มต้นระบบจะโหลดเคอร์เนล (เคอร์เนลที่เชื่อมโยงไว้ล่วงหน้า) จากระบบไฟล์โดยไม่ตรวจสอบยืนยัน ในการปกป้องความสมบูรณ์ของลำดับการเริ่มการทำงาน ผู้ใช้ควรเปิดใช้งานกลไกความปลอดภัยต่อไปนี้ทั้งหมด:

การปกป้องบูรณภาพของระบบ (SIP): การตั้งค่านี้จะเปิดใช้งานตามค่าเริ่มต้น โดยจะปกป้องตัวเริ่มการทำงานและเคอร์เนลจากการเขียนที่เป็นอันตรายจากภายใน macOS ที่ใช้งานอยู่

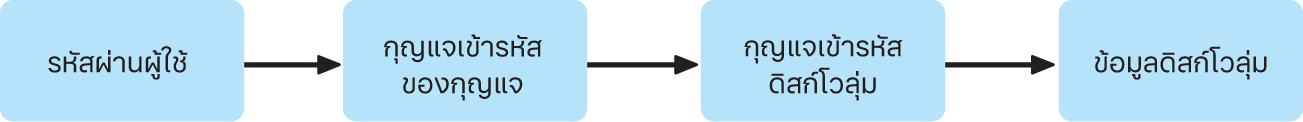

FileVault: สามารถเปิดใช้งานการตั้งค่านี้ได้สองวิธี: โดยผู้ใช้หรือโดยผู้ดูแลระบบบริการจัดการอุปกรณ์ การตั้งค่านี้จะป้องกันผู้โจมตีที่ใช้วิธีทางกายภาพโดยใช้โหมดดิสก์เป้าหมายในการเขียนทับตัวเริ่มการทำงาน

รหัสผ่านเฟิร์มแวร์: สามารถเปิดใช้งานการตั้งค่านี้ได้สองวิธี: โดยผู้ใช้หรือโดยผู้ดูแลระบบบริการจัดการอุปกรณ์ การตั้งค่านี้จะช่วยป้องกันไม่ให้ผู้โจมตีที่ใช้วิธีทางกายภาพเปิดทำงานโหมดเริ่มการทำงานอื่นๆ เช่น recoveryOS, โหมดผู้ใช้รายเดียว หรือโหมดดิสก์เป้าหมาย ซึ่งอาจทำให้ตัวเริ่มการทำงานถูกเขียนทับได้ และยังช่วยป้องกันไม่ให้มีการเริ่มการทำงานจากสื่ออื่น ซึ่งผู้โจมตีสามารถเรียกใช้รหัสเพื่อเขียนทับตัวรเริ่มการทำงานได้