Jednokrotne logowanie na platformie dla systemu macOS

Dzięki funkcji pojedynczego logowania na platformie (Platform SSO) użytkownik (lub deweloper specjalizujący się w zarządzaniu tożsamością) może tworzyć rozszerzenia SSO, które umożliwiają użytkownikom korzystanie z konta organizacji od dostawcy tożsamości (IdP) na Macu podczas początkowej konfiguracji.

Funkcje

Funkcje obsługiwane przez SSO na platformie:

Aktywowanie i egzekwowanie SSO na platformie podczas automatycznej rejestracji urządzenia w celu uwierzytelnienia rejestracji, logowania za pomocą zarządzanego konta Apple oraz tworzenia użytkownika lokalnego.

Zapewnienie funkcji logowania pojedynczego dla aplikacji natywnych i internetowych.

Uzyskiwanie informacji na temat SSO na platformie w Ustawieniach systemowych.

Synchronizowanie haseł lokalnych kont użytkowników z dostawcą tożsamości i definiowanie zasad logowania.

Definiowanie uprawnień grupy kont IdP i zezwalanie użytkownikom na korzystanie z wyłącznie sieciowych kont IdP podczas wyświetlania próśb o uwierzytelnienie.

Tworzenie lokalnych kont użytkowników na żądanie podczas logowania się przy użyciu poświadczeń z konta IdP.

Obsługa użytkowników-gości, którzy logują się tymczasowo przy użyciu swoich poświadczeń IdP na współdzielonych komputerach Mac.

Uwaga: Większość funkcji wymaga obsługi przez rozszerzenie SSO. Aby uzyskać więcej informacji na temat wdrażania SSO na platformie w Twojej organizacji, zapoznaj się z dokumentacją dostawcy tożsamości.

Wymagania

Mac z układem scalonym Apple lub Mac z procesorem Intel i czytnikiem Touch ID

Usługa zarządzania urządzeniami obsługująca konfigurację Extensible Single Sign-on obejmującą ustawienia pojedynczego logowania na platformie

Aplikacja zawierająca rozszerzenie SSO na platformie zgodne z dostawcą tożsamości

macOS 13 lub nowszy

Poniższe funkcje mają dodatkowe wymagania dotyczące wersji:

Funkcja | Minimalna obsługiwana wersja systemu operacyjnego | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

Uwierzytelniony tryb gościa | macOS 26 | ||||||||||

Logowanie się stuknięciem | macOS 26 | ||||||||||

SSO na platformie podczas automatycznej rejestracji urządzenia | macOS 26 | ||||||||||

Prefiks UPN jako nazwa konta lokalnego | macOS 15.4 | ||||||||||

Atestacja identyfikatorów urządzeń | macOS 15.4 | ||||||||||

Zasady logowania | macOS 15 | ||||||||||

Tworzenie kont na żądanie | macOS 14 | ||||||||||

Zarządzanie grupami i uwierzytelnianie sieciowe | macOS 14 | ||||||||||

SSO na platformie w Ustawieniach systemowych | macOS 14 | ||||||||||

Konfigurowanie SSO na platformie

Aby używać SSO na platformie, wymagana jest rejestracja Maca i każdego użytkownika u dostawcy tożsamości. W zależności od obsługi przez dostawcę tożsamości oraz zastosowanej konfiguracji Mac może wykonywać rejestrację urządzenia w tle, używając:

Tokenu rejestracji podanego w konfiguracji zarządzania urządzeniami

Atestacji, która zapewnia wysoki poziom pewności co do tego, że Mac jest autentycznym urządzeniem Apple, oraz opcjonalnie zawierającej identyfikatory urządzenia (UDID i numer seryjny).

Aby utrzymywać zaufane połączenie z dostawcą tożsamości niezależnie od użytkownika, SSO na platformie obsługuje wspólne klucze urządzenia. W miarę możliwości należy używać wspólnych kluczy urządzeń, ponieważ są one wymagane do korzystania z takich funkcji, jak SSO na platformie podczas automatycznej rejestracji urządzeń, tworzenie kont użytkowników na żądanie na podstawie informacji od dostawcy tożsamości, uwierzytelnianie sieciowe i uwierzytelniony tryb gościa.

Po pomyślnym zarejestrowaniu urządzenia użytkownik rejestruje się (chyba że konto użytkownika używa uwierzytelnionego trybu gościa). Jeśli dostawca tożsamości tego wymaga, rejestracja użytkownika może obejmować prośbę o potwierdzenie rejestracji przez użytkownika. W przypadku lokalnych kont użytkowników tworzonych na żądanie przez funkcję SSO na platformie rejestracja użytkownika odbywa się automatycznie w tle.

Uwaga: Wyrejestrowanie Maca z usługi zarządzania urządzeniami powoduje także jego wyrejestrowanie z rejestru dostawcy tożsamości.

Metody uwierzytelniania

SSO na platformie obsługuje różne metody uwierzytelniania u dostawcy tożsamości. Obsługa każdej z nich zależy od dostawcy tożsamości oraz rozszerzenia SSO na platformie.

Hasło: W ramach tej metody użytkownik uwierzytelnia się za pomocą hasła lokalnego lub hasła dostawcy tożsamości. Obsługuje także standard WS-Trust, który pozwala użytkownikowi uwierzytelniać się, nawet gdy dostawca tożsamości zarządzający jego kontem jest sfederowany.

Klucz obsługiwany przez Secure Enclave: Dzięki tej metodzie użytkownik, który loguje się na swoim komputerze Mac, może użyć klucza obsługiwanego przez Secure Enclave, aby uwierzytelnić się za pomocą dostawcy tożsamości bez hasła. Klucz Secure Enclave jest konfigurowany przez dostawcę usług tożsamości podczas rejestracji użytkownika.

Karta inteligentna: W ramach tej metody użytkownik uwierzytelnia się za pomocą dostawcy tożsamości przy użyciu karty inteligentnej. Aby używać tej metody, należy:

Zarejestrować kartę inteligentną u dostawcy tożsamości.

Skonfigurować mapowanie atrybutów karty inteligentnej na Macu.

Szczegółowe informacje i przykład konfiguracji mapowania atrybutów znajdziesz na stronie man projektu Smart Card Services.

Klucz dostępu: W ramach tej metody użytkownicy używają karty przechowywanej w Portfelu Apple do uwierzytelniania się u dostawcy tożsamości. Podobnie jak karta inteligentna, klucz dostępu musi zostać zarejestrowany u dostawcy tożsamości.

Niektóre funkcje, na przykład tworzenie kont użytkowników na żądanie, wymagają użycia określonej metody uwierzytelniania.

Funkcja | Hasło | Klucz obsługiwany przez Secure Enclave | Karta inteligentna | Klucz dostępu | |||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

Zarządzanie grupami | |||||||||||

Automatyczna rejestracja urządzenia | |||||||||||

Uwierzytelniony tryb gościa | |||||||||||

Tworzenie kont na żądanie | |||||||||||

Synchronizacja haseł | |||||||||||

Uwaga: Rozszerzenie SSO musi obsługiwać żądaną metodę w celu przeprowadzenia rejestracji. Obsługiwane jest także przełączanie metod. Na przykład, gdy podczas logowania za pomocą nazwy użytkownika i hasła zostanie utworzone nowe konto użytkownika, po pomyślnym zalogowaniu się konto to można przełączyć na korzystanie z klucza obsługiwanego przez Secure Enclave lub karty inteligentnej.

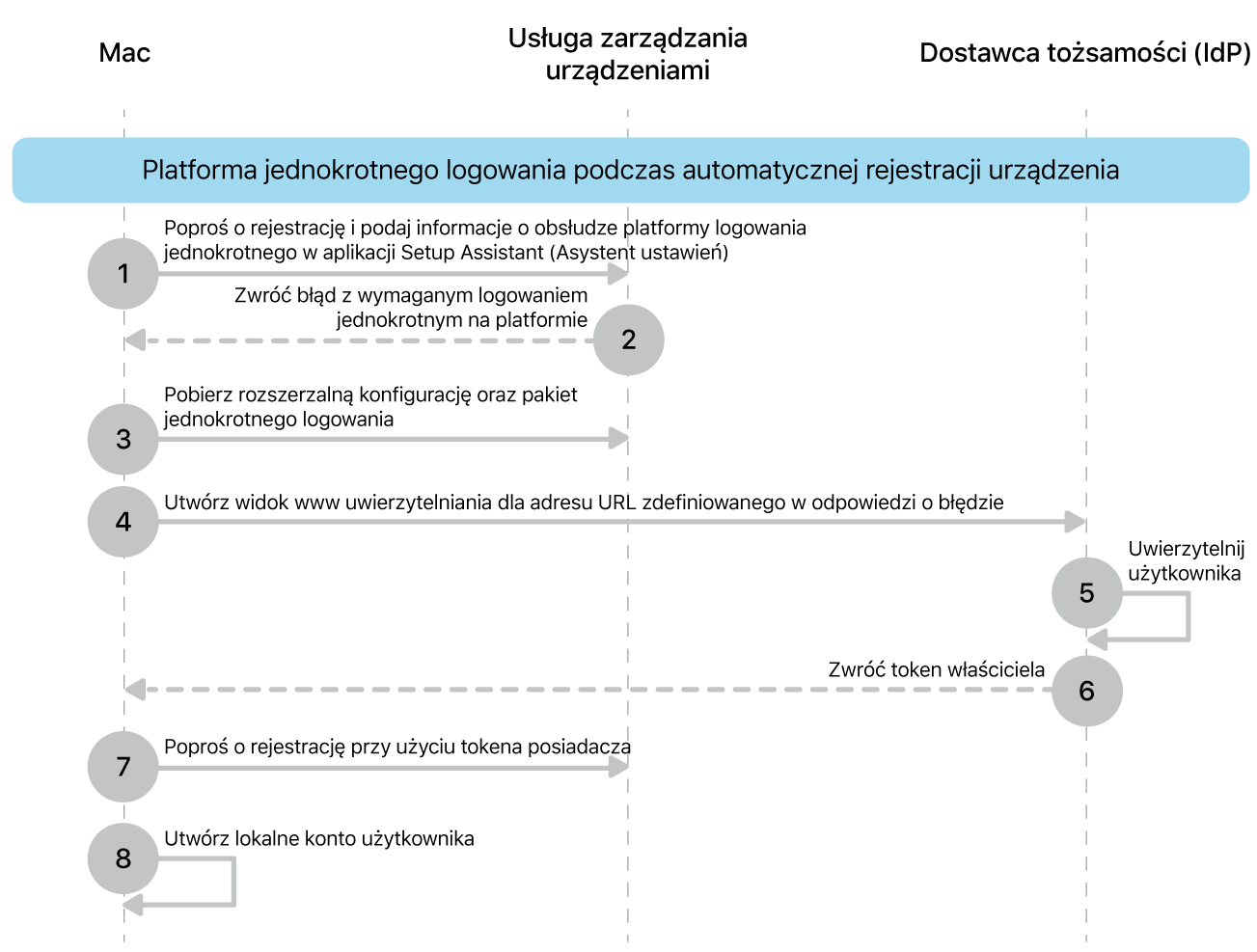

SSO na platformie z automatyczną rejestracją urządzenia

Organizacje mogą aktywować i wymuszać używanie SSO na platformie podczas korzystania z Asystenta ustawień w przypadku automatycznej rejestracji urządzeń. Ta opcja jest przeznaczona dla urządzeń z jednym użytkownikiem, ponieważ użytkownik uwierzytelniający rejestrację automatycznie otrzymuje utworzone konto lokalne i może od razu używać SSO z obsługiwanymi aplikacjami natywnymi i internetowymi.

Proces wygląda następująco:

System macOS żąda rejestracji i informuje usługę zarządzania urządzeniami, że obsługuje pojedyncze logowanie na platformie podczas rejestracji.

Usługa zarządzania urządzeniami zwraca błąd 403 zawierający informacje o tym, gdzie można znaleźć konfigurację SSO oraz pakiet zawierający aplikację z rozszerzeniem SSO.

System macOS pobiera i instaluje rozszerzenie i konfigurację SSO na platformie.

System macOS konfiguruje SSO na platformie i rejestruje urządzenie. Jeśli skonfigurowana jest atestacja, rejestracja odbywa się cicho w tle. Następnie system macOS prosi użytkownika o uwierzytelnienie się u dostawcy tożsamości przy użyciu jednej z powyższych metod, aby zarejestrować użytkownika. Użytkownicy nie mogą kontynuować bez pomyślnej rejestracji w funkcji SSO na platformie.

Dostawca tożsamości obsługuje uwierzytelnianie.

Po pomyślnym uwierzytelnieniu dostawca tożsamości zwraca do systemu macOS token elementu nośnego.

System macOS używa tego tokenu do uwierzytelniania rejestracji w usłudze zarządzania urządzeniami oraz, jeśli jest sfederowany z tym samym dostawcą tożsamości, może zalogować użytkownika na jego zarządzane konto Apple, bez konieczności ponownego podawania danych uwierzytelniania. Aby to było możliwe, panel Asystenta ustawień iCloud musi być widoczny dla użytkownika.

System macOS tworzy konto lokalne, a hasło jest albo synchronizowane z dostawcą tożsamości albo ustawiane przez użytkownika (gdy SSO na platformie używa klucza obsługiwanego przez Secure Enclave). W razie potrzeby można wymusić wymagania dotyczące złożoności hasła lokalnego, korzystając z konfiguracji kodu.

Jeśli to skonfigurowano, system macOS może następnie synchronizować zdjęcie profilowe logowania konta lokalnego od dostawcy tożsamości.

Funkcja SSO na platformie może zostać użyta podczas procesu automatycznej rejestracji z wymuszonym uaktualnieniem oprogramowania. W takim przypadku usługa zarządzania urządzeniami musi najpierw wymusić uaktualnienie.

Jeśli konto użytkownika utworzone przez system macOS jest jedynym kontem na Macu, staje się ono kontem administratora. Jeśli usługa zarządzania urządzeniami utworzyła konto administratora przy użyciu polecenia konfiguracji konta, można przypisać kontu użytkownika inne uprawnienia przy użyciu funkcji zarządzania grupami SSO na platformie.

Logowanie jednokrotne

Ponieważ SSO na platformie jest częścią rozszerzalnego pojedynczego logowania, zapewnia te same możliwości pojedynczego logowania i umożliwia użytkownikom zalogowanie się tylko raz, a następnie użycie tokenu dostarczonego przez początkowe uwierzytelnianie do uwierzytelnienia się w obsługiwanych aplikacjach natywnych i internetowych.

Jeśli brakuje tokenów, tokeny wygasły lub są starsze niż cztery godziny, SSO na platformie próbuje odświeżyć je lub pobrać nowe od dostawcy tożsamości. Można także skonfigurować czas trwania (w sekundach; minimum 1 godzina), po którym SSO na platformie wymaga pełnego zalogowania się, a nie odświeżenia tokenu. Domyślnie wymagane jest pełne zalogowanie co 18 godzin.

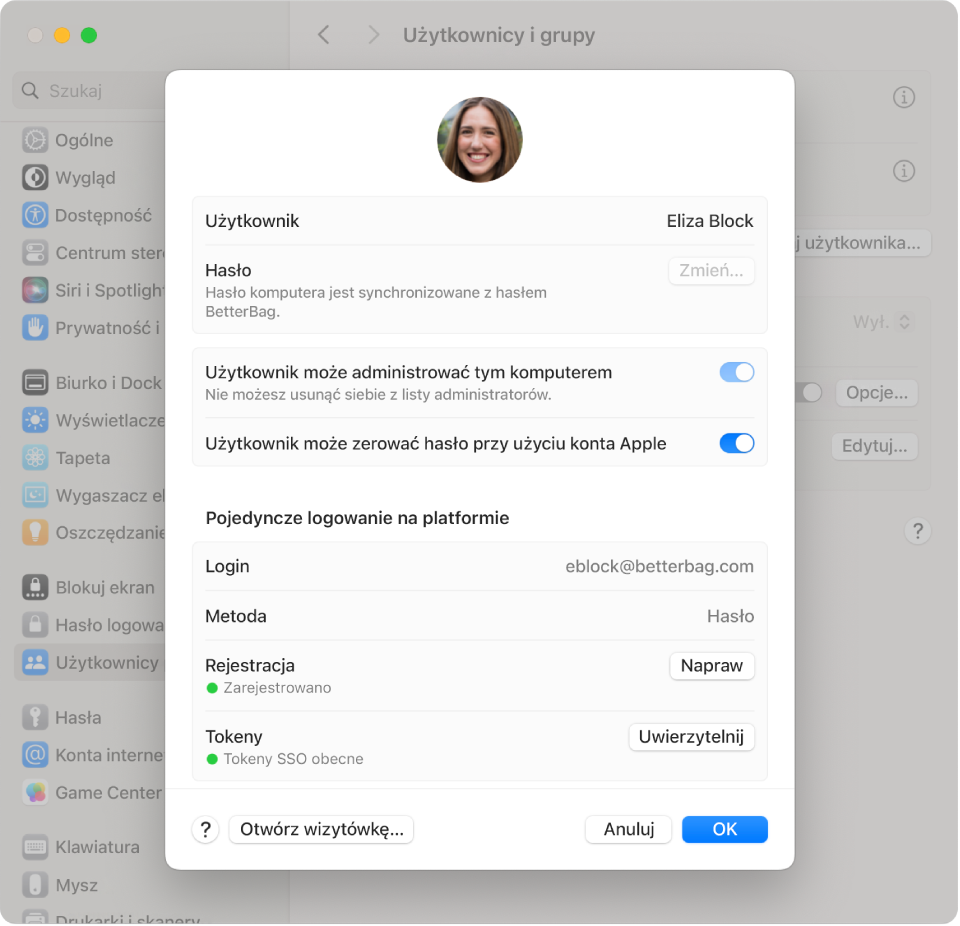

SSO na platformie w Ustawieniach systemowych

Po zarejestrowaniu przez SSO na platformie użytkownik może sprawdzać status rejestracji, wybierając kolejno Ustawienia systemowe > Użytkownicy i grupy > [nazwa użytkownika]. W razie potrzeby użytkownik może rozpocząć naprawę rejestracji i wymusić odświeżenie swojego tokenu uwierzytelniania.

Status rejestracji urządzenia jest widoczny na ekranie Użytkownicy i grupy > Serwer kont sieciowych i pozwala także na naprawę.

Zasady synchronizacji haseł i logowania

Jeśli używana jest metoda uwierzytelniania hasłem, hasło lokalnego użytkownika jest automatycznie synchronizowane z dostawcą tożsamości, gdy użytkownik zmienia swoje hasło, lokalnie lub zdalnie. W razie konieczności system macOS prosi użytkownika o podanie poprzedniego hasła.

Domyślnie odblokowywanie FileVault, ekranu blokady i okna logowania wymaga podania hasła konta lokalnego. Jeśli podane hasło nie jest zgodne z hasłem konta użytkownika lokalnego, system macOS próbuje połączyć się z dostawcą tożsamości w celu wykonania uwierzytelnienia na żywo. Jeśli system macOS nie może połączyć się z dostawcą tożsamości lub podane hasło nie jest zgodne z hasłem przechowywanym przez dostawcę tożsamości, uwierzytelnianie nie powiedzie się.

Zasady logowania pozwalają od razu zezwolić na użycie bieżącego hasła konta od dostawcy tożsamości w trzech poniższych sytuacjach. Możesz także ustawić następujące zasady indywidualnie dla FileVault, ekranu blokady i okna logowania:

Próba uwierzytelnienia.

Jeśli to skonfigurowano, następuje próba uwierzytelnienia na żywo poprzez dostawcę tożsamości.

Jeśli Mac jest online, wymagane jest pomyślne uwierzytelnienie poprzez dostawcę tożsamości, nawet jeśli Mac przejdzie w tryb offline po pierwszej próbie.

Jeśli uwierzytelnienie się powiedzie, SSO na platformie uaktualnia hasło lokalne.

Jeśli Mac jest w trybie offline, użytkownik może użyć swojego hasła konta lokalnego.

Wymaganie uwierzytelnienia.

Jeśli to skonfigurowano, wymagane jest uwierzytelnianie na żywo poprzez dostawcę tożsamości, aby kontynuować.

Jeśli Mac jest online, wymagane jest pomyślne uwierzytelnienie poprzez dostawcę tożsamości, niezależnie od skonfigurowanego okresu karencji offline.

Jeśli uwierzytelnienie się powiedzie, SSO na platformie uaktualnia hasło lokalne.

Jeśli Mac jest w trybie offline, użytkownicy nie mogą się zalogować. W takich sytuacjach można włączyć okres karencji offline i ustawić jego długość (w dniach) od poprzedniego udanego logowania, w ciągu którego użytkownik może nadal używać hasła konta lokalnego.

Można zdefiniować, czy każde konto służące do logowania się na Macu musi być zarządzane przez SSO na platformie, czy też logowanie się przy użyciu kont lokalnych jest nadal dozwolone. Można także określić liczbę dni od zastosowania lub uaktualnienia zasad do momentu, w którym to ustawienie będzie egzekwowane. Umożliwia to tymczasowe używanie kont lokalnych. Na przykład możesz tymczasowo użyć konta administratora utworzonego przez usługę zarządzania urządzeniami do wykonania lub naprawienia rejestracji urządzenia w funkcji SSO na platformie.

Zamiast uwierzytelniania na żywo możesz także pozwolić użytkownikom używać Touch ID lub Apple Watch na ekranie blokady.

W razie potrzeby konta lokalne (zdefiniowane przez Ciebie) mogą być wyłączone z zasad logowania i nie muszą rejestrować się w funkcji SSO na platformie.

Zarządzanie grupami i uwierzytelnianie sieciowe

SSO na platformie oferuje szczegółowe zarządzanie uprawnieniami, dzięki czemu użytkownicy mają na swoich Macach odpowiedni poziom uprawnień. Aby to zrobić, SSO na platformie może przypisywać kontu następujące uprawnienia za każdym razem, gdy użytkownik się uwierzytelnia:

Standardowe: Konto otrzymuje standardowe uprawnienia użytkownika.

Administrator: Dodaje konto do lokalnej grupy administratorów.

Grupy: Definiuje uprawnienia na podstawie członkostwa w grupie, które są uaktualniane za każdym razem, gdy użytkownik uwierzytelnia się poprzez dostawcę tożsamości.

Gdy używasz grup, konto otrzymuje uprawnienia na podstawie członkostwa w następujących grupach:

Grupy administratorów: Jeśli konto jest częścią wymienionej grupy, ma lokalny dostęp administratora.

Grupy uprawnień: Jeśli konto jest częścią grupy przypisanej do wbudowanego lub własnego uprawnienia, otrzymuje uprawnienia powiązane z tą grupą. Na przykład system macOS używa następujących uprawnień:

system.preferences.datetime, które pozwala na zmianę ustawień czasu.system.preferences.energysaver, które pozwala na modyfikowanie ustawień oszczędzania energii.system.preferences.network, które pozwala na modyfikowanie ustawień sieci przez konto.system.preferences.printing, które pozwala na dodawanie i usuwanie drukarek przez konto.

Dodatkowe grupy: Zdefiniowane samodzielnie grupy dla systemu macOS lub określonych aplikacji, które system macOS tworzy automatycznie w katalogu lokalnym (jeśli jeszcze nie istnieją). Na przykład możesz użyć dodatkowej grupy w konfiguracji

sudo, aby zdefiniować dostęp do poleceniasudo.

Uwierzytelnianie sieciowe

Funkcja SSO na platformie rozszerza użycie danych uwierzytelniania od dostawcy tożsamości na użytkowników nieposiadających na Macu kont lokalnych. Konta te używają tych samych grup, które stosowane są przy zarządzaniu grupami. Na przykład, jeśli konto jest członkiem jednej z grup administratorów, może używać monitów o autoryzację administratora. Aby używać tej funkcji, skonfiguruj SSO na platformie przy użyciu wspólnych kluczy urządzenia.

Uwierzytelnianie sieciowe nie jest możliwe, gdy okna dialogowe wymagają bezpiecznego tokenu, uprawnień właściciela lub uwierzytelnienia przez aktualnie zalogowanego użytkownika.

Tworzenie kont na żądanie

Aby ułatwić zarządzanie kontami we wdrożeniach urządzeń współdzielonych, użytkownicy mogą logować się na Macu i tworzyć konta lokalne, używając nazwy użytkownika i hasła od dostawcy tożsamości (lub karty inteligentnej).

W pełni zautomatyzowany proces wdrażania można osiągnąć, używając automatycznej rejestracji urządzeń z przesuwaniem. Należy utworzyć pierwsze lokalne konto administratora przy użyciu usługi zarządzania urządzeniami oraz wykonać ciche rejestrowanie w funkcji SSO na platformie.

Poniżej przedstawiono wymagania dotyczące tworzenia kont na żądanie:

Zarejestruj Maca w usłudze zarządzania urządzeniami obsługującej tokeny inicjujące.

Dodaj następujące elementy: konfiguracja rozszerzenia SSO z funkcją SSO na platformie, wspólnymi kluczami urządzenia oraz opcją tworzenia użytkownika podczas logowania.

Ukończ Asystenta ustawień i utwórz lokalne konto administratora.

Uruchom Maca tak, aby wyświetlał okno logowania, z odblokowaną funkcją FileVault i połączeniem sieciowym.

Używając opcjonalnej opcji konfiguracji, możesz zdefiniować, który atrybut dostawcy tożsamości ma być używany dla nazwy konta lokalnego (często nazywanej krótką nazwą użytkownika) oraz pełnej nazwy. Administratorzy mogą także ustawić klucz dla nazwy konta na wartość com.apple.PlatformSSO.AccountShortName, aby używać prefiksu UPN.

Dodatkowo możesz zdefiniować, jakie uprawnienia mają być stosowane do nowo utworzonych kont podczas logowania. Dostępne są te same opcje dla zarządzania grupami:

Standardowe: Konto otrzymuje standardowe uprawnienia użytkownika.

Administrator: Dodaje konto do lokalnej grupy administratorów.

Grupy: Definiuje uprawnienia na podstawie członkostwa w grupie, które są uaktualniane za każdym razem, gdy użytkownik uwierzytelnia się poprzez dostawcę tożsamości.

Uwierzytelniony tryb gościa

Uwierzytelniony tryb gościa zapewnia szybsze logowanie we wdrożeniach urządzeń współdzielonych, takich jak gabinety lekarskie lub szkoły, gdzie różni użytkownicy nie muszą tworzyć kont lokalnych, ponieważ wystarczy, że zalogują się przy użyciu swoich poświadczeń od dostawcy tożsamości na krótki czas. Użytkownik ma domyślnie standardowe uprawnienia użytkownika, ale możesz je zmienić, używając narzędzia do zarządzania grupami SSO na platformie.

Aby używać tej funkcji, musisz spełnić te same wymagania, co w przypadku tworzenia kont na żądanie, ale zamiast możliwości tworzenia użytkownika podczas logowania należy skonfigurować uwierzytelniony tryb gościa.

Gdy użytkownik się wylogowuje, system macOS wymazuje wszystkie lokalne dane tego konta, a współdzielony Mac jest gotowy do zalogowania się kolejnego użytkownika.

Logowanie się stuknięciem

Funkcja logowania się stuknięciem rozszerza funkcjonalność cyfrowych danych uwierzytelniania z Portfela Apple na system macOS. W ciągu ostatnich kilku lat organizacje zaczęły używać cyfrowych kart dostępu w Portfelu Apple, dzięki czemu użytkownicy mogą odblokowywać drzwi, po prostu zbliżając iPhone’a lub Apple Watch do czytnika, bez konieczności używania fizycznej karty dostępu. Podobna funkcja jest dostępna na Macu.

Ta metoda uwierzytelniania jest szczególnie przydatna dla organizacji udostępniających Maca wielu użytkownikom, w tym instytucji edukacyjnych, sklepów detalicznych i zakładów opieki zdrowotnej.

Funkcja logowania się stuknięciem pozwala użytkownikom uwierzytelniać się na Macu skonfigurowanym w uwierzytelnionym trybie gościa, stukając swoim iPhone’em lub Apple Watch w podłączony czytnik NFC. Rozpoczyna to bezpieczny proces logowania jednokrotnego, który automatycznie uwierzytelnia użytkowników w ich aplikacjach i witrynach, umożliwiając im szybkie zalogowanie się i rozpoczęcie pracy.

Dane uwierzytelniania użytkownika są udostępniane jako klucze dostępu w karcie Portfela Apple za pośrednictwem aplikacji lub przeglądarki na iPhonie. Te klucze dostępu są przechowywane w Secure Enclave urządzenia, co oznacza, że są obsługiwane sprzętowo i zaszyfrowane, a tym samym chronią przed próbami manipulowania nimi lub wyodrębniania. Funkcja trybu ekspresowego zwiększa wygodę użytkowania, pozwalając na natychmiastowe uwierzytelnianie bez konieczności budzenia lub odblokowywania urządzenia, podobnie jak w przypadku kart transportu publicznego w Portfelu Apple.

Aby móc korzystać z funkcji logowania się stuknięciem, Mac musi spełniać następujące wymagania:

Skonfigurowany uwierzytelniony tryb gościa

Wyposażony w obsługiwany zewnętrzny czytnik NFC

Tworzenie kluczy dostępu i zarządzanie nimi wymaga udziału w programie dostępu do Portfela Apple. Aby uzyskać więcej informacji na temat tworzenia klucza dostępu, zobacz: Provisioning (Wdrażanie) w przewodniku programu dostępu do Portfela Apple.