Metody rejestracji urządzeń Apple opartej o konto

Rejestracja przez użytkownika oparta o konto oraz rejestracja urządzeń oparta o konto zapewniają użytkownikom i organizacjom bezproblemowy i bezpieczny sposób konfigurowania urządzeń Apple do pracy, polegający na zalogowaniu się przy użyciu zarządzanego konta Apple.

Ta metoda umożliwia zalogowanie się na tym samym urządzeniu przy użyciu zarządzanego konta Apple oraz osobistego konta Apple, zapewniając całkowite oddzielenie danych związanych z pracą od danych osobistych. Użytkownicy zachowują prywatność swoich danych osobistych, a dział IT obsługuje aplikacje, ustawienia i konta związane z pracą.

Ze względu na to oddzielenie danych wprowadzone zostały następujące zmiany dotyczące sposobu obsługi aplikacji i backupów:

Usunięcie profilu rejestracji powoduje usunięcie wszystkich konfiguracji i ustawień.

Aplikacje zarządzane są zawsze usuwane podczas wyrejestrowywania urządzenia.

Aplikacje zainstalowane przed rejestracją w usłudze zarządzania urządzeniami nie mogą zostać skonwertowane na aplikacje zarządzane.

Odtworzenie z backupu nie przywraca rejestracji w usłudze zarządzania urządzeniami.

Użytkownicy logujący się przy użyciu osobistych kont Apple nie mogą przyjmować zaproszeń do dystrybucji aplikacji zarządzanych.

Istnieje możliwość ręcznego tworzenia zarządzanych kont Apple, ale organizacje mogą także korzystać z integracji z usługą Google Workspace, usługą Microsoft Entra ID lub dostawcą tożsamości.

Aby uzyskać więcej informacji na temat uwierzytelniania federacyjnego, zobacz: Wprowadzenie do uwierzytelniania federacyjnego w usłudze Apple School Manager lub Wprowadzenie do uwierzytelniania federacyjnego w usłudze Apple Business Manager.

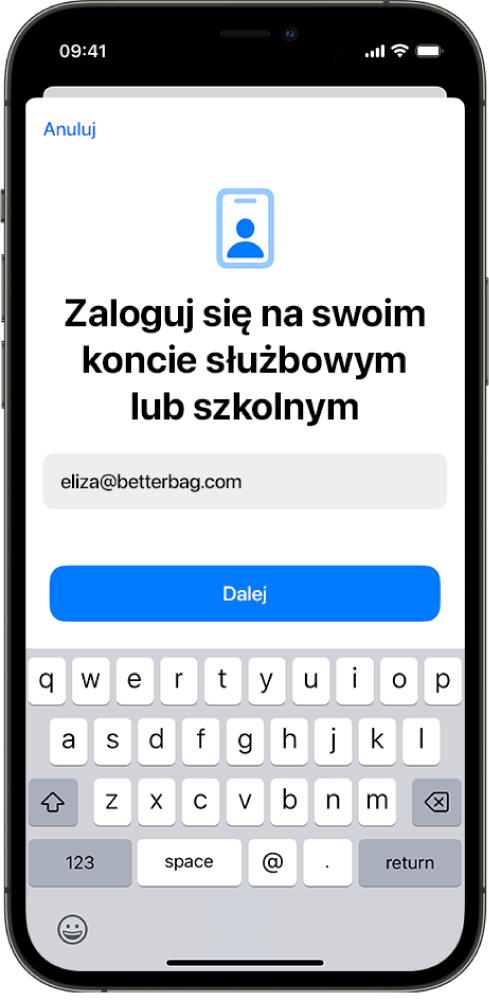

Proces rejestracji opartej o konto

W celu zarejestrowania urządzenia przy użyciu rejestracji przez użytkownika opartej o konto lub rejestracji urządzenia opartej o konto użytkownik musi otworzyć Ustawienia i wybrać Ogólne > VPN i urządzenia zarządzane (lub otworzyć Ustawienia systemowe i wybrać Ogólne > Zarządzanie urządzeniami), a następnie wybrać Zaloguj się na koncie służbowym lub szkolnym.

Powoduje to rozpoczęcie czteroetapowego procesu rejestracji w usłudze zarządzania urządzeniami:

Wykrywanie usług: Urządzenie określa adres URL rejestracji w usłudze zarządzania urządzeniami.

Uwierzytelnienie i token dostępu: Użytkownik podaje dane uwierzytelniające, aby uwierzytelnić rejestrację oraz otrzymać token dostępu umożliwiający ciągłe uwierzytelnianie.

Rejestracja w usłudze: Urządzenie otrzymuje profil rejestracji, a użytkownik musi zalogować się na swoim zarządzanym koncie Apple, aby ukończyć proces rejestracji.

Ciągłe uwierzytelnianie: Usługa zarządzania urządzeniami stale weryfikuje zalogowanego użytkownika na podstawie tokenu dostępu.

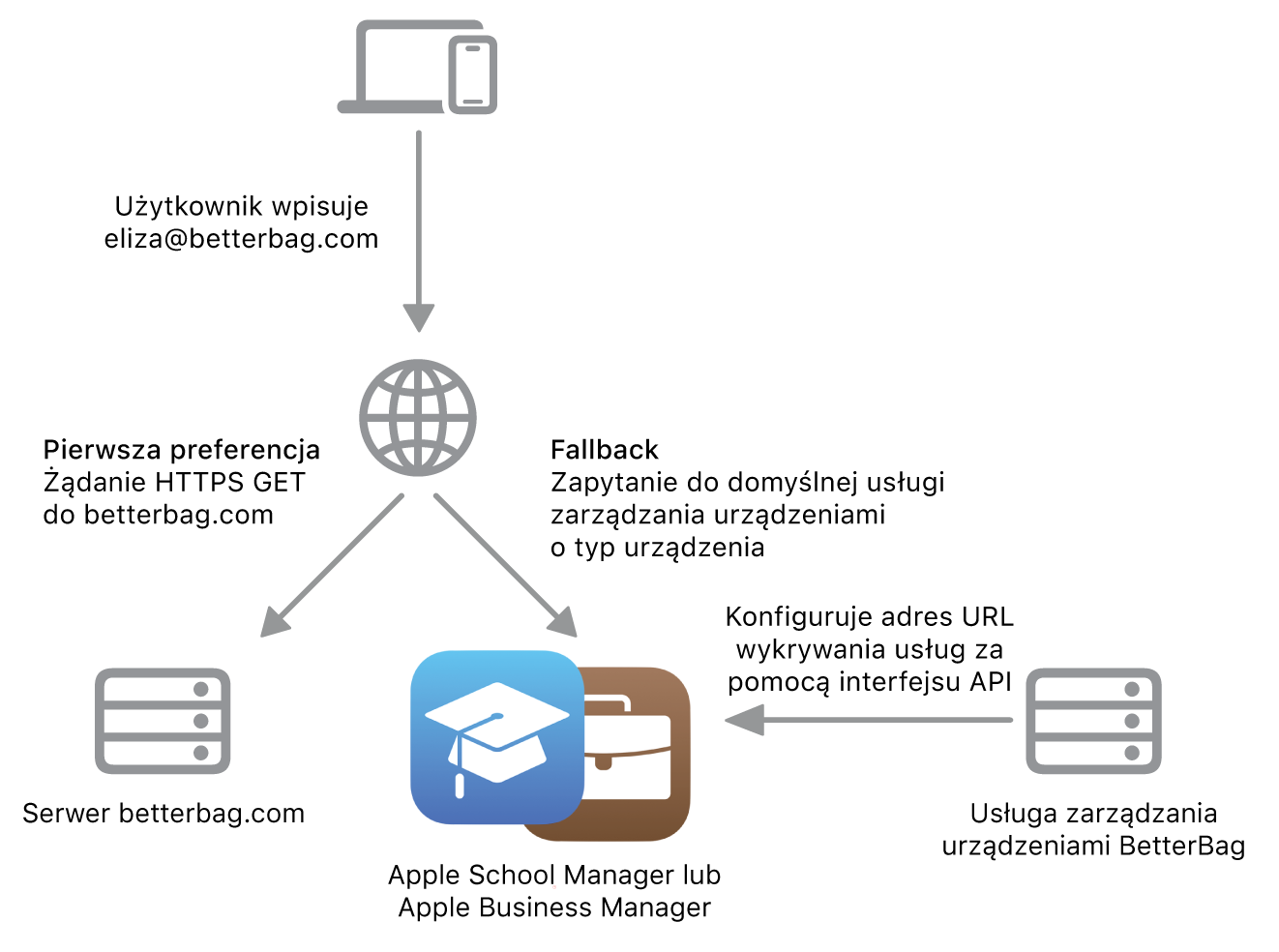

Etap 1: Wykrywanie usług

W pierwszym kroku funkcja wykrywania usług próbuje zidentyfikować adres URL rejestracji w usłudze zarządzania urządzeniami. W tym celu używany jest identyfikator wprowadzony przez użytkownika, np. eliza@betterbag.com. Podana musi zostać pełna, jednoznaczna nazwa domeny (FQDN) rozgłaszającej usługę zarządzania urządzeniami w organizacji użytkownika.

Następnie wykonywane są następujące czynności:

Krok 1

Urządzenie identyfikuje domenę w podanym identyfikatorze (w powyższym przykładzie jest to betterbag.com).

Krok 2

Urządzenie wysyła żądanie standardowego zasobu z domeny organizacji, na przykład https://<domain>/.well-known/com.apple.remotemanagement.

Klient dołącza dwa parametry do ścieżki URL żądania HTTP GET:

user-identifier: Wartość podanego identyfikatora użytkownika (w powyższym przykładzie jest to eliza@betterbag.com).

model-family: Rodzina modeli urządzeń (na przykład iPhone, iPad, Mac).

Uwaga: Urządzenie obsługuje przekierowania HTTP 3xx, dzięki czemu właściwy plik com.apple.remotemanagement może znajdować się na innym serwerze dostępnym dla urządzenia.

W przypadku urządzeń z systemem iOS 18.2, iPadOS 18.2, macOS 15.2, visionOS 2.2 lub nowszym proces wykrywania usług pozwala urządzeniu pobrać standardowy zasób z alternatywnej lokalizacji podanej przez usługę zarządzania urządzeniami połączoną z usługą Apple School Manager lub Apple Business Manager. Pierwszym wyborem wykrywania usług jest domyślna lokalizacja standardowego zasobu w domenie organizacji. Jeśli to żądanie zakończy się niepowodzeniem, urządzenie sprawdza w usłudze Apple School Manager lub Apple Business Manager alternatywną lokalizację standardowego zasobu. Ten proces wymaga zweryfikowania przez usługę Apple School Manager lub Apple Business Manager domeny używanej w identyfikatorze. Aby uzyskać więcej informacji, zobacz: Dodawanie i weryfikowanie domeny w usłudze Apple School Manager lub Dodawanie i weryfikowanie domeny w usłudze Apple Business Manager.

Korzystanie z tej funkcji wymaga skonfigurowania adresu URL wykrywania alternatywnej usługi w usłudze zarządzania urządzeniami połączonej z usługą Apple School Manager lub Apple Business Manager. Gdy urządzenie łączy się z usługą Apple School Manager lub Apple Business Manager, na podstawie jego typu ustalana jest przypisana usługa zarządzania urządzeniami. Ten sam proces używany jest do ustalania domyślnej usługi w przypadku automatycznej rejestracji urządzeń. Jeśli przypisana usługa zarządzania urządzeniami ma skonfigurowany adres URL wykrywania usługi, urządzenie wysyła żądanie standardowego zasobu ze wskazanej lokalizacji. Aby ustawić domyślne przypisanie urządzenia, zobacz: Ustawianie domyślnego przydziału urządzenia w usłudze Apple School Manager lub Ustawianie domyślnego przydziału urządzenia w usłudze Apple Business Manager.

Standardowy zasób może być także hostowany przez usługę zarządzania urządzeniami.

Krok 3

Serwer hostujący standardowy zasób zwraca w odpowiedzi dokument JSON umożliwiający wykrycie usługi, mający następującą strukturę:

{ "Servers": [ { "Version": "<Version>", "BaseURL": "<BaseURL>" } ]}Poniższa tabela zawiera klucze rejestracji w usłudze zarządzania urządzeniami, ich typy oraz opisy. Wszystkie klucze są wymagane.

Klucz | Typ | Opis |

|---|---|---|

Servers (Serwery) | Tablica | Lista zawierająca jedną pozycję. |

Version (Wersja) | Ciąg znaków | Ten klucz definiuje używaną metodę rejestracji i musi mieć wartość |

BaseURL | Ciąg znaków | Adres URL rejestracji w usłudze zarządzania urządzeniami. |

Ważne: Serwer musi podawać w polu Content-Type nagłówka odpowiedzi HTTP wartość application/json.

Krok 4

Urządzenie wysyła żądanie HTTP POST na adres URL rejestracji podany jako wartość klucza BaseURL.

Etap 2: Uwierzytelnienie i token dostępu

Autoryzacja rejestracji wymaga uwierzytelnienia użytkownika w usłudze zarządzania urządzeniami. Po pomyślnym uwierzytelnieniu usługa zarządzania urządzeniami wydaje token dostępu dla urządzenia. Urządzenie bezpiecznie przechowuje ten token w celu używania go do autoryzowania kolejnych żądań.

Token dostępu:

jest głównym elementem początkowego procesu uwierzytelniania oraz ciągłego dostępu do zasobów usługi zarządzania urządzeniami,

stanowi bezpieczny pomost między zarządzanym kontem Apple użytkownika i usługą zarządzania urządzeniami,

jest używany w celu zapewniania ciągłego dostępu do zasobów związanych z pracą we wszystkich rejestracjach opartych o konto.

Proces początkowego i ciągłego uwierzytelniania na iPhonie, iPadzie i Apple Vision Pro może zostać usprawniony przy użyciu logowania jednokrotnego podczas rejestracji (Enrollment SSO), co pozwala zmniejszyć liczbę powtarzanych próśb o uwierzytelnienie. Aby uzyskać więcej informacji, zobacz: Logowanie jednokrotne podczas rejestracji dla iPhone’a, iPada i Apple Vision Pro.

Etap 3: Rejestrowanie w usłudze zarządzania urządzeniami

Token dostępu pozwala urządzeniu uwierzytelnić się w usłudze zarządzania urządzeniami i uzyskać dostęp do profilu rejestracji. Profil ten zawiera wszystkie informacje niezbędne dla urządzenia do przeprowadzenia procesu rejestracji. Aby ukończyć rejestrację, użytkownik musi pomyślnie zalogować się przy użyciu swojego zarządzanego konta Apple. Po ukończeniu rejestracji zarządzane konto Apple wyświetlane jest w widocznym miejscu w Ustawieniach oraz w Ustawieniach systemowych.

Aby uzyskać więcej informacji na temat usług iCloud dostępnych dla użytkowników, zobacz: Dostęp do usług iCloud.

Etap 4: Ciągłe uwierzytelnianie

Po rejestracji token dostępu pozostaje aktywny i jest dołączany w nagłówku HTTP Authorization we wszystkich zapytaniach do usługi zarządzania urządzeniami. Dzięki temu usługa zarządzania urządzeniami może nieustannie weryfikować użytkownika, co pomaga upewnić się, że dostęp do zasobów organizacji mają tylko autoryzowani użytkownicy.

Tokeny dostępu zwykle wygasają po ustalonym czasie. Gdy tak się stanie, urządzenie może poprosić użytkownika o ponowne uwierzytelnienie w celu odnowienia tokenu dostępu. Okresowe ponowne zatwierdzanie pomaga utrzymać bezpieczeństwo, co jest ważne zarówno w przypadku urządzeń należących do użytkowników, jak i urządzeń należących do organizacji. Funkcja logowania jednokrotnego podczas rejestracji zapewnia automatyczne odnawianie tokenu za pośrednictwem dostawcy tożsamości organizacji, co pozwala utrzymać stały dostęp bez konieczności ponownego uwierzytelniania.

Oddzielenie danych użytkownika od danych organizacji w przypadku metod rejestracji opartej o konto

Po zakończeniu rejestracji przez użytkownika opartej o konto lub rejestracji urządzenia opartej o konto system operacyjny automatycznie tworzy na urządzeniu osobne klucze szyfrowania. Jeśli użytkownik wyrejestruje urządzenie (lub urządzenie zostanie wyrejestrowane zdalnie przez usługę zarządzania urządzeniami), system operacyjny niszczy te klucze szyfrowania. System operacyjny używa tych kluczy do kryptograficznego oddzielenia zarządzanych danych przedstawionych w poniższej tabeli.

Zawartość | Minimalne obsługiwane wersje systemów operacyjnych | Opis | |||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

Kontenery danych aplikacji zarządzanych | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Aplikacje zarządzane używają do synchronizacji danych iCloud zarządzanego konta Apple powiązanego z rejestracją w usłudze zarządzania urządzeniami. Obejmuje to także aplikacje zarządzane na Macu (zainstalowane przy użyciu klucza | |||||||||

Aplikacja Kalendarz | iOS 16 iPadOS 16.1 macOS 13 visionOS 1.1 | Wydarzenia są oddzielne. | |||||||||

Rzeczy pęku kluczy | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Na Macu aplikacja innej firmy musi używać API pęku kluczy ochrony danych. Aby uzyskać więcej informacji, zapoznaj się z opisem zmiennej globalnej kSecUseDataProtectionKeychain w witrynie Apple dla deweloperów. | |||||||||

Aplikacja Poczta | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Załączniki oraz treść wiadomości email są oddzielne. | |||||||||

Aplikacja Notatki | iOS 15 iPadOS 15 macOS 14 visionOS 1.1 | Notatki są oddzielne. | |||||||||

Aplikacja Przypomnienia | iOS 17 iPadOS 17 macOS 14 visionOS 1.1 | Przypomnienia są oddzielne. | |||||||||

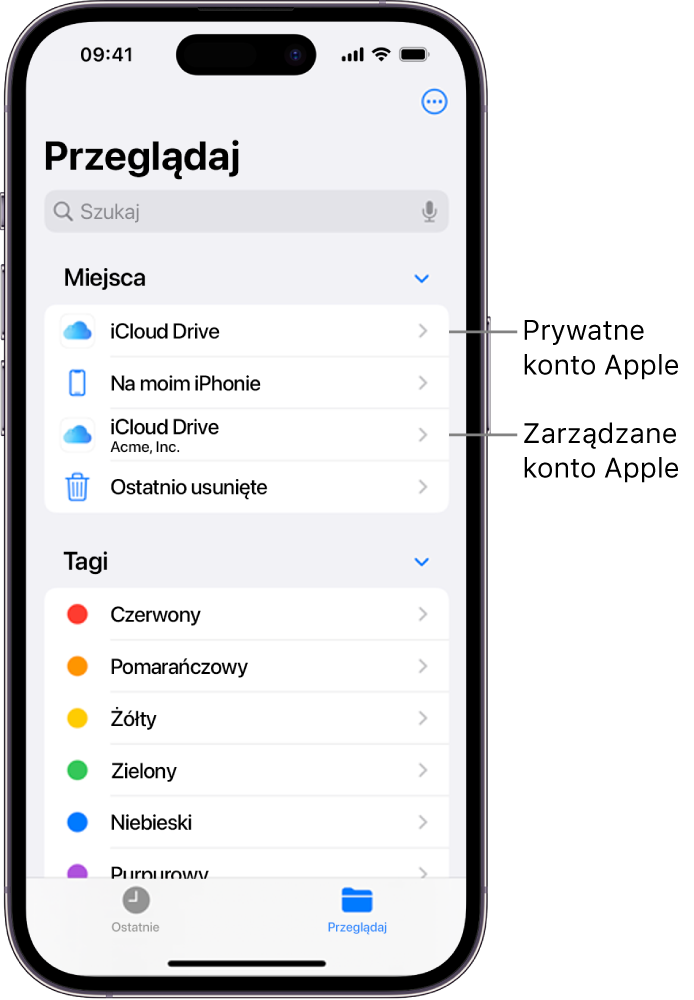

Na iPhonie, iPadzie i Apple Vision Pro aplikacje zarządzane oraz sieciowe dokumenty zarządzane mają dostęp do dysku iCloud Drive organizacji (widocznego osobno w aplikacji Pliki, gdy użytkownik zaloguje się przy użyciu swojego zarządzanego konta Apple). Administrator usługi zarządzania urządzeniami może pomóc rozdzielać dokumenty osobiste od dokumentów organizacji, używając określonych ograniczeń. Aby uzyskać więcej informacji, zobacz: Dystrybucja aplikacji zarządzanych na urządzeniach Apple.

Jeśli użytkownik jest zalogowany przy użyciu osobistego konta Apple oraz zarządzanego konta Apple, funkcja Zaloguj się, używając konta Apple automatycznie używa zarządzanego konta Apple w przypadku aplikacji zarządzanych oraz osobistego konta Apple w przypadku aplikacji niezarządzanych. Podczas procesu logowania w Safari lub widoku SafariWebView w aplikacji zarządzanej użytkownik może wybrać i wprowadzić swoje zarządzane konto Apple, aby powiązać logowanie ze swoim kontem służbowym lub szkolnym.