Apple och säkerhetsteknik

- Välkommen

- Introduktion till Apple och säkerhetsteknik

-

- Systemsäkerhet i översikt

- Säkerhet för signerade systemvolymer

- Säkra programuppdateringar

- Säkerhetsförbättringar i bakgrunden

- Operativsystemets integritet

- BlastDoor för Meddelanden och IDS

- Säkerhet med Låst läge

- Systemsäkerhet för watchOS

- Slumptalsgenerering

- Kommunicera information vid nödsituationer via satellit

- Apple Security Research Device

-

- Tjänstesäkerhet i översikt

-

- Säkerhet för Apple Pay i översikt

- Säkerhet för Apple Pay-komponent

- Så här skyddar Apple Pay användares köp

- Betalningsauktorisering med Apple Pay

- Betala med kort via Apple Pay

- Kontaktlösa kort i Apple Pay

- Göra kort oanvändbara med Apple Pay

- Säkerhet och Apple Card

- Säkerhet och Apple Cash

- Tap to Pay på iPhone

- Säkra Apple Messages for Business

- FaceTime-säkerhet

- Ordlista

- Dokumentets versionshistorik

- Copyright och varumärken

IPv6-säkerhet

Alla Apple-operativsystem har stöd för IPv6 som implementerar flera mekanismer för att skydda användarnas integritet och nätverksstackens stabilitet. När SLAAC (Stateless Address Autoconfiguration) används genereras IPv6-adressen för alla gränssnitt på ett sätt som förhindrar att enheter spåras över nätverk och samtidigt tillåter en bra användarupplevelse genom att säkerställa adresstabilitet då inga nätverksändringar sker. Algoritmen för adressgenerering baseras på kryptografiskt genererade adresser, med start från RFC 3972, förstärkt av en gränssnittsspecifik modifierare för att garantera att även olika gränssnitt i samma nätverk i slutändan får olika adresser. Dessutom skapas tillfälliga adresser med en förvald giltighet på 24 timmar, och dessa används som förval för alla nya anslutningar. Den privata Wi-Fi-adressfunktionen, där en unik link-local-adress genereras för varje Wi-Fi-nätverk som en enhet ansluter till, introducerades i:

iOS 14

iPadOS 14

macOS 12

visionOS 1

watchOS 7

Nätverkets SSID används sedan som ett ytterligare element i adressgenereringen, på liknande sätt som parametern Network_ID som beskrivs i RFC 7217.

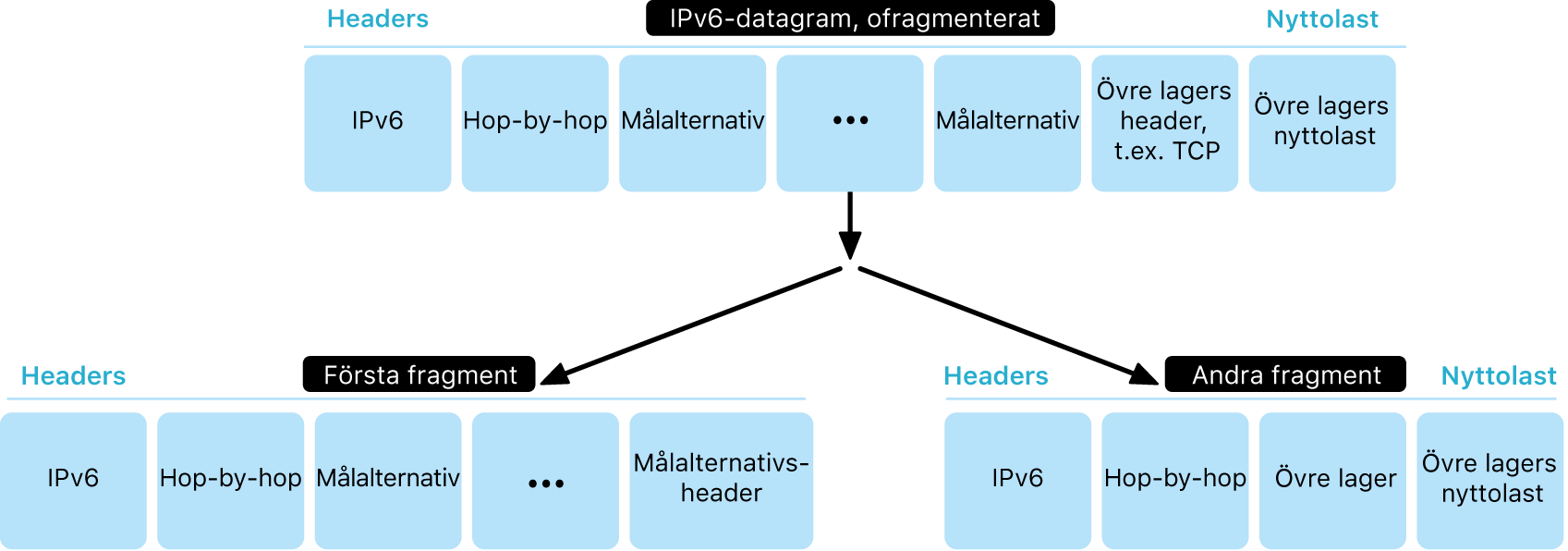

För att skydda mot attacker som baseras på IPv6-tilläggshuvud och fragmentering använder Apples enheter skyddsåtgärder som anges i RFC 6980, RFC 7112 och RFC 8021. De förhindrar bland annat attacker där huvudet i det övre lagret endast finns i det andra fragmentet (visas nedan), vilket i sin tur kan leda till tvetydigheter vid säkerhetskontroller som paketfilter utan status.

Apple-enheter har dessutom olika gränser för IPv6-relaterade datastrukturer, som antalet prefix per gränssnitt, för att garantera att IPv6-stacken i Apples operativsystem är stabil.