Zarządzane Apple ID na urządzeniach Apple

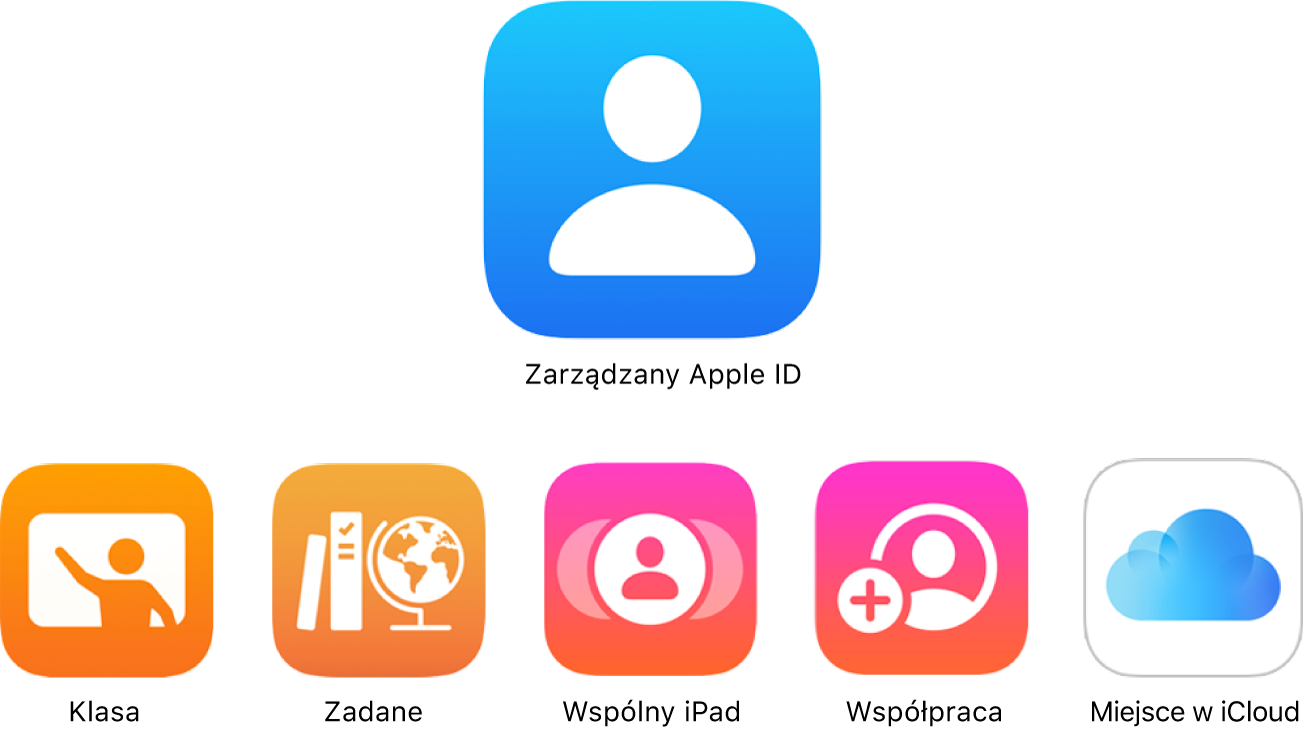

Podobnie jak zwykłe Apple ID, zarządzane Apple ID mogą być używane na dedykowanych lub wspólnych urządzeniach w celu uzyskiwania dostępu do usług Apple (takich jak wspólny iPad, iCloud oraz współpraca w aplikacjach iWork i Notatki), a także w celu uzyskiwania dostępu do usług Apple School Manager, Apple Business Manager oraz Niezbędnik biznesowy Apple i korzystania z nich. Zarządzane Apple ID nie obsługują Chmury rodzinnej.

W usłudze Apple School Manager zarządzane Apple ID należą do instytucji edukacyjnej i są przez nią zarządzane. Są one stworzone dla potrzeb organizacji edukacyjnych, umożliwiając między innymi zerowanie haseł, ustalanie ograniczeń dotyczących komunikowania się, a także zarządzanie oparte na rolach. Apple School Manager ułatwia masowe tworzenie jednoznacznych zarządzanych Apple ID dla poszczególnych osób.

W usłudze Apple Business Manager i Niezbędnik biznesowy Apple zarządzane Apple ID należą do organizacji i są przez nią zarządzane. Umożliwiają one między innymi zerowanie haseł oraz zarządzanie oparte na rolach. Apple Business Manager i Niezbędnik biznesowy Apple ułatwiają masowe tworzenie jednoznacznych zarządzanych Apple ID dla poszczególnych osób.

Aby zobaczyć otrzymane przez Apple certyfikaty zgodności ze standardami ISO 27001 oraz 27018 dla zarządzanych identyfikatorów Apple ID, zapoznaj się z artykułem Certyfikaty zabezpieczeń usług internetowych Apple w serwisie Certyfikaty platform Apple.

Sposób tworzenia zarządzanych Apple ID

Oto czynności, których wykonanie powoduje utworzenie zarządzanych Apple ID:

Tylko Apple School Manager: Zaimportowanie kont z systemu do zarządzania danymi uczniów i studentów (SIS)

Tylko Apple School Manager: Zaimportowanie plików .csv przy użyciu protokołu SFTP

Zaimportowanie użytkowników z Google Workspace

Użycie uwierzytelniania federacyjnego z dostawcą tożsamości, usługą Google Workspace lub Microsoft Entra ID

Użycie Open ID Connect (OIDC) do zaimportowania użytkowników od dostawcy tożsamości

Użycie systemu zarządzania tożsamościami w wielu domenach (SCIM) w celu zaimportowania użytkowników od dostawcy tożsamości lub z usługi Microsoft Entra ID

Utworzenie kont ręcznie

Ważne: Pamiętaj, że każdy zarządzany Apple ID musi być jednoznaczny. Nie może także powodować konfliktu z innym Apple ID należącym do użytkowników.

Funkcja Zaloguj się, używając konta Apple w pracy i w szkole

Funkcja Zaloguj się, używając konta Apple w pracy i w szkole dodaje obsługę zarządzanego Apple ID do funkcji Zaloguj się, używając konta Apple. Pracownicy, instruktorzy oraz studenci mogą logować się przy użyciu swoich zarządzanych Apple ID w celu uzyskania dostępu do aplikacji oraz witryn, które obsługują funkcję Zaloguj się, używając konta Apple. Administratorzy, Menedżerowie placówki (tylko Apple School Manager) oraz osoby zarządzające zasobami ludzkimi mogą kontrolować, których aplikacji mogą używać z metodą logowania Zaloguj się, używając konta Apple. Aby korzystać z funkcji Zaloguj się, używając konta Apple w pracy i szkole, urządzenia Apple muszą mieć zainstalowany system iOS 16, iPadOS 16.1, macOS 13 lub nowszy.

Aby dowiedzieć się więcej, zobacz wideo z konferencji WWDC22 Poznaj możliwości funkcji Zaloguj się, używając konta Apple w pracy i szkole.

Klucze oraz zarządzane Apple ID

Klucze są zaprojektowane w celu zapewnienia wygodnego i bezpiecznego mechanizmu logowania bez konieczności używania haseł. Stanowią technologię opartą na standardach, są odporne na phishing, są zawsze silne i nie wymagają wymiany haseł wspólnych.

Obsługa pęku kluczy iCloud dla zarządzanych Apple ID umożliwia organizacjom wdrażanie kluczy w celu zapewnienia pracownikom dostępu do zasobów firmowych oraz bezpiecznego synchronizowania kluczy z ich iPhone’ami, iPadami i Macami. Mechanizm zarządzania dostępem umożliwia również definiowanie wymaganego stanu zarządzania urządzeniem, aby pozwalać na dostęp do kluczy zarządzanych.

Deklaratywna konfiguracja atestacji kluczy pozwala urządzeniom zarządzanym zapewniać atestację po aprowizacji klucza dla określonej usługi w organizacji. Atestacja jest zapewniana, gdy użytkownik rejestruje klucz dla witryny lub aplikacji z domeną podaną w konfiguracji. Gdy urządzenie w bezpieczny sposób wygeneruje klucz, używa tożsamości certyfikatu zdefiniowanej w konfiguracji w celu wykonania atestacji WebAuthn w usłudze, do której uzyskiwany jest dostęp. W ten sposób usługa może zweryfikować przed przyznaniem dostępu, czy klucz został utworzony na urządzeniu zarządzanym przez organizację.

Wygenerowane klucze są automatycznie przechowywane w pęku kluczy iCloud powiązanym z zarządzanym Apple ID. Jeśli zarządzany Apple ID nie jest dostępny, utworzenie klucza jest niemożliwe.

W celu zapewnienia użytkownikom prostego procesu logowania deweloperzy aplikacji mogą używać powiązanych domen, aby ustalać bezpiecznie powiązanie między domenami i aplikacją (oraz opcjonalnie umożliwiać konfigurowanie powiązanych domen przez rozwiązanie MDM). Jeśli funkcja ta jest dostępna, systemy iOS, iPadOS i macOS mogą automatycznie wybierać i podawać właściwy klucz, aby zapewnić bezproblemowe logowanie. Jeśli uwierzytelnianie przeprowadzane jest przy użyciu usługi innego dostawcy, zamiast tego można użyć klasy ASWebAuthenticationSession.

Aby uzyskać więcej informacji, zobacz: Konfiguracja deklaratywna atestacji klucza.