Keamanan Platform Apple

- Selamat Datang

- Pengantar keamanan platform Apple

-

- Tinjauan keamanan sistem

- Keamanan volume sistem yang ditandatangani

- Pembaruan perangkat lunak aman

- Peningkatan Keamanan Latar Belakang

- Integritas sistem operasi

- BlastDoor untuk Pesan dan IDS

- Keamanan Mode Kuncitara

- Keamanan sistem untuk watchOS

- Pembuatan angka acak

- Mengomunikasikan informasi darurat menggunakan satelit

- Perangkat Riset Keamanan Apple

-

- Tinjauan keamanan layanan

-

- Tinjauan keamanan Apple Pay

- Keamanan komponen Apple Pay

- Cara Apple Pay memastikan keamanan pembelian pengguna

- Pengesahan pembayaran dengan Apple Pay

- Membayar dengan kartu menggunakan Apple Pay

- Pass nirkontak di Apple Pay

- Menjadikan kartu tidak dapat digunakan dengan Apple Pay

- Keamanan Apple Card

- Keamanan Apple Cash

- Tap to Pay on iPhone

- Mengamankan Apple Messages for Business

- Keamanan FaceTime

- Glosarium

- Riwayat revisi dokumen

- Hak cipta dan merek dagang

Keamanan IPv6

Semua sistem operasi Apple mendukung IPv6, mengimplementasikan beberapa mekanisme untuk melindungi privasi pengguna dan stabilitas tumpukan jaringan. Saat Konfigurasi Otomatis Alamat Tanpa Status (SLAAC) digunakan, alamat IPv6 pada semua antarmuka dibuat dalam cara yang membantu mencegah pelacakan perangkat di semua jaringan dan juga memungkinkan pengalaman pengguna yang menakjubkan dengan memastikan stabilitas alamat saat tidak ada perubahan jaringan. Algoritme pembuatan alamat didasarkan pada alamat yang dibuat secara kriptografis sesuai dengan RFC 3972, yang ditingkatkan oleh pengubah spesifik antarmuka untuk memastikan bahwa antarmuka yang berbeda di jaringan yang sama pada akhirnya akan memiliki alamat yang berbeda. Selain itu, alamat sementara dibuat dengan masa pakai 24 jam yang dipilih, dan ini digunakan secara default untuk koneksi baru. Fitur alamat Wi-Fi Pribadi, yang membuat alamat lokal tautan unik untuk semua jaringan Wi-Fi tempat perangkat bergabung, diperkenalkan di:

iOS 14

iPadOS 14

macOS 12

visionOS 1

watchOS 7

SSID jaringan digunakan sebagai elemen tambahan untuk pembuatan alamat, serupa dengan parameter Network_ID yang memenuhi standar RFC 7217.

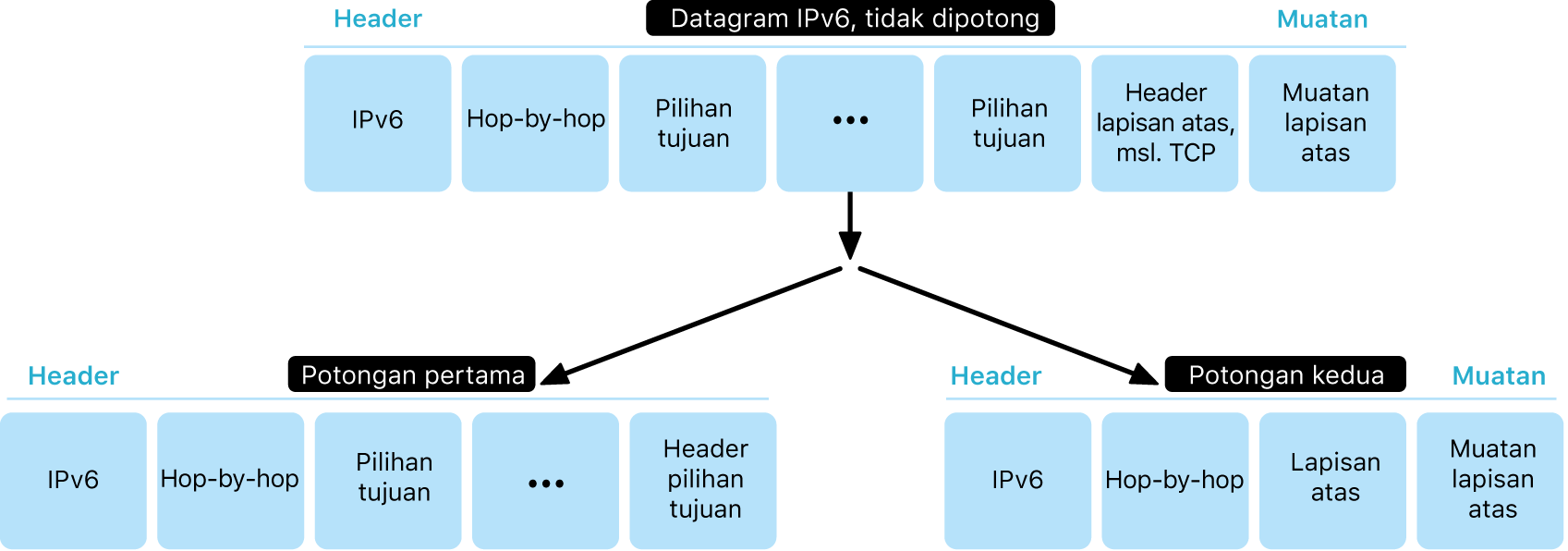

Untuk melindungi dari serangan berdasarkan header dan fragmentasi IPv6, perangkat Apple mengimplementasikan tindakan perlindungan yang ditetapkan di RFC 6980, RFC 7112, serta RFC 8021. Di antara tindakan lain, ini menghambat serangan tempat lokasi header lapisan atas hanya dapat ditemukan di fragmen kedua (seperti yang ditampilkan di bawah), yang pada gilirannya dapat menyebabkan ambiguitas untuk kontrol keamanan seperti filter paket tanpa status.

Selain itu, untuk membantu memastikan keterandalan tumpukan IPv6 pada sistem operasi Apple, perangkat Apple memberlakukan berbagai batas pada struktur data terkait IPv6, seperti jumlah prefiks per antarmuka.