Configurer des appareils pour fonctionner avec le service APNs

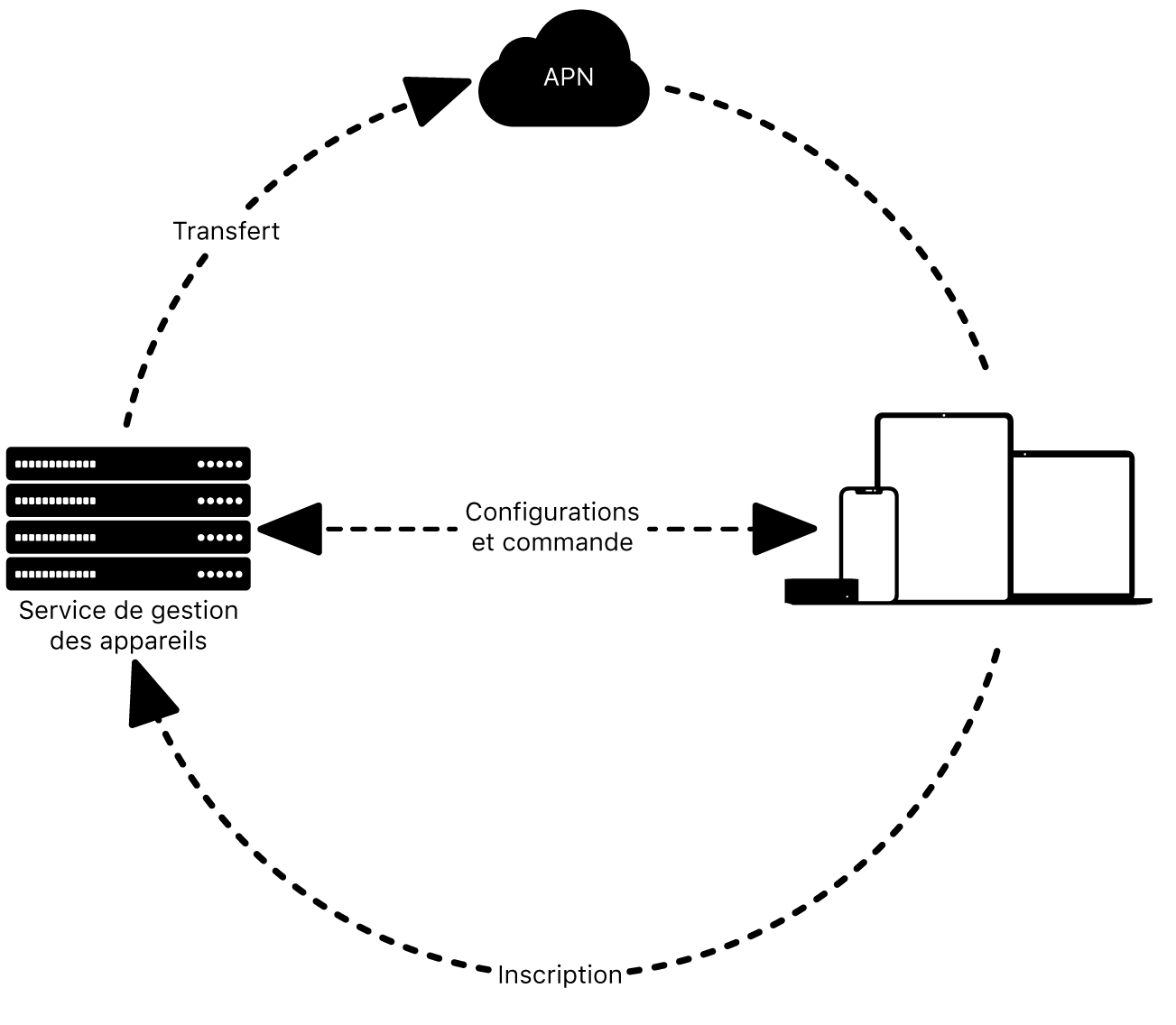

Les services de gestion des appareils utilisent le service de notifications push Apple (APNs) pour maintenir une connexion permanente avec les appareils Apple, tant sur les réseaux publics que sur les réseaux privés. Grâce à l’APNs, les appareils Apple sont informés des mises à jour, des règles définies par un service de gestion des appareils et des messages entrants. Les services de gestion des appareils requièrent plusieurs certificats, dont un certificat APNs pour communiquer avec les appareils, un certificat SSL pour sécuriser les échanges et un certificat pour signer les profils de configuration.

Afin que vos appareils Apple puissent fonctionner avec l’APNs, autorisez le trafic réseau des appareils vers le réseau Apple (17.0.0.0/8) directement ou à l’aide d’un proxy de réseau. Les appareils Apple doivent pouvoir se connecter à des ports spécifiques sur des hôtes spécifiques :

Le port TCP 443 pendant l’activation de l’appareil et, par la suite, comme alternative si l’appareil ne peut pas joindre l’APNs sur le port 5223

Le port TCP 5223 pour communiquer avec l’APNs

Port TCP 443 ou 2197 pour envoyer des notifications du service de gestion des appareils vers le service APNs

Il se peut également que vous deviez configurer votre proxy web ou vos ports coupe-feu afin qu’ils autorisent le trafic réseau des appareils Apple vers le réseau Apple. Pour les appareils dotés d’iOS 13.4, d'iPadOS 13.4, de macOS 10.15.4 et de tvOS 13.4 ou ultérieur, l’APNs peut utiliser un proxy web lorsqu’il est indiqué dans un fichier de configuration automatique de proxy (PAC).

Remarque : l’Apple Vision Pro ne peut recevoir des notifications push que lorsque l’appareil est porté et déverrouillé.

Plusieurs couches de sécurité sont appliquées au service APN au niveau des extrémités et des serveurs. Toute tentative d’inspection ou de redirection du trafic mènera le client, le service APN et les serveurs du fournisseur de notifications push à marquer la conversation réseau comme compromise et invalide. Aucune information confidentielle ni exclusive n’est transmise par le biais de l’APNs.

Astuce : lorsque vous créez des certificats APNs afin de les utiliser avec une solution de gestion des appareils, notez le compte Apple géré (recommandé) ou le compte Apple que vous utilisez, car il vous sera demandé au moment de renouveler les certificats, ce que vous devez faire chaque année. Prévoyez également de mettre à jour tous les certificats utilisés par votre service de gestion des appareils bien avant leur expiration. Pour en savoir plus, consultez le portail Apple Push Certificates Portal.

Améliorations de sécurité pour la configuration de notifications push

Les développeurs de services de gestion des appareils peuvent actuellement utiliser le service de notifications push Apple (APNs) pour créer un processus simplifié de création de certificats push pour leurs clients. Cela implique la création et la signature d’une demande de signature de certificat (CSR) pour chaque client. Ensuite, chaque client peut utiliser la CSR fournie pour obtenir un certificat du portail Apple Push Certificates.

Le portail Apple Push Certificates demande que les CSR soient signées avec l’algorithme SHA2 pour une plus grande sécurité. Les certificats ne seront pas émis pour les CSR signées avec SHA1. Pour en savoir plus sur les pratiques recommandées, consultez la page Setting Up Push Notifications (en anglais) du site web Apple Developer.