Sicherheit der Apple-Plattformen

- Herzlich willkommen

- Einführung in die Sicherheit der Apple-Plattformen

-

- Systemsicherheit – Übersicht

- Sicherheit des Signed System Volume

- Sichere Softwareaktualisierungen

- Im Hintergrund ausgeführte Sicherheitsverbesserungen

- Integrität des Betriebssystems

- BlastDoor für Nachrichten und IDS

- Sicherheit beim Blockierungsmodus

-

- Zusätzliche macOS-Funktionen für die Systemsicherheit

- Systemintegritätsschutz

- Caches für die Vertrauensstellung (Trust Caches)

- Sicherheit von Peripherieprozessoren

- Rosetta 2 auf Mac-Computern mit Apple Chips

- DMA-Schutz

- Sichere Erweiterung des Kernels

- OROM-Sicherheit (Option ROM)

- Sicherheit für UEFI-Firmware beim Intel-basierten Mac

- Systemsicherheit bei watchOS

- Generieren von Zufallszahlen

- Notfallinformationen über Satelliten übermitteln

- Apple Security Research Device

-

- Sicherheit bei Diensten – Übersicht

-

- Passwortsicherheit – Übersicht

- Sicherheit bei der Option „Mit Apple anmelden“

- Option „Automatisch starke Passwörter“

- Sicherheit beim automatischen Ausfüllen von Passwörtern

- Zugriff durch Apps auf gesicherte Passwörter

- Sicherheitsempfehlungen für Passwörter

- Passwortüberwachung

- Senden von Passwörtern

- Erweiterungen für Credential-Provider

-

- Apple Pay-Sicherheit – Übersicht

- Sicherheit bei Apple Pay-Komponenten

- Wie Apple Pay die Käufe von Benutzer:innen schützt

- Autorisierung von Zahlungen mit Apple Pay

- Kartenzahlung mit Apple Pay

- Kontaktlose Ausweise in Apple Pay

- Unbrauchbarmachung von Karten mit Apple Pay

- Sicherheit bei Apple Card (nur USA)

- Sicherheit bei Apple Cash

- Tap to Pay auf dem iPhone

- Sicherheit bei Apple Messages for Business

- FaceTime-Sicherheit

- Glossar

- Revisionsverlauf des Dokuments

- Urheberrechte und Marken

IPv6-Sicherheit

Alle Apple-Betriebssysteme unterstützen IPv6 und implementieren verschiedene Mechanismen zum Schutz der Privatsphäre der Benutzer:innen und der Stabilität des Netzwerkstapels. Bei einer SLAAC-Konfiguration (Stateless Address Autoconfiguration) werden die IPv6-Adressen aller Schnittstellen so generiert, dass das Tracking der Geräte über Netzwerke verhindert wird, gleichzeitig aber ein gutes Benutzererlebnis gewährleistet ist, indem die Stabilität der Adressen sichergestellt wird, sofern kein Wechsel des Netzwerks erfolgt. Der Algorithmus für die Adressgenerierung basiert auf kryptografisch generierten Adressen gemäß RFC 3972; er wird durch einen schnittstellenspezifischen Modifikator erweitert, sodass gewährleistet ist, dass auch unterschiedliche Schnittstellen im gleichen Netzwerk unterschiedliche Adressen haben. Darüber hinaus werden temporäre Adressen mit einem bevorzugten Zeithorizont von 24 Stunden erstellt, die standardmäßig für neue Verbindungen verwendet werden. Die Funktion der privaten WLAN-Adresse, bei der einzigartige linklokale Adressen für jedes WLAN-Netzwerk, dem das Gerät beitritt, generiert wird, wurde mit den folgenden Betriebssystemen veröffentlicht:

iOS 14

iPadOS 14

macOS 12

visionOS 1

watchOS 7

Daran anschließend wird die SSID des Netzwerks als zusätzliches Element für die Adressgenerierung einbezogen – ähnlich dem Parameter „Network_ID“ gemäß RFC 7217.

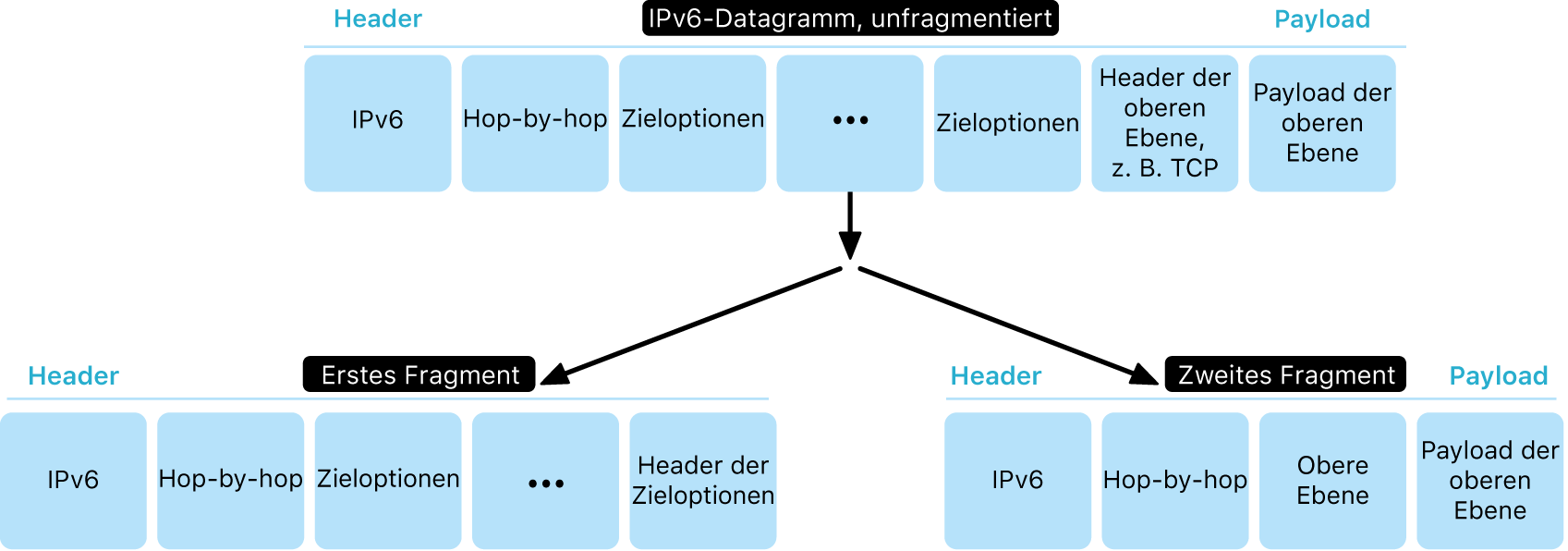

Zum Schutz vor Angriffen, die auf Headern von IPv6-Erweiterungen und Fragmentierung basieren, sind in Apple-Geräten die Schutzvorkehrungen implementiert, die in RFC 6980, RFC 7112 und RFC 8021 spezifiziert sind. Neben anderen Maßnahmen werden dadurch Angriffe verhindert, bei denen der Header der oberen Schicht nur im zweiten Fragment (siehe unten) zu finden ist, was zu Mehrdeutigkeiten bei Sicherheitsvorkehrungen wie Paketfilterung ohne Status führen kann.

Um die Zuverlässigkeit des IPv6-Stapels von Apple-Betriebssystemen zu gewährleisten, erzwingen Apple-Geräte darüber hinaus verschiedene Limits für IPv6-relevante Datenstrukturen, zum Beispiel für die Anzahl der Präfixe pro Schnittstelle.