在 macOS 中使用「檔案保險箱」進行卷宗加密

Mac 電腦提供「檔案保險箱」(保護所有靜態資料的內建加密功能)。「檔案保險箱」使用 AES-XTS 資料加密演算法來保護內置和可卸除式儲存裝置上的所有卷宗。

在配備 Apple 晶片的 Mac 上,「檔案保險箱」是使用「資料保護」的「類別 C」(採用卷宗密鑰)所導入。在配備 Apple 晶片的 Mac 和配備 Apple T2 安全晶片的 Mac 上,直接連接「安全隔離區」的加密內部儲存裝置會使用自身和 AES 引擎的硬體安全功能。使用者在 Mac 上開啟「檔案保險箱」後,需在開機程序進行期間提供其憑證。

針對 Mac 電腦:

T2 晶片之前的機型

不屬於原廠隨附的內部儲存裝置

連接的外接儲存裝置

在開啟「檔案保險箱」後,所有現有檔案和後續寫入的任何資料都將被加密。在開啟「檔案保險箱」之前加入後刪除的資料不會加密,且也許可以使用合法資料復原工具復原。

開啟「檔案保險箱」的內部儲存裝置

即使實體儲存裝置已卸除並連接其他電腦,若沒有提供有效的登入憑證資料或加密復原密鑰,內部 APFS 卷宗會維持加密狀態並禁止未經授權的存取。在 macOS 10.15 中,這還包含系統卷宗和資料卷宗。在 macOS 11 或以上版本中,系統卷宗藉由簽署系統卷宗(SSV)功能受到保護,但資料卷宗仍以加密保護。在配備 Apple 晶片的 Mac 以及配備 T2 晶片的 Mac 上,內部卷宗加密的實作方式為建構和管理密鑰階層結構,並以晶片上內建的硬體加密技術為基礎來建置。這個密鑰階層結構的設計目的為同時達到四個目標:

要求提供使用者的密碼以進行解密

幫助系統抵禦暴力密碼破解攻擊,以防止從 Mac 卸下的儲存媒體遭到直接攻擊

透過刪除必要加密編譯材料來提供迅速且安全的清除內容方式

讓使用者可更改其密碼(因此也可更改用來保護其檔案的加密編譯密鑰),而不需要重新加密整個卷宗

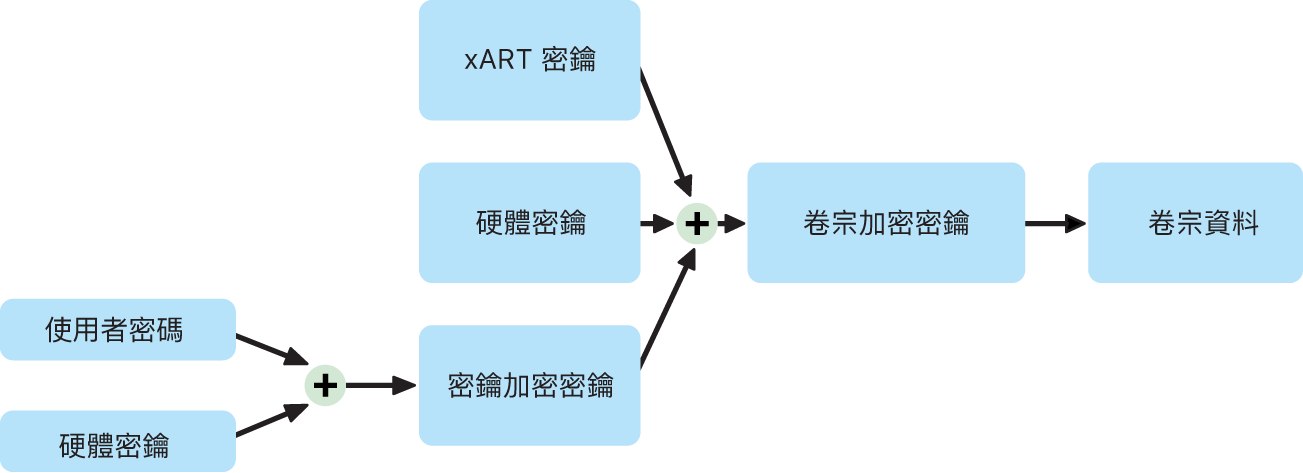

在配備 Apple 晶片的 Mac 以及配備 T2 晶片的那些 Mac 上,所有「檔案保險箱」密鑰處理都在「安全隔離區」中發生,絕對不會向 CPU 洩漏加密密鑰。所有 APFS 卷宗預設都是透過卷宗加密密鑰製作。卷宗和後設資料內容是以這個卷宗加密密鑰進行加密,而這個卷宗密鑰會和密鑰加密密鑰(KEK)一起封裝。當「檔案保險箱」開啟時,KEK 受到使用者密碼和硬體 UID 組合的保護。

關閉「檔案保險箱」的內部儲存裝置

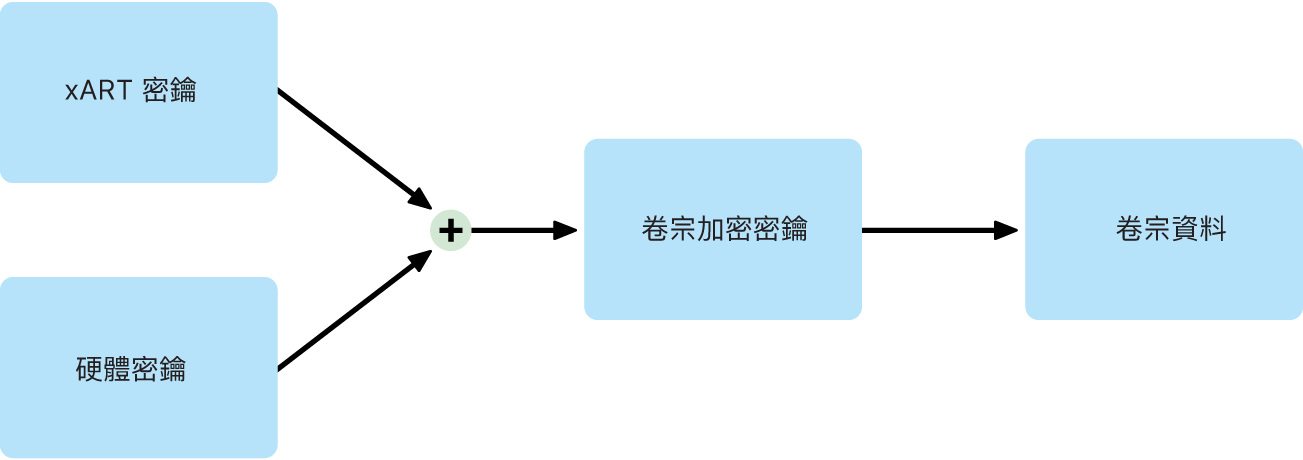

在配備 Apple 晶片的 Mac 或配備 T2 晶片的 Mac 上,如果初始「設定輔助程式」程序執行期間沒有開啟「檔案保險箱」,卷宗仍會加密,但是卷宗加密密鑰只會受到「安全隔離區」中的硬體 UID 保護。

如果之後開啟「檔案保險箱」(因為資料已加密,此程序會立即生效),反重放機制會協助防止舊的密鑰(僅根據硬體 UID)用來將卷宗解密。卷宗便會如先前所述受到使用者密碼與硬體 UID 組合保護。

刪除「檔案保險箱」卷宗

刪除卷宗時,其卷宗加密密鑰會由「安全隔離區」安全地刪除。這有助於防止未來「安全隔離區」透過此密鑰進行存取。此外,所有卷宗加密密鑰都會以媒體密鑰封裝。媒體密鑰不會提供額外的資料保密性,相反地,而是設計為提供快速且安全的資料刪除方式,因為若沒有這個密鑰,就不可能解密。

在配備 Apple 晶片的 Mac 以及配備 T2 晶片的 Mac 上,保證會透過「安全隔離區」的支援技術(例如遠端裝置管理指令)來清除媒體密鑰。以此方式清除媒體密鑰,會透過加密編譯的方式讓卷宗無法存取。

「檔案保險箱」復原

如果使用者遺失了帳號密碼,macOS 也提供額外的密碼復原選項。當「檔案保險箱」開啟時,系統會產生一組復原密鑰。這組回復密鑰由 24 個隨機的數字與字母組成。你可以在「系統設定」中的「隱私權與安全性」>「檔案保險箱」查看這組復原密鑰,而該密鑰也會儲存在鑰匙圈中,方便透過「密碼」App 取回。關於復原密鑰,還有以下注意事項:

若使用「iCloud 鑰匙圈」,復原密鑰會與其他使用者密碼一併安全同步。

若未使用 iCloud,系統會顯示「檔案保險箱」復原密鑰,並建議使用者將其妥善保存於安全的位置。

在 RecoveryOS 中或在「登入視窗」按下 Shift + Option + Return 時,可以改用復原密鑰而非使用者密碼來解鎖「檔案保險箱」。

在受管理的 Mac 上,組織的裝置管理服務可以選擇性地託管這組密鑰。如需更多資訊,請參閱:在 macOS 中管理檔案保險箱。

可卸除式儲存裝置

可卸除式儲存裝置的加密不會使用「安全隔離區」的安全功能,而是以與未配備 T2 晶片的 Intel 架構式 Mac 相同的方式執行。