Utilitaire Sécurité au démarrage sur un Mac doté d’une puce T2 Security d’Apple

Sur un Mac avec processeur Intel et puce T2 Security d’Apple, l’utilitaire Sécurité au démarrage traite certains réglages du règlement de sécurité. Les utilisateurs accèdent à l’utilitaire en démarrant recoveryOS et en choisissant Utilitaire Sécurité au démarrage. Celui-ci protège les réglages de sécurité pris en charge des manipulations faciles d’un assaillant.

L’authentification est requise pour toute modification importante du règlement, même en mode de récupération. À l’ouverture initiale de l’utilitaire Sécurité au démarrage, celui-ci demande à l’utilisateur de saisir le mot de passe administrateur de l’installation primaire de macOS qui est associé à l’instance de recoveryOS en cours d’exécution. S’il n’y a pas d’administrateur, il faut en créer un pour pouvoir modifier le règlement. Avant que la puce T2 autorise une modification du règlement, l’ordinateur Mac doit démarrer recoveryOS, et l’utilisateur doit s’authentifier avec des informations d’identification appuyées par le Secure Enclave. Deux exigences implicites régissent la modification du règlement de sécurité. recoveryOS doit :

démarrer à partir d’un dispositif de stockage connecté directement à la puce T2, car les partitions sur d’autres appareils ne possèdent pas d’informations d’identification appuyées par le Secure Enclave et associées au dispositif de stockage interne;

se trouver sur un volume APFS, car il ne prend en charge que le stockage de l’authentification dans les informations d’identification de récupération envoyées au Secure Enclave sur le volume de prédémarrage APFS d’un disque. Le démarrage sécurisé n’est pas compatible avec les volumes de format HFS+.

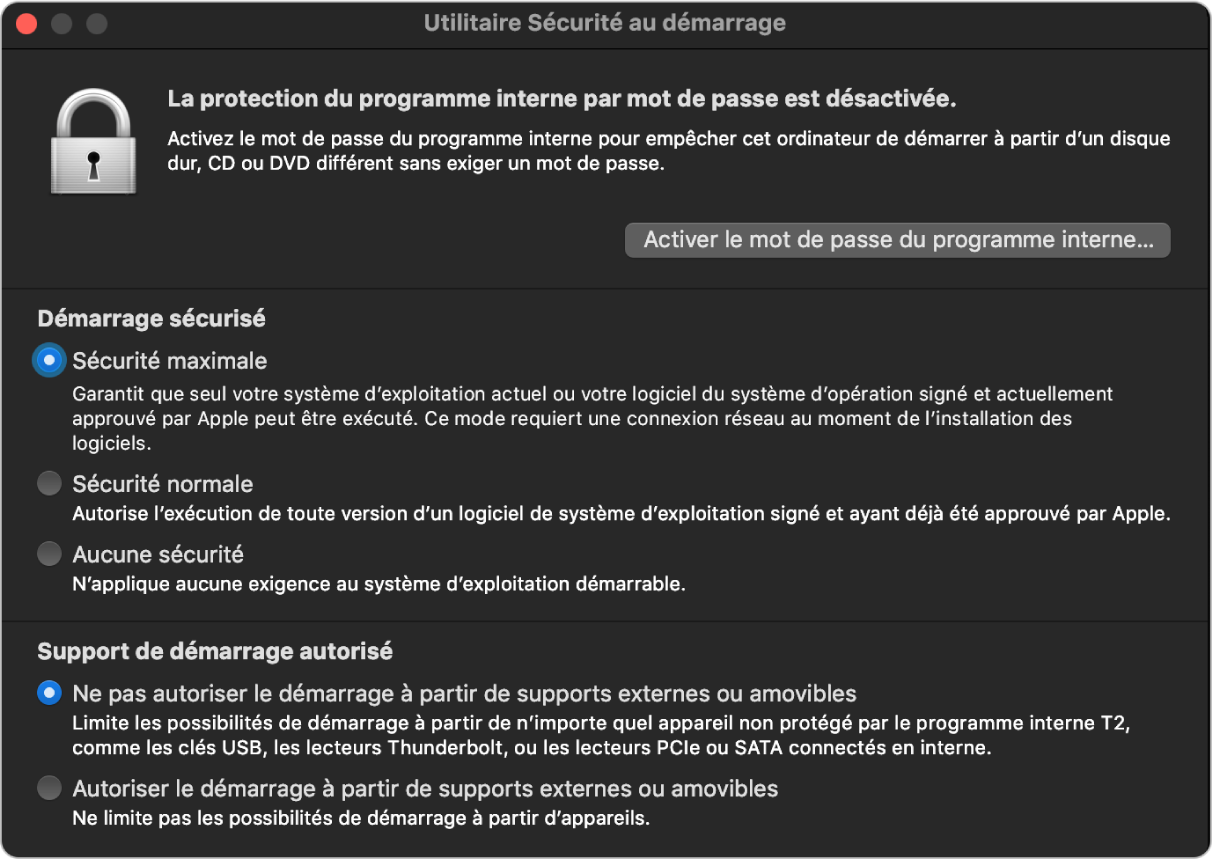

Ce règlement est uniquement affiché dans l’utilitaire Sécurité au démarrage sur les ordinateurs Mac avec processeur Intel et puce T2. Même si la plupart des cas d’usage ne devraient pas nécessiter la modification de la règle de démarrage sécurisé, les utilisateurs ont le dernier mot quant aux réglages de l’appareil et peuvent choisir, en fonction de leurs besoins, de désactiver ou de rétrograder la fonctionnalité de démarrage sécurisé de leur Mac.

Les modifications apportées à la règle de démarrage sécurisé depuis cette app ne s’appliquent qu’à l’évaluation de la chaîne de confiance vérifiée sur le processeur Intel. L’option « Démarrage sécurisé de la puce T2 » n’est jamais désactivée.

La règle de démarrage sécurisé propose les trois options suivantes : Sécurité maximale, Sécurité normale et Aucune sécurité. La règle Aucune sécurité désactive complètement l’évaluation du démarrage sécurisé sur le processeur Intel et permet à l’utilisateur de démarrer ce qu’il veut.

Règle de démarrage Sécurité maximale

Sécurité maximale est la règle de démarrage par défaut. Elle se comporte de façon semblable à iOS, à iPadOS ou à Sécurité maximale sur un Mac avec puce Apple. Au moment où le logiciel est téléchargé et son installation est en cours de préparation, il est personnalisé au moyen d’une signature qui inclut l’identifiant unique de puce (ECID, Exclusive Chip Identification), un identifiant unique propre à la puce T2 dans le cas présent, dans le cadre de la demande de signature. Seule cette puce T2 peut utiliser la signature unique remise par le serveur. Lorsque la règle Sécurité maximale est active, le programme interne de l’interface micrologicielle extensible unifiée (UEFI) est conçu pour vérifier qu’une signature donnée n’est pas seulement signée par Apple, mais qu’elle est également signée pour le Mac en question, ce qui lie essentiellement cette version de macOS à ce Mac en particulier. Cela contribue à prévenir les attaques par retour en arrière décrites à la section qui traite de la sécurité maximale sur un Mac avec puce Apple.

Règle de démarrage Sécurité normale

La règle de démarrage Sécurité normale ressemble un peu au démarrage sécurisé UEFI traditionnel, où un fournisseur (Apple, dans le cas présent) génère pour le code une signature numérique confirmant qu’il en est à l’origine. Les assaillants sont ainsi incapables d’insérer un code non signé. Apple qualifie cette signature de « globale », car elle est utilisable pour une durée indéterminée sur n’importe quel Mac réglé sur Sécurité normale. Ni iOS, ni iPadOS, ni la puce T2 ne prennent en charge les signatures globales. Cette règle ne prévient pas les attaques par retour en arrière.

Règle de démarrage sur support

La règle de démarrage sur support existe uniquement sur un ordinateur Mac avec processeur Intel et puce T2 et est indépendante de la règle de démarrage sécurisé. Ainsi, même si un utilisateur désactive le démarrage sécurisé, le comportement par défaut qui empêche le démarrage du Mac à partir de tout autre support que le dispositif de stockage directement connecté à la puce T2 demeure inchangé. (La règle de démarrage sur support n’est pas requise sur les Mac avec puce Apple. Pour en savoir plus, consultez la section Contrôle du règlement de sécurité du disque de démarrage.)