Implementierung von Apple-Plattformen

- Willkommen

- Einführung in die Implementierung von Apple-Plattformen

- Neue Funktionen

-

- Einführung in die Sicherheit bei der Geräteverwaltung

- Schnelle Sicherheitsmaßnahme

- Geräte sperren und orten

- Löschen von Geräten

- Aktivierungssperre

- Verwalten des Zubehörzugriffs

- Durchsetzen von Passwortrichtlinien

- Verwenden dauerhafter Token

- Verwenden integrierter Funktionen für die Netzwerksicherheit

- Verwaltete Gerätebeglaubigung

-

-

- Einstellungen der Payload „Bedienungshilfen“

- Einstellungen der Payload „Active Directory-Zertifikate“

- Einstellungen der Payload „AirPlay“

- Einstellungen der Payload „AirPlay-Sicherheit“

- Einstellungen der Payload „AirPrint“

- Payload-Einstellungen „App-Sperre“

- Einstellungen der Payload „Zugehörige Domains“

- Einstellungen der Payload „Automated Certificate Management Environment (ACME)“

- Einstellungen der Payload „Autonomer Einzel-App-Modus“

- Einstellungen der Payload „Kalender“

- Einstellungen der Payload „Mobilfunk“

- Einstellungen der Payload „Privates Mobilfunknetz“

- Einstellungen der Payload „Zertifikatseinstellungen“

- Einstellungen der Payload „Zertifikatswiderrufung“

- Einstellungen der Payload „Zertifikatstransparenz“

- Einstellungen der Payload „Zertifikate“

- Einstellungen der Payload „Konferenzraum-Display“

- Einstellungen der Payload „Kontakte“

- Einstellungen der Payload „Inhaltscaching“

- Einstellungen der Payload „Verzeichnisdienst“

- Einstellungen der Payload „DNS-Proxy“

- Einstellungen der Payload „DNS-Einstellungen“

- Einstellungen der Payload „Dock“

- Einstellungen der Payload „Domains“

- Einstellungen der Payload „Energie sparen“

- Einstellungen der Payload „Exchange ActiveSync (EAS)“

- Einstellungen der Payload „Exchange Web Services (EWS)“

- Einstellungen der Payload „Erweiterbare Gesamtauthentifizierung“

- Einstellungen der Payload „Erweiterbare Gesamtauthentifizierung mit Kerberos“

- Einstellungen der Payload „Erweiterungen“

- Einstellungen der Payload „FileVault“

- Einstellungen der Payload „Finder“

- Einstellungen der Payload „Firewall“

- Einstellungen der Payload „Schriften“

- Einstellungen der Payload „Globaler HTTP-Proxy“

- Einstellungen der Payload „Google-Accounts“

- Einstellungen der Payload „Home-Bildschirmlayout“

- Einstellungen der Payload „Identifizierung“

- Einstellungen der Payload „Zertifikatseinstellungen“

- Einstellungen der Payload „Richtlinie für Kernel-Erweiterung“

- Einstellungen der Payload „LDAP“

- Einstellungen der Payload „Lights Out Management (LOM)“

- Einstellungen der Payload „Nachricht auf Sperrbildschirm“

- Einstellungen der Payload „Anmeldefenster“

- Einstellungen der Payload „Verwaltete Anmeldeobjekte“

- Einstellungen der Payload „Mail“

-

- Einstellungen für „WLAN“

- Ethernet-Einstellungen

- Einstellungen für WEP, WPA, WPA2 und WPA2/WPA3

- Einstellungen für Dynamic WEP, WPA Enterprise und WPA2 Enterprise

- Einstellungen für EAP

- Einstellungen für HotSpot 2.0

- Einstellungen für ältere Hotspots

- Cisco-Fastlane-Einstellungen

- Einstellungen für die Netzwerk-Proxy-Konfiguration

- Einstellungen der Payload „Regeln für Netzwerkbenutzung“

- Einstellungen der Payload „Mitteilungen“

- Einstellungen der Payload „Kindersicherung“

- Einstellungen der Payload „Code“

- Einstellungen der Payload „Drucken“

- Einstellungen der Payload „Richtliniensteuerung in der Systemeinstellung ‚Sicherheit‘“

- Einstellungen der Payload „Relay“

- Einstellungen der Payload „SCEP“

- Einstellungen der Payload „Sicherheit“

- Einstellungen der Payload „Systemassistent“

- Einstellungen der Payload „Gesamtauthentifizierung“

- Einstellungen der Payload „Smart Card“

- Einstellungen der Payload „Abonnierte Kalender“

- Einstellungen der Payload „Systemerweiterungen“

- Einstellungen der Payload „Systemmigration“

- Einstellungen der Payload „Time Machine“

- Einstellungen der Payload „TV Remote“

- Einstellungen der Payload „Webclips“

- Einstellungen der Payload „Webinhaltsfilter“

- Einstellungen der Payload „Xsan“

-

- Deklarative Konfigurationseinstellungen für Apps

- Einstellungen für Accountdaten zur Authentifizierung und Identitätsassets

- Deklarative Einstellungen für die App „Kalender“

- Deklarative Konfiguration „Zertifikate“

- Deklarative Konfiguration „Kontakte“

- Deklarative Konfiguration „Exchange“

- Deklarative Konfiguration „Google-Accounts“

- Deklarative LDAP-Konfiguration

- Deklarative Konfiguration „Veraltete interaktive Profile“

- Deklarative Konfiguration „Veraltete Profile“

- Deklarative Mail-Konfiguration

- Deklarative Code-Konfiguration

- Deklarative Konfiguration „Passkey-Beglaubigung“

- Deklarative Konfiguration „Bildschirmfreigabe“

- Deklarative Konfiguration „Dienstkonfigurationsdateien“

- Deklarative Konfiguration „Softwareupdate“

- Deklarative Konfiguration „Abonnierte Kalender“

- Glossar

- Versionsverlauf des Dokuments

- Copyright

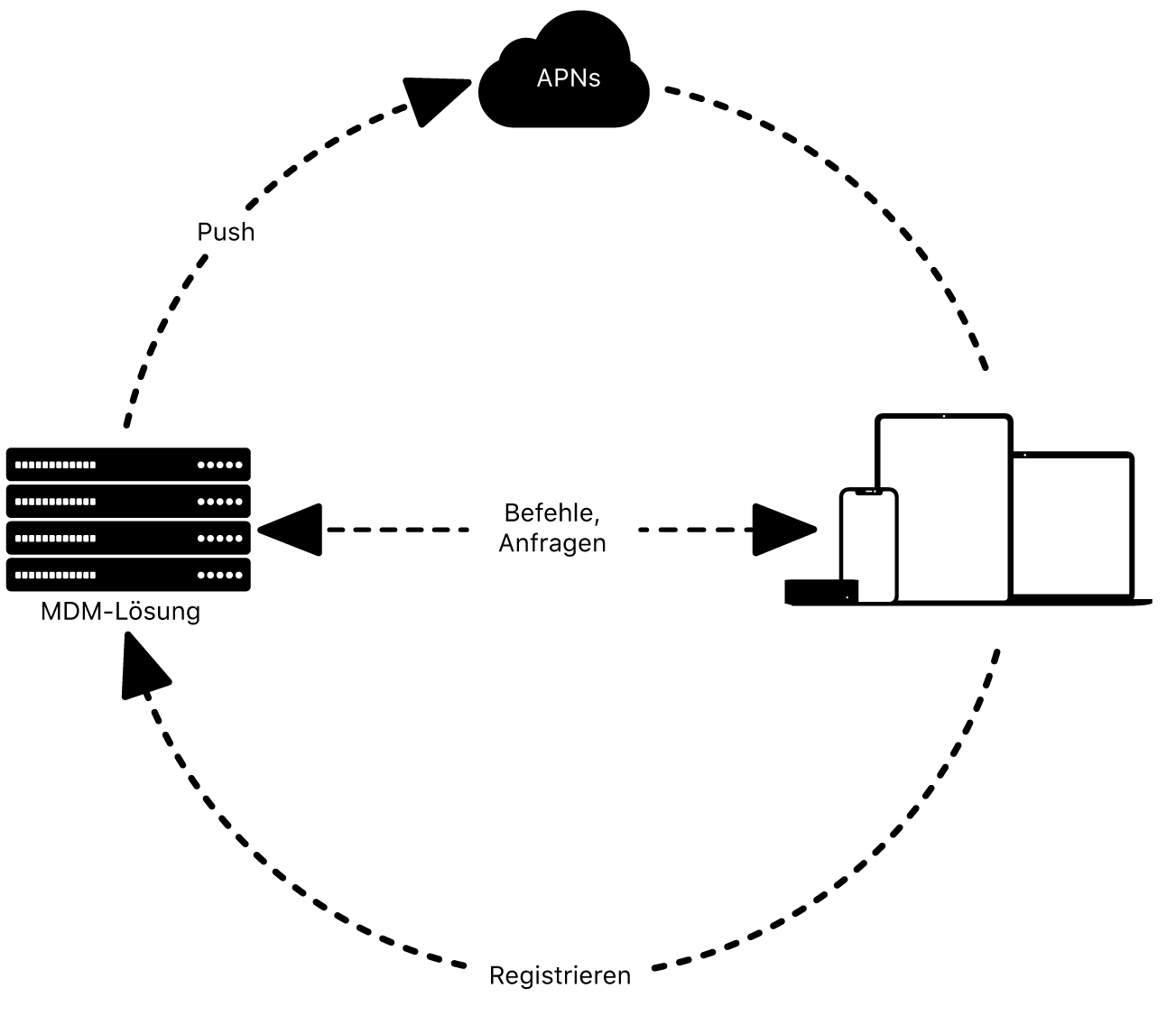

Konfigurieren von Geräten für die Zusammenarbeit mit APNS

Lösungen für die Mobilgeräteverwaltung (Mobile Device Management, MDM) verwenden den Apple-Dienst für Push-Benachrichtigungen (APNS), um die kontinuierliche Kommunikation mit Apple-Geräten in öffentlichen und privaten Netzwerken aufrechtzuerhalten. Durch die Verwendung von APNs werden Apple-Geräte über Aktualisierungen, MDM-Richtlinien und eingehende Nachrichten informiert. MDM-Lösungen erfordern mehrere Zertifikate. Dies schließt ein APNS-Zertifikat für die Kommunikation mit Geräten, ein SSL-Zertifikat für die sichere Kommunikation und ein Zertifikat zum Signieren von Konfigurationsprofilen ein.

Damit Apple-Geräte diesen Dienst verwenden können, muss der Netzwerkverkehr von diesen Geräten an Apple (17.0.0.0/8) direkt oder über einen Netzwerk-Proxy zugelassen werden. Apple-Geräte müssen Verbindungen zu spezifischen Ports bestimmter Hosts herstellen können:

Der TCP-Port 443 wird für die Geräteaktivierung und danach als Ausweichoption verwendet, wenn Geräte den APNS auf Port 5223 nicht erreichen können

Der TCP-Port 5223 wird für die Kommunikation mit dem APNS verwendet

Über den TCP-Port 443 oder 2197 werden Mitteilungen von der MDM-Lösung an den APNs gesendet

Möglicherweise müssen auch der Web-Proxy oder die Firewall-Ports so umkonfiguriert werden, dass der gesamte Netzwerkverkehr von Apple-Geräten an das Apple-Netzwerk passieren kann. In iOS 13.4, iPadOS 13.4, macOS 10.15.4 und tvOS 13.4 (oder neuer) können APNs einen Web-Proxy verwenden, wenn sie in einer Proxy-Auto-Config-Datei (PAC) spezifiziert sind.

Es werden mehrere Sicherheitsebenen auf APNS an den Endpunkten und Servern verwendet. Wenn versucht wird, den Datenverkehr zu inspizieren oder umzuleiten, markieren APNS und der Push-Anbieter die Netzwerkkonversation als beschädigt und ungültig. Es werden keine vertraulichen oder betriebsinternen Informationen über APNS übertragen.

Tipp: Notiere beim Erstellen von APNS-Zertifikaten für die MDM die verwaltete Apple-ID (empfohlen) oder die Apple-ID, die verwendet wird. Diese ID muss beim Erneuern der Zertifikate angegeben werden, was jährlich erfolgen muss. Alle von der MDM-Lösung verwendeten Zertifikate sollten rechtzeitig vor dem Ablaufen aktualisiert werden. Weitere Informationen enthält das Apple Push Certificates Portal.