Utilidad de Seguridad de Arranque en un Mac con un chip de seguridad T2 de Apple

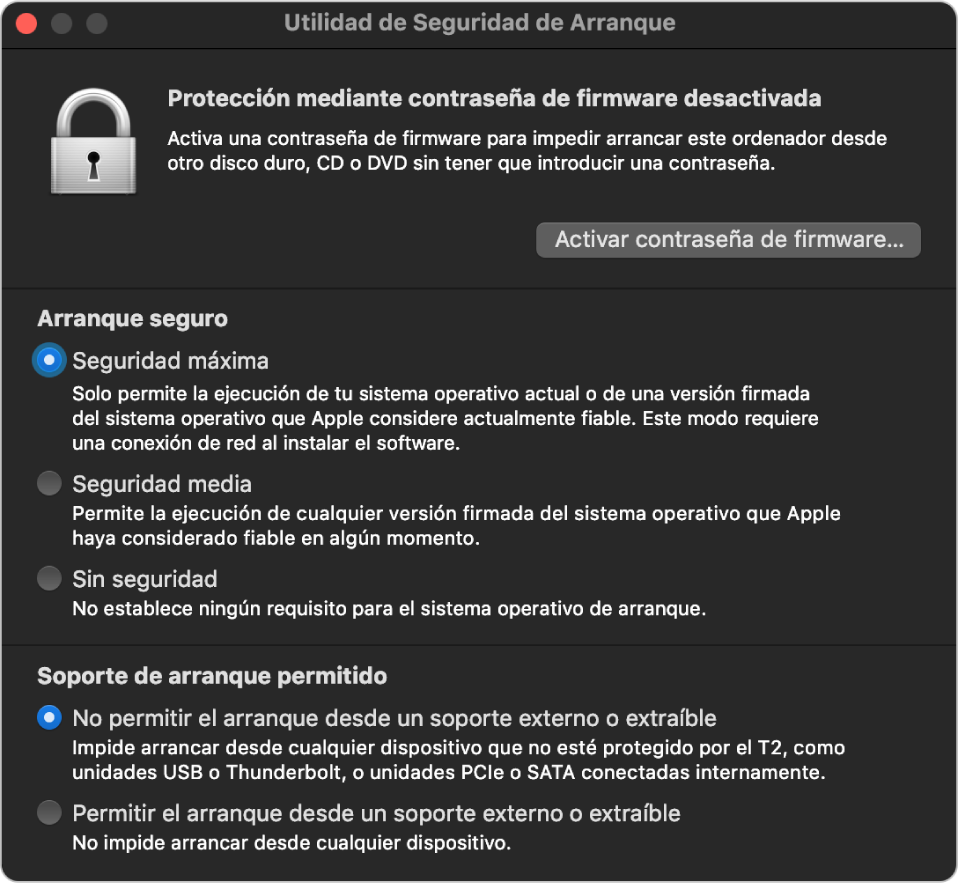

En un Mac basado en Intel con un chip de seguridad T2 de Apple, Utilidad de Seguridad de Arranque gestiona una serie de ajustes de políticas de seguridad. Los usuarios acceden a la utilidad al arrancar en el sistema operativo de recuperación y seleccionar Utilidad de Seguridad de Arranque, e impide que un atacante pueda manipular con facilidad los ajustes de seguridad admitidos.

Los cambios en las políticas más importantes requieren autenticación, incluso en el modo de recuperación. Cuando se abre Utilidad de Seguridad de Arranque por primera vez, pide al usuario que introduzca una contraseña de administrador para la instalación de macOS principal asociada con el sistema operativo de recuperación que se ha arrancado en ese momento. Si no hay ningún administrador, se debe crear uno antes de poder cambiar la política. Antes de que el chip T2 permita un cambio de política, es necesario arrancar el ordenador Mac en un sistema operativo de recuperación y el usuario necesita autenticarse con una credencial respaldada por Secure Enclave. Los cambios en la política de seguridad tienen dos requisitos implícitos. Es necesario que el modo de recuperación de macOS haga lo siguiente:

Arrancar desde un dispositivo de almacenamiento conectado directamente al chip T2, puesto que las particiones de otros dispositivos no tienen credenciales respaldadas por Secure Enclave vinculadas al dispositivo de almacenamiento interno.

Almacenar en un volumen APFS, porque solo se pueden almacenar las credenciales de autenticación del modo de recuperación enviadas a Secure Enclave en el volumen APFS Prearranque de una unidad. Los volúmenes con formato HFS+ no pueden usar el arranque seguro.

Esta política solo se muestra en Utilidad de Seguridad de Arranque en los ordenadores Mac basados en Intel con un chip T2. Aunque en la mayoría de los casos de uso la política de arranque seguro no debería requerir cambios, los usuarios son los que, en última instancia, tienen el control de los ajustes de su dispositivo y pueden optar (en función de sus necesidades) por desactivar o utilizar una opción menos segura de la funcionalidad de arranque seguro del Mac.

Los cambios a la política de arranque seguro llevados a cabo desde esta app solo se aplican a la evaluación de la cadena de confianza que se verifica en el procesador Intel. La opción “Arranque seguro del chip T2” siempre se aplica.

La política de arranque seguro se puede configurar en uno de estos tres ajustes: “Seguridad máxima”, “Seguridad media”, y “Sin seguridad”. “Sin seguridad” desactiva la evaluación del arranque seguro por completo en el procesador Intel y permite que el usuario inicie el proceso de arranque con lo que quiera.

Política de arranque “Seguridad máxima”

“Seguridad máxima” es la política de arranque por defecto y se comporta de manera similar que en iOS y iPadOS, o que “Seguridad máxima” en un Mac con chip de Apple. En el momento en el que se descarga el software y se prepara para su instalación, se personaliza con una firma que incluye el identificador único del dispositivo o ECID (un identificador único específico del chip T2, en este caso) como parte de la petición de firma. La firma que devuelve el servidor de firmas es, por tanto, única y solo puede usarla ese chip T2 en concreto. El firmware de la interfaz de firmware extensible unificada (UEFI) está diseñado para garantizar que, cuando la política “Seguridad máxima” está en vigor, una determinada firma no solo esté firmada por Apple, sino que esté firmada para ese Mac concreto, vinculando en la práctica esa versión de macOS a ese Mac. Esto ayuda a impedir ataques que intentan restablecer versiones anteriores, tal y como se describe para la seguridad máxima en un Mac con chip de Apple.

Política de arranque “Seguridad media”

La política de arranque “Seguridad media” es similar a un arranque seguro de la UEFI tradicional, en la que un proveedor (en este caso, Apple) genera una firma digital para que el código pueda afirmar que procede del proveedor. De esta forma se evita que los atacantes puedan insertar código sin firmar. Apple se refiere a esta firma como firma “global” porque se puede usar en cualquier Mac, durante cualquier cantidad de tiempo, para un Mac que actualmente tiene establecida una política de seguridad media. iOS, iPadOS y el chip T2 no son compatibles con las firmas globales. Este ajuste no intenta impedir los ataques que intentan restablecer versiones anteriores.

Política de arranque de soportes

Esta política de arranque de soportes solo existe en los Mac basados en Intel con un chip T2 y es independiente de la política de arranque seguro. Así, incluso si un usuario desactiva el arranque seguro, esto no cambia el comportamiento por defecto de impedir cualquier otra cosa que no sea el dispositivo de almacenamiento conectado directamente al chip T2 para arrancar el Mac (la política de arranque de soportes no es necesaria en un Mac con chip de Apple). Para más información, consulta Control de la política de seguridad de Disco de Arranque.