Безопасность платформы Apple

- Добро пожаловать!

- Безопасность платформы Apple

-

- Обзор безопасности системы

- Безопасность подписанного системного тома

- Безопасное обновление программного обеспечения

- Фоновые улучшения безопасности

- Целостность операционной системы

- BlastDoor для Сообщений и IDS

- Безопасность Режима блокировки

-

- Дополнительные функции безопасности системы в macOS

- Защита целостности системы

- Доверенные кэши

- Безопасность периферийных процессоров

- Rosetta 2 на компьютере Mac с чипом Apple

- Средства защиты прямого доступа к памяти

- Безопасное расширение ядра

- Безопасность дополнительных ПЗУ

- Безопасность прошивки UEFI на компьютере Mac с процессором Intel

- Безопасность системы watchOS

- Генератор случайных чисел

- Передача экстренной информации по спутниковой связи

- Устройство Apple Security Research Device

-

- Обзор безопасности служб

-

- Обзор безопасности код-пароля

- Безопасность функции «Вход с Apple»

- Автоматическое создание надежных паролей

- Безопасность функции «Автозаполнение паролей»

- Доступ приложений к сохраненным паролям

- Рекомендации по безопасности паролей

- Мониторинг паролей

- Отправка паролей

- Расширения поставщиков учетных данных

-

- Обзор безопасности Apple Pay

- Безопасность компонентов Apple Pay

- Как Apple Pay защищает покупки пользователей

- Авторизация платежей при использовании Apple Pay

- Совершение платежей картами с помощью Apple Pay

- Бесконтактные карты в Apple Pay

- Отображение карт как недоступных в Apple Pay

- Безопасность Apple Card

- Безопасность Apple Cash

- Служба Tap to Pay on iPhone

- Безопасность Apple Messages for Business

- Безопасность FaceTime

- Глоссарий

- История правок документа

- Авторские права и товарные знаки

Безопасность протокола IPv6

Все операционные системы Apple поддерживают протокол IPv6, реализуя ряд механизмов для защиты конфиденциальности пользователей и обеспечения стабильной работы сетевого стека. При использовании автоматической настройки адресов без сохранения состояния (SLAAC) IPv6-адреса всех интерфейсов генерируются таким способом, который помогает препятствовать отслеживанию устройств в сетях и обеспечивать удобство для пользователей путем обеспечения стабильности адресов при отсутствии изменений в сети. В основе алгоритма генерирования адресов лежат криптографически сгенерированные адреса, как указано в требованиях стандарта RFC 3972, дополненных модификаторами для каждого отдельного интерфейса, что гарантирует создание разных адресов для разных интерфейсов в одной и той же сети. Кроме того, создаются временные адреса с предпочтительным сроком действия 24 часа, и они по умолчанию используются для любых новых подключений. Функция «Частный адрес Wi-Fi», создающая уникальный адрес канала для каждой сети Wi-Fi, к которой подключается устройство, впервые представлена в операционных системах:

iOS 14

iPadOS 14

macOS 12

visionOS 1

watchOS 7

SSID сети используется в качестве дополнительного элемента для создания адреса, аналогично параметру Network_ID в соответствии со стандартом RFC 7217.

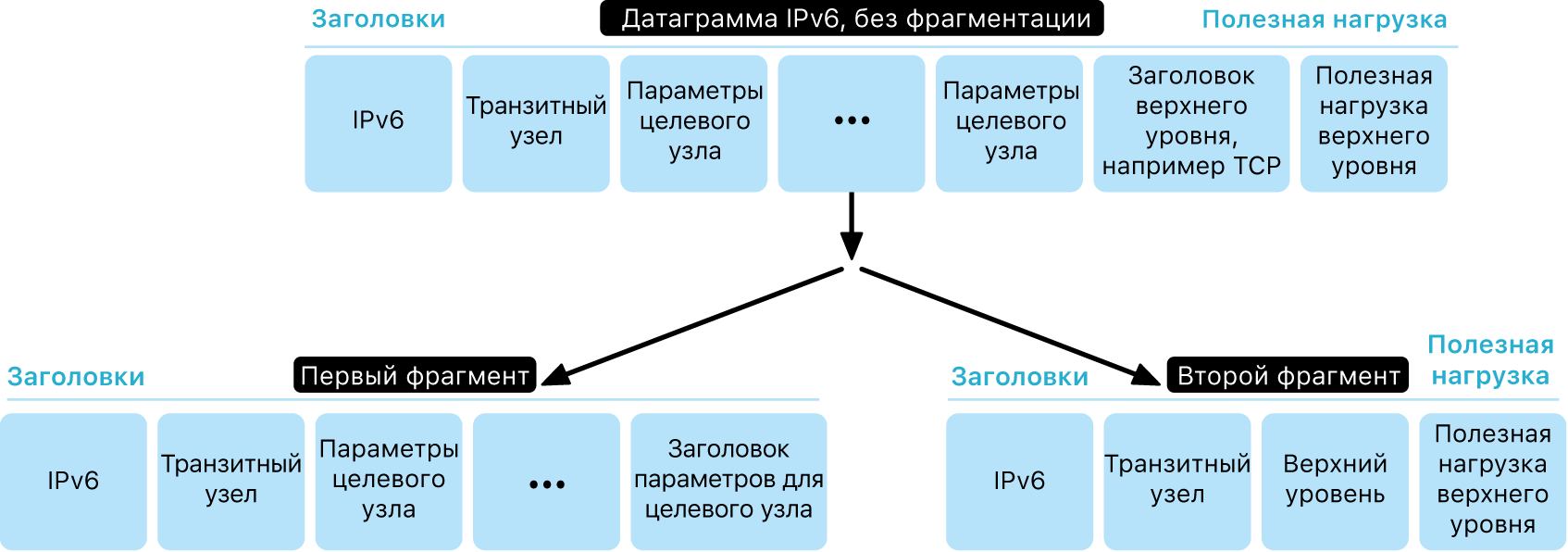

Для защиты от атак с использованием заголовков расширений и фрагментации IPv6 на устройствах Apple реализованы средства защиты в соответствии с требованиями стандартов RFC 6980, RFC 7112 и RFC 8021. Наряду с другими мерами, это позволяет предотвратить атаки, в которых заголовок верхнего уровня содержится только во втором фрагменте (как показано ниже), что, в свою очередь, может привести к нарушениям в работе средств безопасности, таких как фильтры пакетов без сохранения состояния.

Кроме того, чтобы помочь обеспечить надежную работу стека IPv6 операционных систем Apple, устройства Apple накладывают различные ограничения в отношении структур данных IPv6, таких как количество префиксов на интерфейс.