Intel-pohjaisen Macin käynnistysprosessi

Intel-pohjaiset Mac-tietokoneet, joissa on Apple T2 Security -siru

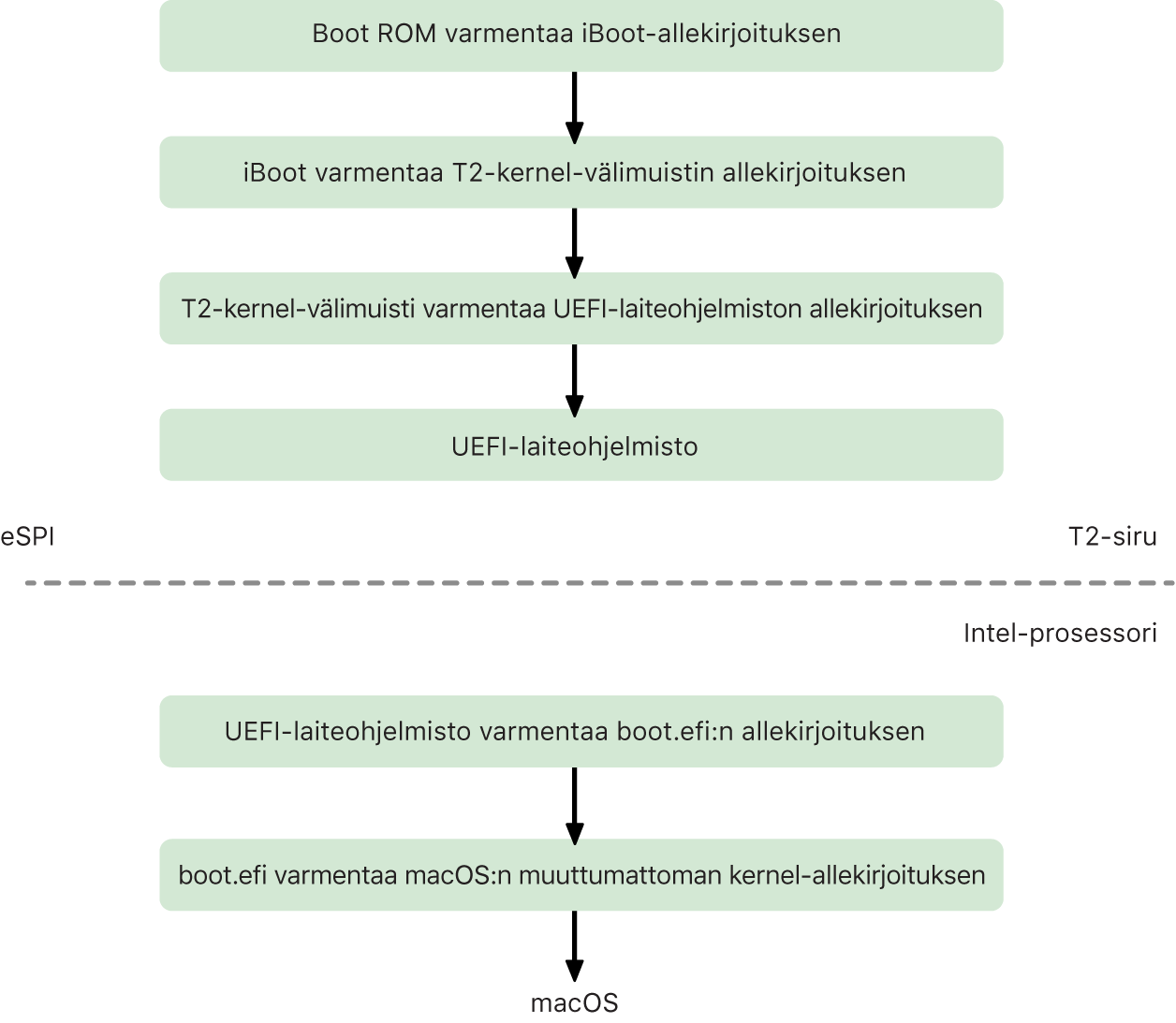

Kun Apple T2 Security ‑sirulla varustettu Intel-pohjainen Mac-tietokone käynnistetään, siru suorittaa suojatun käynnistyksen Boot ROMista samalla tavoin kuin iPadissa, iPhonessa ja Applen sirulla varustetussa Macissa. Tämä tarkistaa iBoot-käynnistyslataajan ja on ensimmäinen vaihe luottamusketjussa. iBoot tarkistaa kernelin ja kernelin laajennusten koodin T2-sirulla, joka sitten tarkistaa UEFI-laiteohjelmiston (Unified Extensible Firmware Interface). UEFI-laiteohjelmisto ja siihen liitetty allekirjoitus ovat saatavilla alun perin vain T2-siruun.

Tarkistuksen jälkeen UEFI-laiteohjelmistotiedosto sijoitetaan T2-sirun muistin osioon. Tämä muisti asetetaan Intel-prosessorin saataville eSPI:n (enhanced Serial Peripheral Interface) kautta. Kun Intel-prosessori käynnistyy ensimmäistä kertaa, se hakee UEFI-laiteohjelmiston eSPI:n kautta T2-sirun muistissa olevasta laiteohjelmiston kopiosta, jonka eheys on tarkistettu.

Luottamusketjun arviointi jatkuu Intel-prosessorissa, jossa UEFI-laiteohjelmisto arvioi macOS:n käynnistyslataajan (Boot.efi) allekirjoituksen. Intelissä olevat macOS:n suojatun käynnistyksen allekirjoitukset tallennetaan samaan Image4-muotoon, jota käytetään iOS:ssä, iPadOS:ssä ja T2-sirun suojatussa käynnistyksessä, ja Image4-tiedostoja jäsentävä koodi on sama koodi kuin on käytössä nykyisessä iOS:n ja iPadOS:n suojatussa käynnistyksessä. Boot.efi puolestaan tarkistaa uuden tiedoston nimeltä immutablekernel allekirjoituksen. Kun suojattu käynnistys on käytössä, immutablekernel-tiedosto vastaa kaikkia Applen kernelin laajennuksia, joita tarvitaan macOS:n käynnistykseen. Suojatun käynnistyksen käytäntö loppuu, kun hallinta siirretään immutablekernel-tiedostolle, ja sen jälkeen macOS:n suojauskäytännöt (kuten järjestelmän eheyden suojaus ja allekirjoitetut kernelin laajennukset) astuvat voimaan.

Jos tässä prosessissa ilmenee virheitä, Mac siirtyy palautustilaan, Apple T2 Security -sirun palautustilaan tai Apple T2 Security -sirun DFU-tilaan.

Microsoft Windows Intel-pohjaisessa Macissa, jossa on T2-siru

Suojattua käynnistystä tukeva Intel-pohjainen Mac luottaa oletusarvoisesti vain Applen allekirjoittamaan sisältöön. Boot Camp -asennusten suojauksen parantamiseksi Apple tarjoaa kuitenkin myös tukea Windowsin suojatulle käynnistämiselle. UEFI‑laiteohjelmistossa on kopio Microsoft Windowsin Production CA 2011 -varmenteesta, jota käytetään Microsoft-käynnistyslataajien todentamiseen.

Huomaa: Tällä hetkellä Microsoft Corporation UEFI CA 2011 -varmenteelle ei ole luottamusta, joka sallisi Microsoftin kumppaneiden allekirjoittaman koodin tarkistamisen. Tätä UEFI CA -varmennetta käytetään yleensä muiden käyttöjärjestelmien, kuten Linux-versioiden, käynnistyslataajien aitouden varmistamiseen.

Windowsin suojatun käynnistyksen tuki ei ole kuitenkaan oletuksena käytössä. Se otetaan käyttöön Boot Camp -apurilla (BCA). Kun käyttäjä ajaa Boot Camp -apurin, macOS määritetään uudelleen luottamaan Microsoftin itse allekirjoittamaan koodiin käynnistyksen aikana. Kun Boot Camp -apuri on valmis ja jos macOS ei läpäise Applen omaa luottamuksen arviointia suojatussa käynnistyksessä, UEFI-laiteohjelmisto yrittää arvioida kohteen luottamuksen UEFI:n suojatun käynnistyksen alustuksen perusteella. Jos luottamuksen arviointi onnistuu, Mac etenee ja käynnistää Windowsin. Jos se ei onnistu, Mac siirtyy recoveryOS:ään ja ilmoittaa käyttäjälle luottamusarvioinnin virheestä.

Intel-pohjaiset Mac-tietokoneet, joissa ei ole T2-sirua

Koska Intel-pohjainen Mac, jossa ei ole T2-sirua, ei tue suojattua käynnistystä, UEFI-laiteohjelmisto lataa boot.efin tiedostojärjestelmästä ilman varmennusta ja käynnistysohjelma lataa kernelin (prelinked kernel) tiedostojärjestelmästä ilman varmennusta. Käynnistysketjun eheyden suojaamista varten käyttäjien pitäisi ottaa käyttöön kaikki seuraavat suojausmenetelmät:

Järjestelmän eheyden suojaus (SIP): Tämä ominaisuus on oletuksena käytössä, ja se suojaa käynnistysohjelmaa haitalliselta kirjoitukselta macOS:n toiminnan aikana.

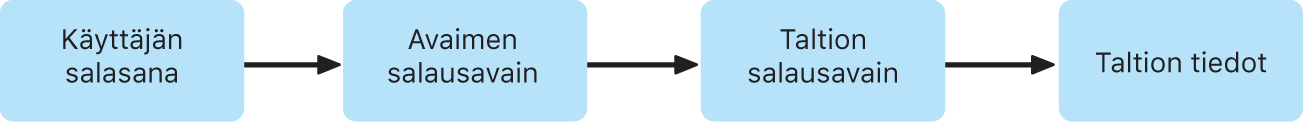

FileVault: Tämän voi tehdä kahdella tavalla: joko käyttäjä tai laitehallintapalvelun ylläpitäjä voi ottaa sen käyttöön. Tämä estää hyökkääjää käyttämästä fyysisessä hyökkäyksessä kohdelevytilaa ja korvaamasta käynnistysohjelmaa.

Laiteohjelmiston salasana: Tämän voi tehdä kahdella tavalla: joko käyttäjä tai laitehallintapalvelun ylläpitäjä voi ottaa sen käyttöön. Tämä auttaa estämään fyysistä hyökkääjää käyttämästä vaihtoehtoisia käynnistystiloja, kuten recoveryOS:ää, yhden käyttäjän tilaa tai kohdelevytilaa, joista käynnistysohjelma voidaan korvata. Tämä auttaa myös estämään käynnistämistä vaihtoehtoiselta tallennusvälineeltä, jolloin hyökkääjä voisi suorittaa koodin ja korvata käynnistysohjelman.