Cómo enviar el HomePod mini a Apple para su reparación desde Estados Unidos o Canadá

A continuación, se explica cómo enviar el HomePod mini a Apple para su reparación.

¿Necesitas otro país u otra región?

Una vez que te hayas comunicado con Apple para solicitar servicio técnico, recibirás un kit que contiene todo lo necesario para devolver el producto a Apple.

Antes de enviar el HomePod mini

Embalar el HomePod mini

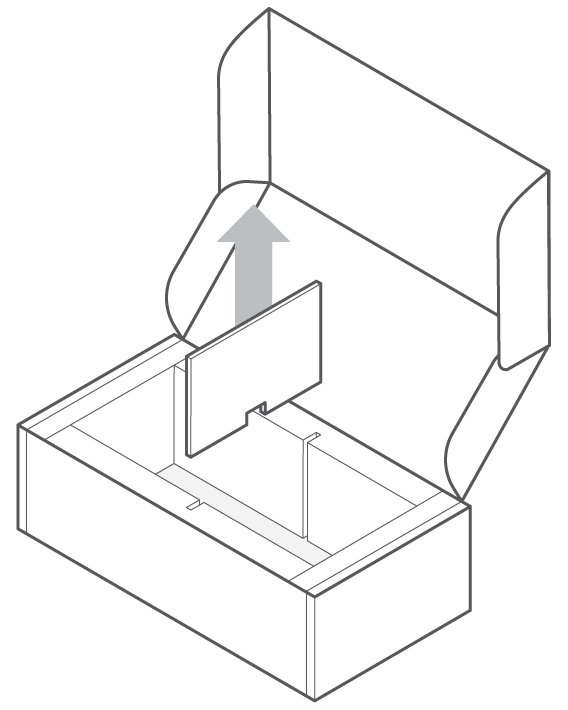

Retira el divisor de cartón de la caja.

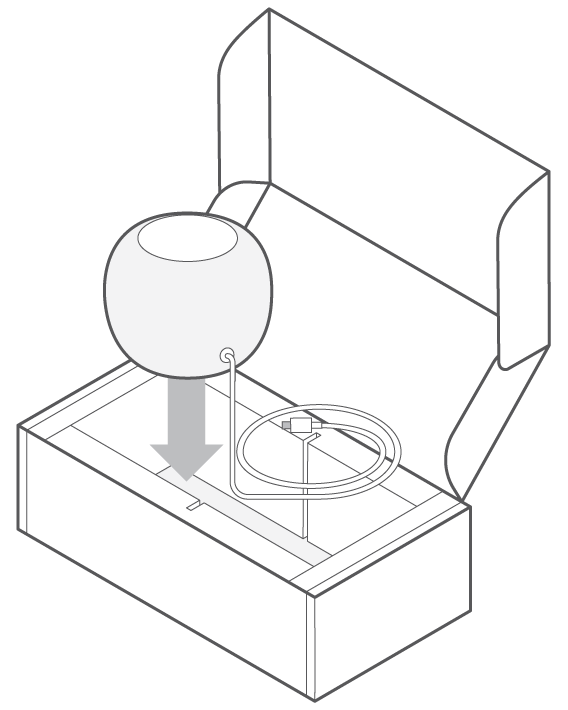

Coloca el HomePod mini en el lado izquierdo de la caja y, en el lado derecho, el cable enrollado.

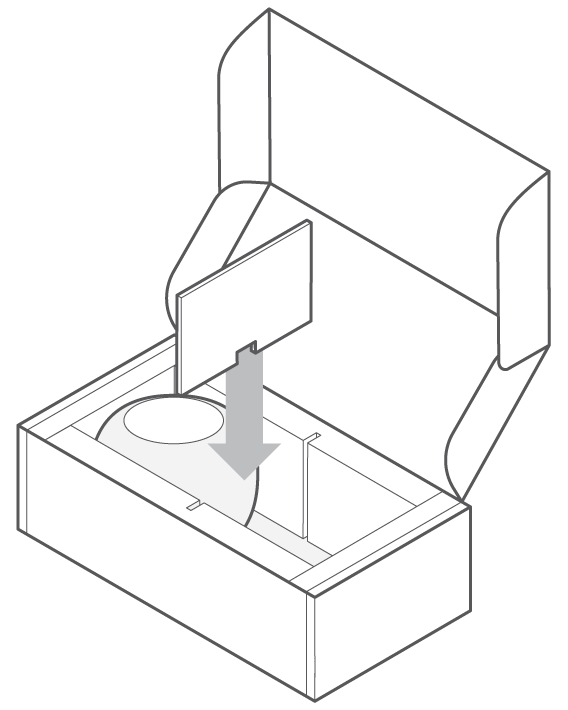

Vuelve a colocar el divisor en la caja y asegúrate de que el cable pase por el orificio ubicado en la parte inferior del divisor.

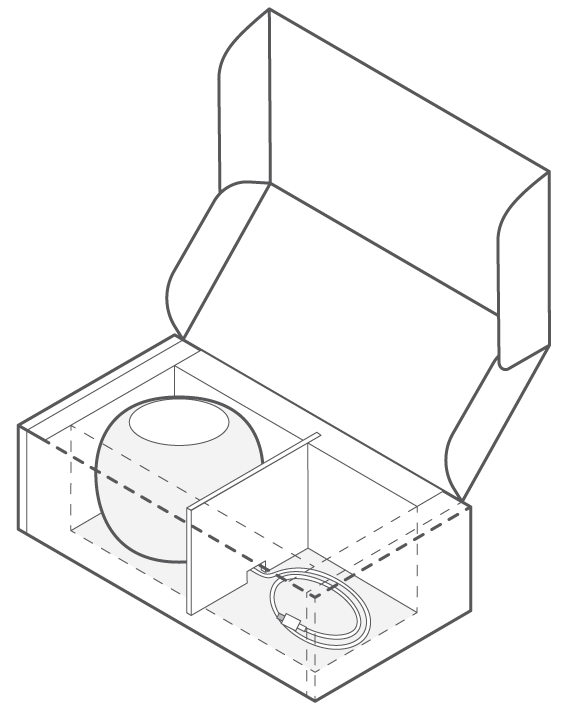

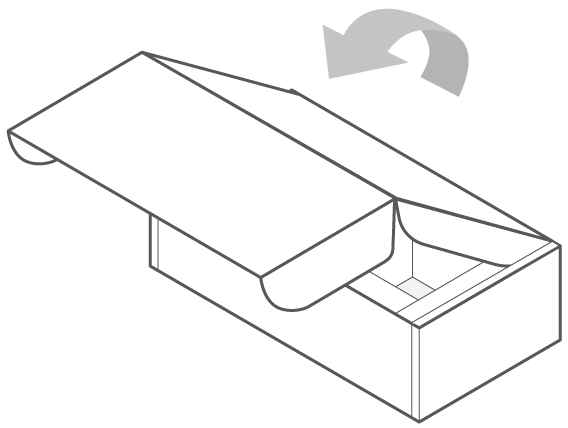

Cierra la tapa de la caja.

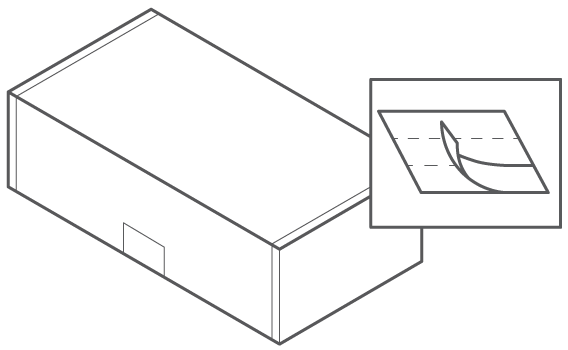

Usa la cinta de embalaje proporcionada para sellar la caja.*

Retira la etiqueta superior de la caja de envío. Este será tu recibo. Asegúrate de que la etiqueta de envío para devolución permanezca en la caja.

* Apple no es responsable por ningún daño que se produzca durante el envío.

Enviar el HomePod mini a Apple

Busca el nombre del transportista en la etiqueta de envío para devolución.

Ve al sitio web del transportista para programar un retiro o encontrar un punto de entrega.

Obtén un recibo del transportista.

Usar el HomePod mini después de la reparación

El producto Apple de reemplazo está cubierto por una garantía de servicio de 90 días o el tiempo que quede de la garantía o el plan AppleCare del producto original (el período que sea más largo). Las leyes de protección al consumidor también se aplicarán al producto de reemplazo donde corresponda.

© 2020 Apple Inc. Todos los derechos reservados. Apple, el logotipo de Apple y HomePod son marcas comerciales de Apple Inc., registradas en Estados Unidos y en otros países y regiones. AppleCare es una marca de servicio de Apple Inc., registrada en Estados Unidos y en otros países y regiones.

Aviso para los clientes de California

1. De acuerdo con el artículo 9844 del Código Comercial y Profesional de California, el proveedor de servicios deberá proporcionar al cliente un presupuesto estimado de reparación por escrito y no podrá cobrar por el trabajo realizado o las piezas suministradas que excedan dicho presupuesto sin el consentimiento previo del cliente. Siempre y cuando se especifique por escrito, el proveedor del servicio podrá incluir una tarifa razonable en el presupuesto de reparación por el trabajo que realice para evaluar el defecto. Para obtener más información, comunícate con la Oficina de Reparación Electrónica y de Electrodomésticos, Departamento de Atención a Clientes, en Sacramento, CA 95814.

2. En California, el comprador de este producto tiene el derecho a que su producto reciba servicio o sea reparado durante el período de la garantía. El período de garantía se extenderá al número de días que el producto haya estado fuera del alcance del comprador debido a reparaciones en garantía. Si se detecta un defecto durante el período de garantía, esta no vencerá hasta que el defecto se haya reparado.

El período de garantía también se extenderá en tanto las reparaciones de garantía no se realicen debido a retrasos originados por circunstancias fuera del control del comprador, o en tanto las reparaciones en garantía no solucionen el defecto y el comprador informe al fabricante o vendedor sobre la falla de las reparaciones dentro de los 60 días posteriores de haberlas realizado.

Si, tras un razonable número de intentos, el defecto no se repara, el comprador puede devolver el producto para solicitar un reemplazo o reembolso. En cualquier caso, se deducirá un cargo razonable por el uso. El tiempo de extensión no afecta la protección ni las garantías del comprador bajo otras leyes.