Voraussetzungen für die Microsoft Azure AD-Synchronisation in Apple Business Manager

Du kannst das System für Domain-übergreifende Identitätsverwaltung (SCIM) verwenden, um Benutzer in Apple Business Manager zu importieren. Mithilfe dieses Systems werden Eigenschaften von Apple Business Manager (z. B. Funktionen) mit importierten Benutzeraccountdaten aus Microsoft Azure Active Directory (Azure AD) zusammengefügt. Wenn du Benutzer per SCIM importierst, werden die Accountinformationen schreibgeschützt hinzugefügt, bis du die Verbindung mit SCIM trennst. Die Accounts werden dann zu manuellen Accounts und Attribute darin können bearbeitet werden. Die erste Synchronisierung dauert länger als weitere Durchläufe, die etwa alle 40 Minuten stattfinden, solange der Azure AD-Bereitstellungsdienst läuft. Siehe Bereitstellungstipps auf der Microsoft Azure Dokumentationswebsite.

Azure AD-Berechtigungen

Die folgenden Rollen in Azure AD können SCIM zur Synchronisierung von Accounts mit Apple Business Manager verwenden:

Anwendungsadministrator

Cloudanwendungsadministrator

Anwendungsbesitzer

Globaler Administrator

Siehe Standardfunktionen in Azure AD auf der Microsoft Azure AD Website.

Azure AD-Mandanten

Um SCIM mit Apple Business Manager nutzen zu können, muss deine Organisation einen anderen Azure AD-Mandanten haben als andere Apple School Manager-Organisationen. Wenn du SCIM in deiner Organisation verwenden möchtest, wende dich an deinen Azure AD-Administrator, um sicherzustellen, dass keine andere Organisation deinen Azure AD-Mandanten für SCIM nutzt.

Azure AD-Gruppen

In Azure AD verwenden beide Synchronisierungsmethoden das Wort Gruppen, es werden aber nur Benutzeraccounts synchronisiert. Du kannst Azure AD-Gruppen zur Apple Business Manager Azure AD-App hinzufügen. Wenn es in Azure AD z. B. Gruppen namens Ingenieurwesen, Marketing und Vertrieb gibt, kannst du diese drei Gruppen zur Apple Business Manager Azure AD-App hinzufügen. Wenn du mithilfe von SCIM eine Verbindung herstellst, werden nur diese Gruppen mit Apple Business Manager synchronisiert.

Hinweis: Untergruppen werden von der Apple Business Manager Azure AD-App nicht unterstützt.

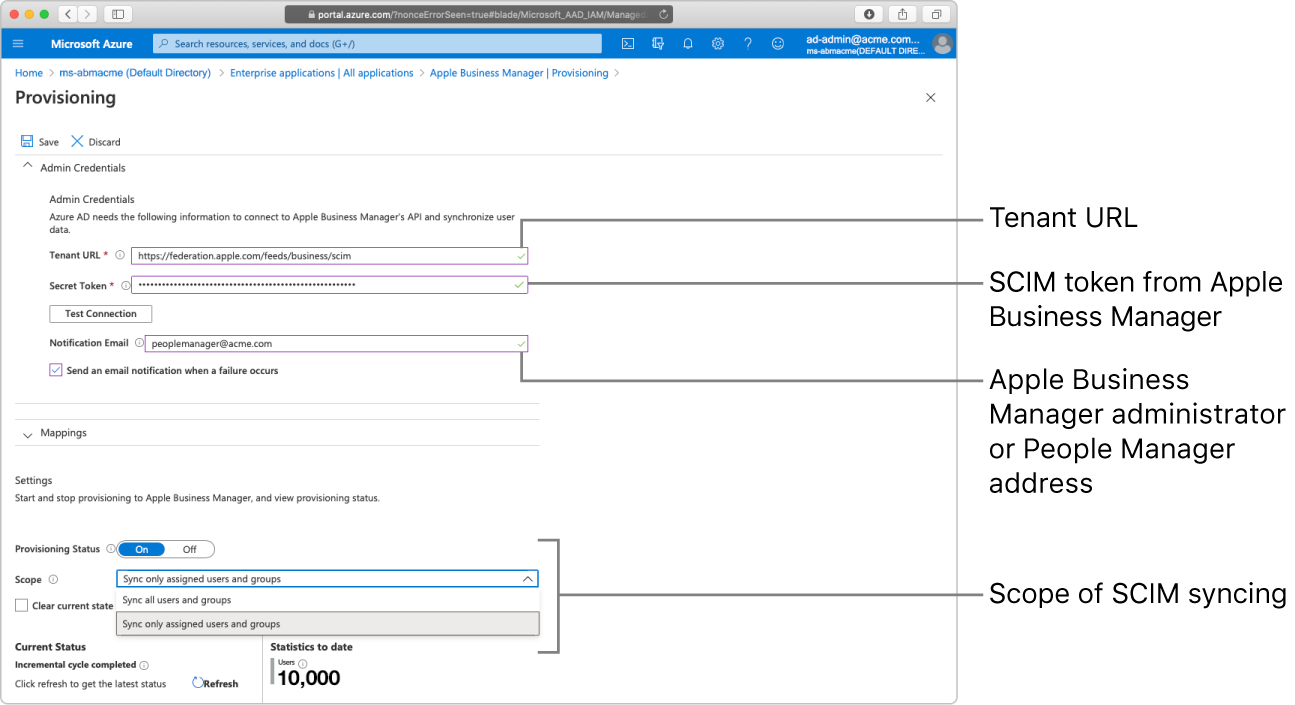

Bereitstellung von Bereichen

Es gibt zwei Methoden zur Synchronisierung von Azure AD-Accounts mit Apple Business Manager.

Nur zugewiesene Nutzer und Gruppen synchronisieren: Diese Option synchronisiert nur Accounts, die in der Apple Business Manager Azure AD-App in Apple Business Manager angezeigt werden. Wenn die Synchronisierung über diese Methode erfolgt, müssen Azure AD-Accounts über die Funktion Benutzer verfügen, um mit Apple Business Manager synchronisiert werden zu können.

Alle Benutzer und Gruppen synchronisieren: Diese Option synchronisiert alle Accounts (Synchronisation von Gruppen wird nicht unterstützt), die im Tab „Azure AD-Benutzer“ angezeigt werden, mit Apple Business Manager und erstellt verwaltete Apple-IDs für alle verknüpften Azure AD-Accounts, selbst wenn du nur bestimmte Accounts verwenden möchtest.

Weitere Informationen erhältst du in den Microsoft Support-Artikeln Was ist die automatisierte Bereitstellung von SaaS-App-Benutzern in Azure AD? und Attributbasierte Anwendungsbereitstellung mit Bereichsfiltern.

Bereitstellung von Benachrichtigungen

Bei der Konfiguration der Bereitstellung solltest du die E-Mail-Adresse eines:einer Benutzer:in mit der Funktion „Administrator:in“ oder „Personenmanager:in“ verwenden, damit diese:r Benachrichtigungen von Azure AD erhalten kann.

SCIM und verknüpfte Authentifizierung

Wenn beim Senden der Azure AD-Accounts an Apple Business Manager die Verknüpfung bereits aktiviert ist, kannst du diese Aktivität nicht sehen, aber die Accounts werden trotzdem mit den verknüpften Domains synchronisiert.

Azure AD ist der Identitätsprovider (IdP), der den:die Benutzer:in für Apple Business Manager authentifiziert und Authentifizierungs-Token ausgibt. Da Apple Business Manager Azure AD unterstützt, funktionieren auch andere IdPs, die sich mit Azure AD verbinden lassen, z. B. Active Directory Federated Services (ADFS). Die verknüpfte Authentifizierung verwendet SAML (Security Assertion Markup Language), um Apple Business Manager mit Azure AD zu verbinden.

Azure-AD-Benutzer-Accounts in Apple Business Manager

Wenn ein:e Benutzer:in mithilfe von SCIM in Apple Business Manager kopiert wird, hat er:sie standardmäßig die Funktion „Mitarbeiter:in“. Nach der Synchronisierung kann nur das Funktionen-Benutzerattribut bearbeitet werden. Dieses Attribut wird im Benutzeraccount in Apple Business Manager gespeichert und nicht auf Azure AD zurückübertragen.

SCIM-Benutzerattributzuordnung

Wenn ein Account mithilfe von SCIM von Azure AD nach Apple Business Manager kopiert wird, werden folgende Benutzerattribute schreibgeschützt gespeichert. In der Tabelle ist auch gekennzeichnet, ob ein Benutzerattribut erforderlich ist.

Wichtig: Das Hinzufügen von Attributen, die nicht in der Tabelle stehen, unterbricht die SCIM-Verbindung.

Azure AD-Benutzerattribute | Benutzerattribut in Apple Business Manager | Erforderlich |

|---|---|---|

Vorname | Vorname |

|

Nachname | Nachname |

|

Benutzerprinzipalname | Verwaltete Apple-ID und E-Mail-Adresse |

|

Objekt-ID | (Wird nicht in Apple Business Manager angezeigt. Dieses Attribut wird zur Ermittlung von in Konflikt stehenden Accounts verwendet.) |

|

Abteilung | Abteilung |

|

Mitarbeiter-ID | Personennummer |

|

Benutzerdefiniertes Attribut (muss in der Apple Business Manager Azure AD-App erstellt werden) | Kostenstelle |

|

Benutzerdefiniertes Attribut (muss in der Apple Business Manager Azure AD-App erstellt werden) | Unternehmensbereich |

|

Benutzerprinzipalname

Wenn ein:e Benutzer:in einen Benutzerprinzipalnamen hat, der exakt mit dem eines:einer bestehenden Benutzer:in übereinstimmt, der:die die Funktion „Administrator:in“ inne hat, wird keine Synchronisierung vorgenommen und das Quellenfeld bleibt unverändert.

Personen-ID

Wenn ein:e Azure AD-Benutzer:in mit Apple Business Manager synchronisiert wird, wird eine Personen-ID für den Apple Business Manager-Account erstellt. Personen-ID und Objekt-ID werden zur Erkennung von in Konflikt stehenden Accounts verwendet.

Wenn du die Personen-ID eines Accounts änderst, der zuvor aus SCIM importiert wurde, ist dieser nicht mehr mit Azure AD gekoppelt. Wenn du die Personen-ID eines Accounts geändert hast, der zuvor aus SCIM importiert wurde, und ihn wieder mit SCIM verbinden möchtest, lies SCIM-Benutzeraccount-Konflikte lösen.

Empfehlungen

Zur Verbindung mit SCIM solltest du nur die Apple Business Manager Azure AD-App verwenden.

Wenn du über eine gültige Domain verfügst, die verknüpfte Authentifizierung aber nicht aktiviert hast, solltest du mit der Aktivierung warten, bis du überprüft hast, ob die Azure AD-Benutzer:innen an Apple Business Manager gesendet wurden. Sieh dazu die Azure AD-Bereitstellungsprotokolle ein. Nachdem du überprüft hast, ob die Azure AD-Benutzer:innen gesendet wurden, und du die Verknüpfung aktivierst, wirst du von einer Aktivität darauf hingewiesen, wenn die Azure AD-Accounts bereitgestellt wurden. Wenn beim Senden der Azure AD-Benutzer:innen an die Verknüpfung bereits aktiviert ist, kannst du diese Aktivität nicht sehen, aber die Benutzer:innen werden trotzdem synchronisiert.

Wenn du eine Gruppe in Azure AD konfigurierst, kannst du diese Gruppe zur Apple Business Manager Azure AD-App hinzufügen, anstatt einzelne Benutzer hinzuzufügen.

Wichtig: Verwende einen Benutzernamen innerhalb 30 Tagen nicht erneut in der Apple Business Manager Azure AD-App.

Erste Schritte

Führe zuerst folgende Schritte aus:

Konfiguriere und verifiziere die gewünschte Domain. Siehe Neue Domains verknüpfen.

Konfiguriere die verknüpfte Authentifizierung (aktiviere sie aber nicht). Siehe Verknüpfte Authentifizierung aktivieren und testen.

Hinweis: Ist die verknüpfte Authentifizierung bereits aktiviert, kannst du dennoch fortfahren. Lies die Empfehlungen im vorigen Abschnitt.

Ermittle die Synchronisierungsart in Azure AD und erstelle ggf. Gruppen, um nur zugewiesene Accounts mit der Apple Business Manager Azure AD-App zu synchronisieren:

Nur zugewiesene Benutzer synchronisieren

Alle Benutzer synchronisieren

Wende dich telefonisch an einen Azure AD-Administrator mit der Befugnis, Enterprise-Apps zu bearbeiten. Wenn ihr bereit seid, lest SCIM zum Importieren von Benutzern verwenden.