Kryptering af enheder med FileVault i macOS

Mac-computere indeholder FileVault, som er en indbygget krypteringsfunktion, der beskytter alle data under opbevaring. FileVault bruger algoritmen AES-XTS til datakryptering til at yde fuld beskyttelse af enheder på interne og udskiftelige lagringsenheder.

FileVault på en Mac med Apple Silicon er implementeret ved hjælp af Databeskyttelsesklasse C med en enhedsnøgle. På en Mac med Apple Silicon og en Mac med en Apple T2-sikkerhedschip udnytter de krypterede interne lagringsenheder, der er sluttet direkte til Secure Enclave, både chippens sikkerhedsfunktioner til hardware og AES-modulets sikkerhedsfunktioner. Når en bruger slår FileVault til på en Mac, skal brugeren indtaste sine godkendelsesoplysninger under starten.

For Mac-computere:

forud for dem med en T2-chip

med intern lagring, der ikke fulgte med den oprindelige Mac

med tilsluttet ekstern lagring.

Når FileVault er slået til, krypteres alle eksisterende arkiver og alle yderligere data, der skrives. Data, som blev tilføjet og derefter slettet, inden FileVault blev slået til, krypteres ikke og kan muligvis gendannes med kriminaltekniske værktøjer til datagendannelse.

Intern lagring med FileVault slået til

Uden gyldige godkendelsesoplysninger til login eller en kryptografisk gendannelsesnøgle er de interne APFS-enheder krypteret og beskyttet mod uvedkommendes adgang, også selvom den fysiske lagringsenhed fjernes og sluttes til en anden computer. I macOS 10.15 er både systemenheden og dataenheden omfattet. I macOS 11 og nyere versioner er systemenheden beskyttet af den signerede systemenhed (SSV), mens kryptering fortsat bruges til at beskytte dataenheden. Kryptering af en intern enhed på en Mac med Apple Silicon og Mac-computere med T2-chippen implementeres ved, at et hierarki med nøgler opbygges og administreres, og bygger på de teknologier til hardwarekryptering, der er integreret i chippen. Dette hierarki med nøgler er udviklet til at opnå fire målsætninger på samme tid:

Kræve brugerens adgangskode til dekryptering

Beskytte systemet mod brute force-angreb rettet direkte mod et lagringsmedie, der er fjernet fra Mac

Udgøre en hurtig og sikker metode til sletning af indhold, ved at nødvendigt kryptografisk materiale slettes

Give brugerne mulighed for at skifte adgangskode (og dermed de kryptografiske nøgler, der bruges til at beskytte deres arkiver), uden at det er nødvendigt at kryptere hele diskenheden igen

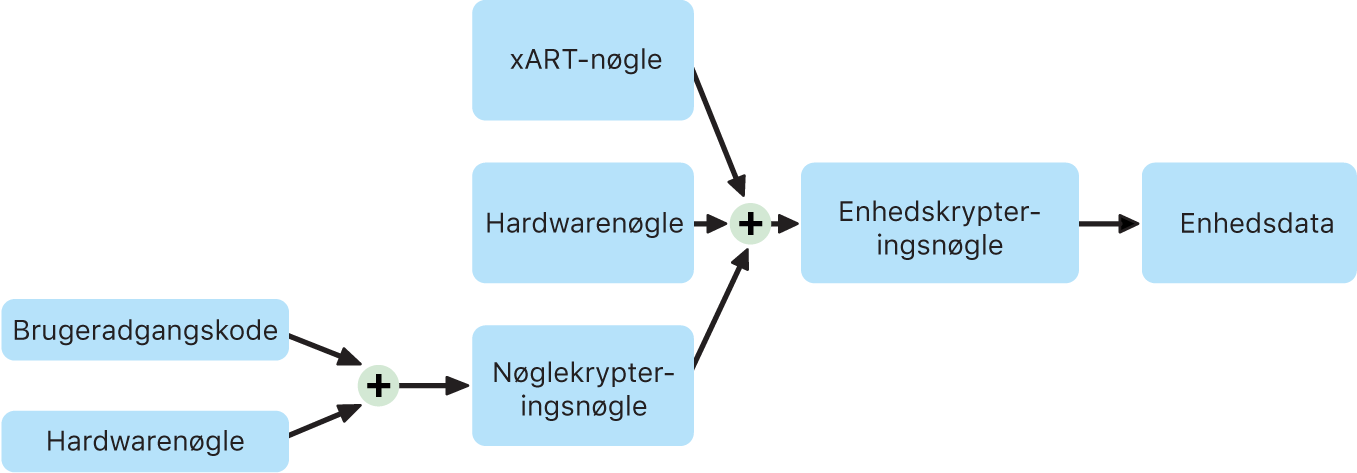

På en Mac med Apple Silicon og dem med T2-chippen finder al håndtering af FileVault-nøglerne sted i Secure Enclave. Krypteringsnøgler vises aldrig direkte til CPU’en. Alle APFS-enheder er som standard oprettet med en enhedskrypteringsnøgle. Indholdet af enhed og metadata krypteres med denne enhedskrypteringsnøgle, som er pakket sammen med en KEK (nøglekrypteringsnøgle). KEK beskyttes med en kombination af brugerens adgangskode og hardwarens UID, når FileVault slås til.

Intern lagring med FileVault slået fra

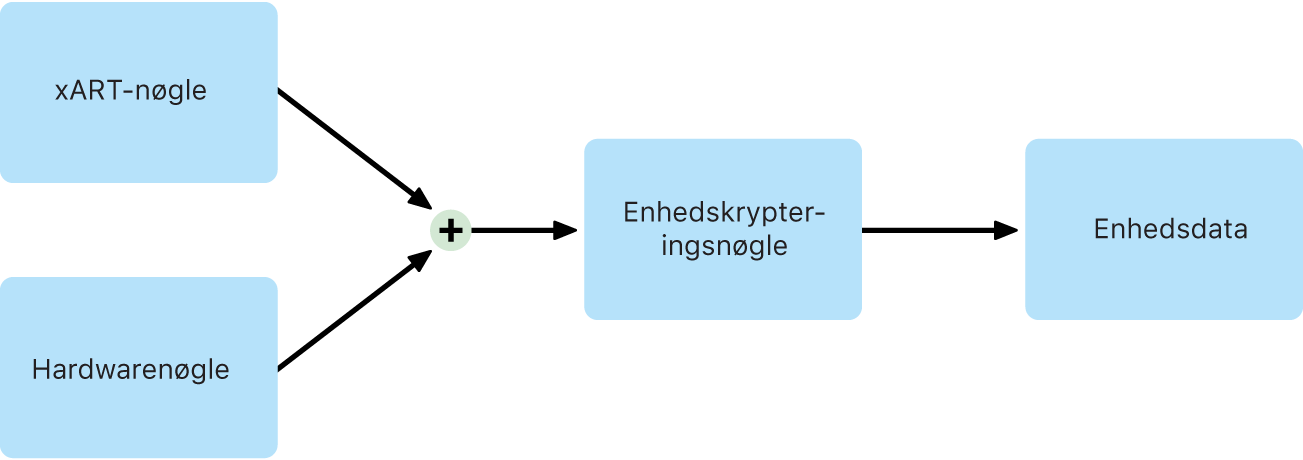

Hvis FileVault ikke slås til på en Mac med Apple Silicon eller en Mac med T2-chippen under den første Indstillingsassistent-proces, krypteres diskenheden alligevel, men enhedskrypteringsnøglen beskyttes kun af hardwarens UID i Secure Enclave.

Hvis FileVault slås til senere (processen gennemføres straks, fordi dataene allerede er krypteret), forhindrer en mekanisme, der er med til at modvirke automatisk afspilning, at den gamle nøgle, som kun er baseret på hardwarens UID, bruges til at dekryptere enheden. Enheden beskyttes herefter af en kombination af brugerens adgangskode og hardwarens UID som tidligere beskrevet.

Sletning af FileVault-enheder

Når en enhed slettes, slettes enhedskrypteringsnøglen til den på en sikker måde af Secure Enclave. Det er med til at forhindre, at der senere kan opnås adgang med nøglen, heller ikke af Secure Enclave. Desuden pakkes alle enhedskrypteringsnøgler sammen med en medienøgle. Medienøglen øger ikke datafortroligheden yderligere, men har til formål at gøre det muligt at slette data hurtigt og sikkert, eftersom dekryptering ikke ville være mulig uden medienøglen.

På en Mac med Apple Silicon og en Mac med T2-chippen garanteres det, at medienøglen slettes af Secure Enclaves understøttede teknologi, f.eks. ved hjælp af eksterne kommandoer fra enhedsadministration. Når medienøglen slettes på denne måde, ophæves al kryptografisk adgang til alle arkiver.

FileVault-gendannelse

macOS tilbyder en ekstra mulighed til gendannelse af adgangskoden, hvis en bruger har mistet sin kontoadgangskode. Der genereres en gendannelsesnøgle, når FileVault er slået til. Gendannelsesnøglen er en sekvens med 24 tilfældige tal og bogstaver. Den kan ses i Systemindstillinger under Anonymitet & sikkerhed > FileVault og lagres i nøgleringen, så den kan hentes vha. appen Adgangskoder. Andre overvejelser ved gendannelsesnøgler er:

Gendannelsesnøglen synkroniseres på sikker vis sammen med andre brugeradgangskoder, når iCloud-nøglering bruges.

Når brugeren ikke bruger iCloud, får brugeren vist FileVault-gendannelsesnøglen, som bør opbevares på et sikkert sted.

Gendannelsesnøglen kan bruges i macOS-gendannelse eller i loginvinduet ved at trykke på Skift-Alternativ-Retur i stedet for at skrive brugerens adgangskode til at låse FileVault op.

På administrerede Mac-computere kan organisationens tjeneste til enhedsadministration eventuelt deponere nøglen. Du kan få flere oplysninger i Administration af FileVault i macOS.

Udskiftelige lagringsenheder

Secure Enclaves sikkerhedsfunktioner bruges ikke til at kryptere udskiftelige lagringsenheder og udføres i stedet på samme måde som på en Intel-baseret Mac uden T2-chippen.