Volumkryptering med FileVault i macOS

Macer tilbyr FileVault, en innebygd krypteringsfunksjon som sikrer alle lagrede data. FileVault bruker AES-XTS-datakrypteringsalgoritmen til å beskytte hele volumer på interne og uttakbare lagringsenheter.

FileVault på Macer med Apple Silicon implementeres ved å bruke databeskyttelsesklasse C med en volumnøkkel. På Macer med Apple T2-sikkerhetsbrikken og Macer med Apple Silicon benytter krypterte interne lagringsenheter direkte koblet til Secure Enclave seg av de tilhørende maskinvaresikkerhetsfunksjonene samt de til AES-motoren. Når en bruker har slått på FileVault på en Mac, må brukeren oppgi akkreditivene sine under oppstartsprosessen.

Intern lagring med FileVault slått på

Uten gyldige påloggingsakkreditiver eller en kryptografisk gjenopprettingsnøkkel forblir de interne APFS-volumene kryptert og beskyttes mot uautorisert tilgang, selv hvis den fysiske lagringsenheten fjernes og kobles til en annen datamaskin. I macOS 10.15 omfatter dette både systemvolumet og datavolumet. Fra og med macOS 11 beskyttes systemvolumet i kraft av SSV-funksjonen (signert systemvolum), men datavolumet beskyttes fortsatt av kryptering. Kryptering av det interne volumet på Macer med Apple Silicon og Macer med T2-brikken implementeres ved å konstruere og administrere et hierarki med nøkler og er basert på maskinvarekrypteringsteknologien som er innebygd i brikken. Hierarkiet med nøkler er designet for å oppnå fire mål samtidig:

kreve brukerens passord for dekryptering

beskytte systemet mot et brute-force-angrep direkte mot lagringsmedier som er fjernet fra Macen

tilby en rask og sikker metode for å slette innhold via sletting av nødvendig kryptografisk materiale

gjøre det mulig for brukere å endre passordet (og i sin tur de kryptografiske nøklene som brukes til å beskytte filene deres), uten å kreve ny kryptering av hele volumet

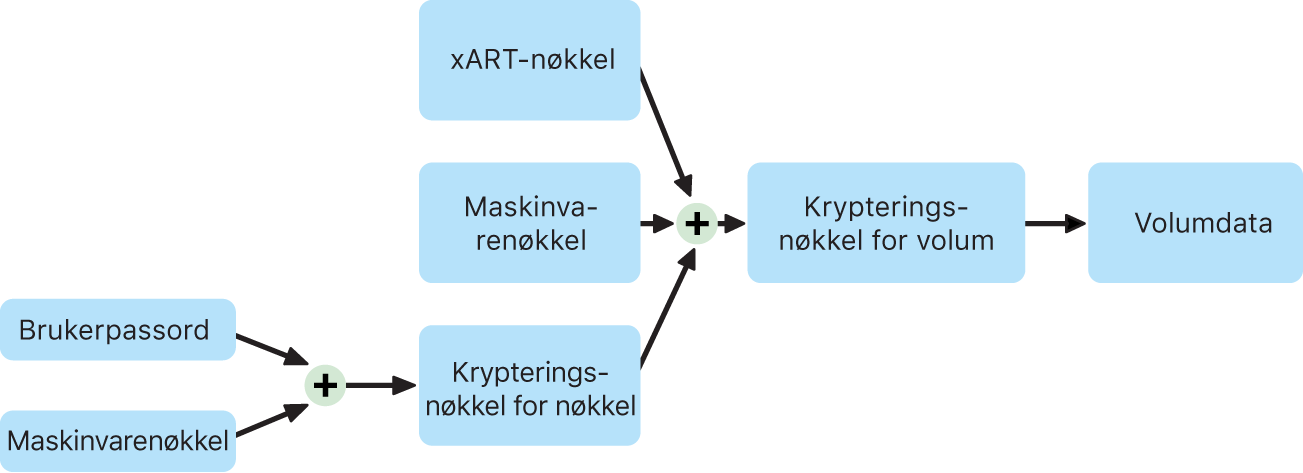

På Macer med Apple Silicon og Macer med T2-brikken skjer all FileVault-nøkkelhåndtering i Secure Enclave. Krypteringsnøkler eksponeres aldri direkte for Intel-prosessoren. Alle APFS-volumer opprettes med en volumkrypteringsnøkkel som standard. Volum- og metadatainnhold krypteres med denne volumkrypteringsnøkkelen, som er pakket med klassenøkkelen. Klassenøkkelen beskyttes av en kombinasjon av brukerens passord og maskinvare-UID-en når FileVault er på.

Intern lagring med FileVault slått av

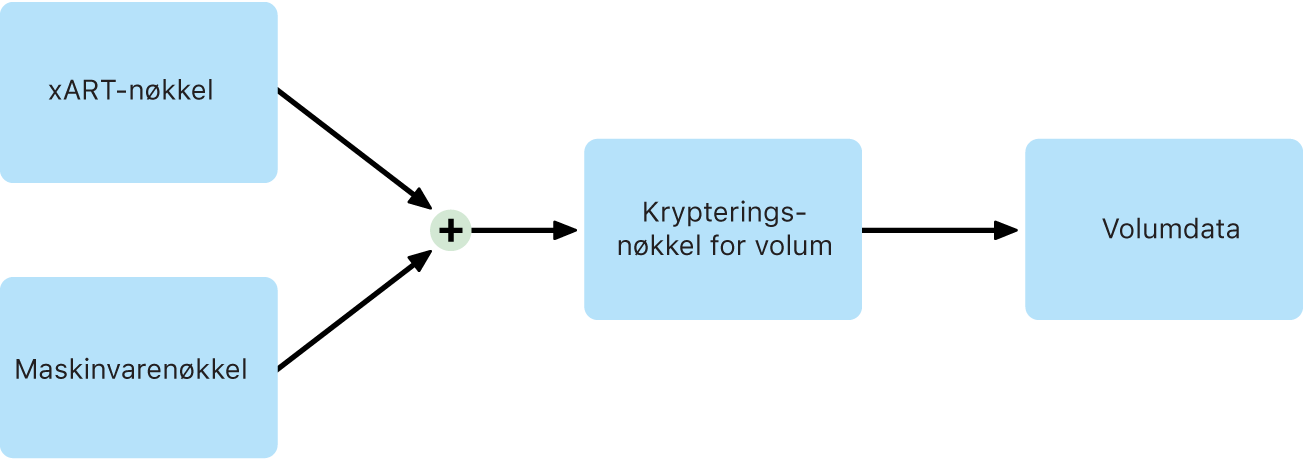

Hvis FileVault ikke aktiveres på en Mac med Apple Silicon eller en Mac med T2-brikken under den første Oppsettassistent-prosessen, blir volumet fortsatt kryptert, men volumkrypteringsnøkkelen beskyttes kun av maskinvare-UID-en i Secure Enclave.

Hvis FileVault slås på senere, en prosess som er umiddelbar fordi dataene allerede er kryptert, bidrar en anti-repetisjon-mekanisme til å forhindre at den gamle nøkkelen (kun basert på maskinvare-UID-en) brukes til å dekryptere volumet. Volumet beskyttes da av en kombinasjon av brukerpassordet og maskinvare-UID-en som tidligere beskrevet.

Sletting av FileVault-volumer

Når du sletter et volum, slettes volumkrypteringsnøkkelen sikkert av Secure Enclave. Dette bidrar til å hindre senere tilgang med denne nøkkelen, selv fra Secure Enclave. I tillegg pakkes alle volumkrypteringsnøkler med en medienøkkel. Medienøkkelen tilbyr ikke ytterligere datakonfidensialitet, men er i stedet designet for å muliggjøre rask og sikker sletting av data ettersom dekryptering er umulig uten den.

På Macer med Apple Silicon og Macer med T2-brikken er det garantert at medienøkkelen slettes av den støttede teknologien til Secure Enclave, for eksempel ved MDM-fjernkommandoer. Når medienøkkelen slettes på denne måten, blir volumet kryptografisk utilgjengelig.

Uttakbare lagringsenheter

Kryptering av uttakbare lagringsenheter bruker ikke sikkerhetsfunksjonene til Secure Enclave og krypteringen utføres på samme måte som på Intel-baserte Macer uten T2-brikken.