OS X Server: Cara Mengonfigurasi Kepercayaan Server RADIUS di Profil Konfigurasi saat menggunakan TLS, TTLS, atau PEAP

Artikel ini menjelaskan cara mengatur kepercayaan dengan benar saat menggunakan profil konfigurasi.

Di OS X, profil konfigurasi digunakan untuk mengonfigurasi klien agar bergabung dengan jaringan yang dilindungi 802.1x. Jika profil konfigurasi tidak mengonfigurasi kepercayaan dengan benar ke server RADIUS untuk tipe EAP yang membuat saluran aman (TLS, TTLS, PEAP), Anda mungkin mengalami salah satu masalah berikut:

ketidakmampuan untuk bergabung secara otomatis

kegagalan autentikasi

roaming ke titik akses baru tidak berfungsi

Sebelum dapat mengonfigurasi kepercayaan dengan benar, Anda harus mengetahui sertifikat mana yang disajikan oleh server RADIUS selama autentikasi. Jika Anda sudah memiliki sertifikat ini, lanjutkan ke langkah 13.

Log EAPOL menampilkan sertifikat yang disajikan oleh server RADIUS. Untuk mengaktifkan log EAPOL di Mac OS X, gunakan perintah berikut di Terminal:

sudo defaults write /Library/Preferences/SystemConfiguration/com.apple.eapolclient LogFlags -int -1Setelah mengaktifkan log EAPOL, sambungkan secara manual ke jaringan yang dilindungi 802.1x. Anda akan diminta untuk mempercayai sertifikat server RADIUS. Percayai sertifikat untuk menyelesaikan autentikasi.

Temukan log EAPOL.

- In OS X Lion and Mountain Lion, these logs can be found in /var/log/. The log will be called eapolclient.en0.log or eapolclient.en1.log.

- In OS X Mavericks, these logs can be found in /Library/Logs/CrashReporter/com.apple.networking.eapol.XXXXXXXX .

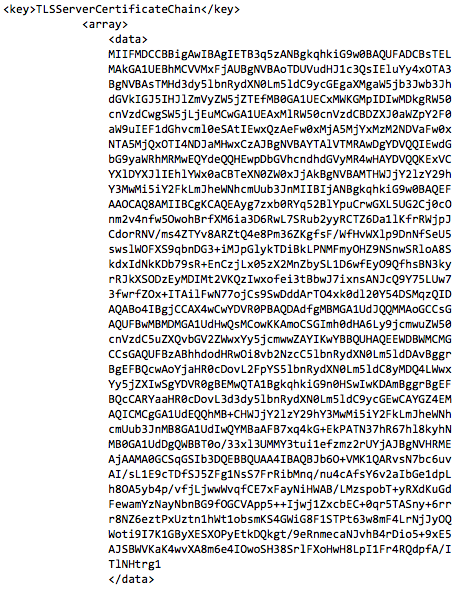

Buka eapolclient.enX.log di Konsol dan temukan kunci bernama TLSServerCertificateChain. Tampilannya akan terlihat seperti ini:

Blok teks antara dan adalah sertifikat. Salin blok teks lalu tempelkan ke editor teks. Pastikan editor teks Anda sudah dikonfigurasi untuk menyimpan file teks biasa.

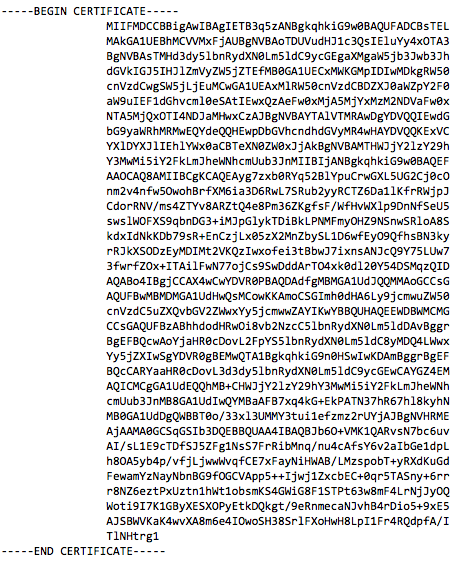

Tambahkan header

-----BEGIN CERTIFICATE-----and a footer of-----END CERTIFICATE-----. It should look like this:

Simpan file dengan ekstensi .pem.

Buka aplikasi Akses Rantai Kunci di folder Utilitas.

Note: It may be helpful to create a new keychain so that you can easily find the certificate you import in the next step.

Seret file .pem yang Anda buat ke rantai kunci baru, atau pilih File > Impor Item dan pilih file .pem yang Anda buat sebelumnya. Impor file ke rantai kunci pilihan Anda.

Ulangi langkah di atas untuk setiap sertifikat dalam rangkaian TLSCertificateChain. Anda mungkin akan memiliki lebih dari satu sertifikat.

Periksa setiap sertifikat yang diimpor sehingga Anda memahaminya. Anda setidaknya harus memiliki sertifikat root dan sertifikat server RADIUS. Anda mungkin juga memiliki sertifikat perantara. Anda harus menyertakan semua sertifikat root dan perantara yang disajikan oleh server RADIUS dalam muatan Sertifikat di profil konfigurasi Anda. Penyertaan sertifikat server RADIUS bersifat opsional jika Anda menyertakan nama server RADIUS di bagian Nama Sertifikat Server Tepercaya dari muatan Jaringan. Jika tidak, sertakan juga sertifikat server RADIUS di profil.

Setelah Anda mengetahui sertifikat mana yang disajikan oleh server RADIUS, Anda dapat mengekspornya sebagai file .cer dari Rantai Kunci dan menambahkannya ke profil konfigurasi. Tambahkan setiap sertifikat root dan perantara ke muatan Sertifikat di profil konfigurasi Anda. Anda juga dapat menambahkan sertifikat server RADIUS jika diperlukan.

Di muatan Jaringan, temukan bagian Kepercayaan dan tandai sertifikat yang baru saja Anda tambahkan sebagai tepercaya. Pastikan untuk tidak menandai sertifikat lain yang mungkin juga ada di muatan Sertifikat sebagai tepercaya, atau autentikasi akan gagal. Pastikan untuk hanya menandai sertifikat yang benar-benar disajikan oleh server RADIUS Anda sebagai tepercaya.

Selanjutnya, tambahkan nama server RADIUS Anda ke bagian Nama Sertifikat Server Tepercaya. Anda harus menggunakan nama yang tepat (termasuk huruf besar/kecil) yang muncul sebagai nama umum sertifikat server RADIUS Anda. Misalnya, jika nama umum sertifikat server RADIUS Anda adalah TEST.example.com, Anda harus memastikan bahwa huruf besar-kecil yang digunakan dalam sertifikat sudah sesuai. Nilai "test.example.com" tidak valid, tetapi yang valid adalah "TEST.example.com". Anda harus menambahkan entri baru untuk setiap server RADIUS Anda. Anda juga dapat menggunakan wildcard untuk nama host. Misalnya, *.example.com akan menyebabkan semua server RADIUS pada domain example.com dipercaya.

Jika sebelumnya log eapol diaktifkan, Anda dapat menonaktifkan pencatatan menggunakan perintah berikut:

sudo defaults write /Library/Preferences/SystemConfiguration/com.apple.eapolclient LogFlags -int 0

Untuk memastikan bahwa kepercayaan dikonfigurasi dengan benar, Anda dapat memeriksa /var/log/system.log. Buka system.log di Konsol dan filter pada "eapolclient" untuk melihat semua pesan yang terkait dengan proses eapolclient. Kesalahan kepercayaan umumnya terlihat seperti ini:

Mar 31 12:27:14 Macintosh.local eapolclient[5961]: [eapttls_plugin.c:968] eapttls_verify_server(): server certificate not trusted status 3 0