Solicitar un certificado a una autoridad de certificación de Microsoft

Descubre cómo usar DCE/RPC y la carga del perfil del certificado de Active Directory para solicitar un certificado.

Con OS X Mountain Lion y posterior, puedes usar el protocolo DCE/RPC. Con DCE/RPC no necesitas una autoridad de certificación (CA) web. DCE/RPC también ofrece más flexibilidad al seleccionar la plantilla que crea el certificado.

OS X Mountain Lion y posterior es compatible con perfiles de certificado de Active Directory (AD) en la interfaz de usuario de la web de Gestor de Perfiles. Puedes implementar perfiles de certificado de AD del usuario en dispositivos clientes de forma automática o mediante descarga manual.

Obtén más información sobre la renovación de certificados basados en perfil en macOS.

Requisitos de red y del sistema

Un dominio de AD válido

Una CA de servicios de certificados de AD de Microsoft operativa

Un equipo cliente con OS X Mountain Lion o posterior enlazado a AD

Implementación de perfiles

OS X Mountain Lion y posterior son compatibles con perfiles de configuración. También puedes usar perfiles para definir muchos ajustes del sistema y de la cuenta.

Puedes implementar perfiles a clientes de macOS de muchas formas. El método principal de implementación es el Gestor de Perfiles en macOS Server. En OS X Mountain Lion o posterior, puedes usar otros métodos. Puedes hacer doble clic en un archivo .mobileconfig del Finder o usar un host de gestión de dispositivos móviles (MDM) de terceros.

Detalles de la carga

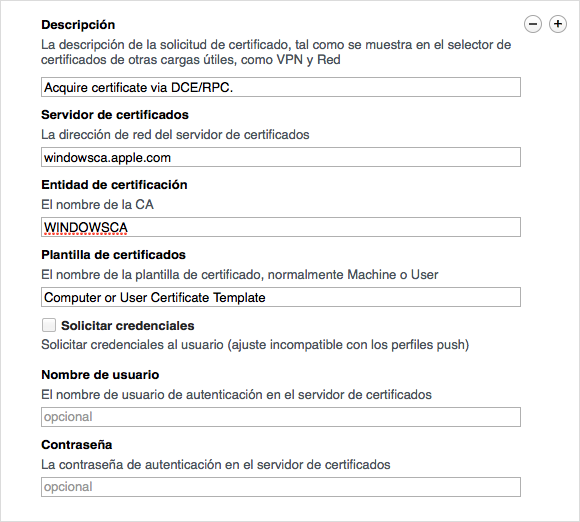

La interfaz del Gestor de Perfiles que te permite definir una carga de certificado de AD contiene los siguientes campos.

Descripción: Escribe una breve descripción de la carga del perfil.

Host de certificados: Incluye el nombre de host completo de tu CA. No escribas “http://” antes del nombre de host.

Autoridad de certificación: Escribe el nombre corto de tu CA. Puedes determinar este valor a partir del CN de la entrada de AD: CN=, CN=Autoridades de certificación, CN=Servicios de clave pública, CN=Servicios, CN=Configuración,

Plantilla de certificados: Introduce la plantilla de certificados deseada en tu entorno. El valor predeterminado del certificado de un usuario es User. El valor predeterminado del certificado de un ordenador es Machine.

Umbral de notificación de la caducidad del certificado: Este es el valor entero que define el número de días hasta que caduque el certificado y macOS muestre una notificación de caducidad. El valor debe ser mayor que 14 y menor que el tiempo máximo de duración del certificado en días.

Tamaño de clave RSA: Este es el valor entero para el tamaño de la clave privada para firmar la solicitud de firma de certificados (CSR). Entre los posibles valores se incluyen 1024, 2048, 4096 y así indefinidamente. La plantilla seleccionada, la cual está definida en tu CA, ayuda a definir el valor del tamaño de la clave que deberías usar.

Solicitar credenciales: Ignora esta opción en los certificados para ordenadores. Para certificados de usuario, este ajuste solo se aplica si eliges la descarga manual como método de implementación de perfiles. Cuando el perfil está instalado, se solicitan las credenciales al usuario.

Nombre de usuario: Ignora este campo en los certificados para ordenadores. Para certificados de usuario, este campo es opcional. Puedes introducir un nombre de usuario de AD como base para el certificado solicitado.

Contraseña: Ignora este campo en los certificados para ordenadores. Para certificados de usuario, escribe la contraseña asociada al nombre de usuario de AD, si es que has introducido alguno.

Solicitar un certificado de ordenador

Asegúrate de que estás usando macOS Server con el Gestor de Perfiles activado para la gestión de dispositivos y que esté enlazado a AD.

Usar una combinación compatible de perfiles con certificado de AD

Certificado solo para ordenador/máquina, entregado automáticamente al cliente OS X Mountain Lion o posterior

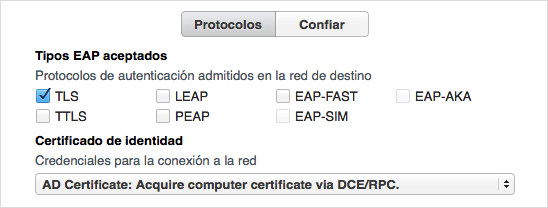

Certificado integrado en el perfil de red para la autenticación EAP-TLS 802.1x

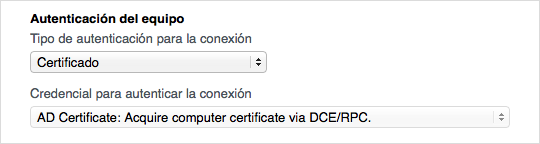

Certificado integrado en un perfil VPN para la autenticación de certificados por máquinas

Certificado integrado en perfiles Network/EAP-TLS y VPN

Implementar una carga del Gestor de Perfiles

Enlaza el cliente OS X Mountain Lion o posterior a AD. Para enlazar el cliente, puedes usar un perfil, la interfaz gráfica de usuario del cliente o la CLI del cliente.

Instala la CA emisora u otro certificado de CA en el cliente para que tenga una cadena de confianza completa. También puedes usar un perfil para la instalación.

Elige la opción para implementar el perfil con certificado de AD mediante push automático o descarga manual para el perfil del dispositivo o del grupo de dispositivos.

Si seleccionas el push automático, puedes inscribir al cliente con la gestión de dispositivos del Gestor de Perfiles de macOS Server.

Define la carga del certificado de AD para un dispositivo o grupo de dispositivos inscrito. Consulta la sección “Detalles de la carga” para ver las descripciones de los campos de la carga.

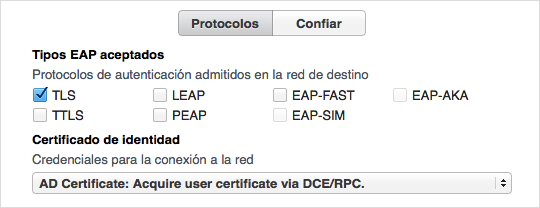

Puedes definir una carga de red para TLS por cable o inalámbrica para el mismo perfil de dispositivo o grupo de dispositivos. Selecciona la carga del certificado de AD configurada como credencial. Puedes definir una carga para Wi-Fi o para Ethernet.

Define un perfil VPN IPSec (Cisco) a través de un dispositivo o grupo de dispositivos. Selecciona la carga del certificado de AD configurada como credencial.

La autenticación de máquinas basada en certificados solo está disponible para túneles VPN IPSec. Otros tipos de VPN requieren métodos de autenticación distintos.

Puedes rellenar el campo de nombre de la cuenta con una cadena de marcación de posición.

Guarda el perfil. Con push automático, el perfil se implementa en el ordenador inscrito a través de la red. El certificado de AD utiliza las credenciales de AD del ordenador para rellenar la CSR.

Si usas la descarga manual, conéctate al portal del usuario del Gestor de Perfiles desde el cliente.

Instala el perfil disponible del dispositivo o grupo de dispositivos.

Asegúrate de que la nueva clave privada y el certificado residen ahora en el llavero del sistema del cliente.

Puedes implementar un perfil de dispositivo que combine cargas de certificado, directorio, certificado de Active Directory, red (TLS) y VPN. El cliente procesa las cargas en el orden adecuado a fin de que cada acción de carga se realice correctamente.

Solicitar un certificado de usuario

Asegúrate de que estás usando macOS Server con el Gestor de Perfiles activado para la gestión de dispositivos y que esté enlazado a AD.

Usar una combinación compatible de perfiles con certificado de AD

Solo certificado de usuario, enviado automáticamente a los clientes en OS X Mountain Lion o posterior

Certificado integrado en el perfil de red para la autenticación EAP-TLS 802.1x

Implementar una carga del Gestor de Perfiles

Enlaza el cliente a AD. Para enlazar el cliente, puedes usar un perfil, la interfaz gráfica de usuario del cliente o la CLI del cliente.

Activa la creación de cuentas móviles de Active Directory en el cliente de acuerdo con la política del entorno. Puedes activar esta prestación con un perfil (Mobility), la interfaz gráfica del usuario del cliente o la línea de comandos del cliente, como por ejemplo:

sudo dsconfigad -mobile enableInstala la CA emisora u otro certificado de CA en el cliente para que tenga una cadena de confianza completa. También puedes usar un perfil para la instalación.

Elige la opción para implementar el perfil con certificado de AD mediante push automático o descarga manual para el perfil de usuario de AD o grupo de usuarios. Tienes que permitir que el usuario o el grupo pueda acceder al servicio Gestor de Perfiles.

Si seleccionas el push automático, puedes inscribir al cliente con la gestión de dispositivos del Gestor de Perfiles de macOS Server. Asocia el ordenador cliente con el usuario de AD mencionado anteriormente.

Define la carga del certificado de AD para el mismo perfil de usuario de AD o de grupo. Consulta Detalles de la carga para ver las descripciones de los campos de la carga.

Puedes definir una carga de red para TLS por cable o inalámbrica para el mismo perfil de usuario de AD o de grupo. Selecciona la carga del certificado de AD configurada como credencial. Puedes definir la carga para Wi-Fi o para Ethernet.

Inicia sesión en el cliente con la cuenta de usuario de AD que tiene acceso al servicio Gestor de Perfiles. Con el push automático, al iniciar sesión obtendrás el TGT (Ticket-Granting Ticket) de Kerberos necesario. El TGT servirá de plantilla de identidad para el certificado de usuario solicitado.

Si usas la descarga manual, conéctate al portal del usuario del Gestor de Perfiles.

Instala el perfil disponible de usuario o de grupo.

Si se te pide, introduce el nombre y la contraseña de usuario.

Ejecuta Acceso a Llaveros. Asegúrate de que el llavero de inicio de sesión contiene una clave privada y un certificado de usuario emitido por la CA de Microsoft.

Puedes implementar un perfil de usuario que combine certificado, certificado de AD y red (TLS). Los clientes en OS X Mountain Lion o posterior procesan las cargas en el orden adecuado a fin de que cada acción de carga se realice correctamente.

La información sobre productos no fabricados por Apple, o sobre sitios web independientes no controlados ni comprobados por Apple, se facilita sin ningún tipo de recomendación ni respaldo. Apple no se responsabiliza de la selección, el rendimiento o el uso de sitios web o productos de otros fabricantes. Apple no emite ninguna declaración sobre la exactitud o fiabilidad de sitios web de otros fabricantes. Contacta con el proveedor para obtener más información.