OS X Server: Sådan konfigurerer du RADIUS-servergodkendelse i Konfigurationsprofiler, når du bruger TLS, TTLS eller PEAP

I denne artikel kan du læse om, hvordan du indstiller godkendelse korrekt, når du bruger konfigurationsprofiler.

I OS X bruges konfigurationsprofiler til at konfigurere en klient til at oprette forbindelse til beskyttede 802.1X-netværk. Hvis konfigurationsprofilen ikke konfigurerer RADIUS-servergodkendelse korrekt for EAP-typer, der etablerer en sikker tunnel (TLS, TTLS, PEAP), kan du opleve et af følgende problemer:

Manglende evne til oprette forbindelse automatisk

Godkendelsesfejl

Roaming til nye adgangspunkter fungerer ikke

Før du kan konfigurere godkendelse korrekt, skal du vide, hvilke certifikater der præsenteres af RADIUS-serveren under godkendelse. Hvis du allerede har disse certifikater, skal du gå til trin 13.

EAPOL-logarkiver viser de certifikater, der præsenteres af RADIUS-serveren. Aktivér EAPOL-logarkiver i Mac OS X ved at bruge følgende kommando i Terminal:

sudo defaults write /Library/Preferences/SystemConfiguration/com.apple.eapolclient LogFlags -int -1Når du har aktiveret EAPOL-logarkiver, skal du manuelt oprette forbindelse til det 802.1x-beskyttede netværk. Du bør blive bedt om at godkende RADIUS-servercertifikatet. Godkend certifikatet for at fuldføre godkendelsen.

Find EAPOL-logarkiverne.

- In OS X Lion and Mountain Lion, these logs can be found in /var/log/. The log will be called eapolclient.en0.log or eapolclient.en1.log.

- In OS X Mavericks, these logs can be found in /Library/Logs/CrashReporter/com.apple.networking.eapol.XXXXXXXX .

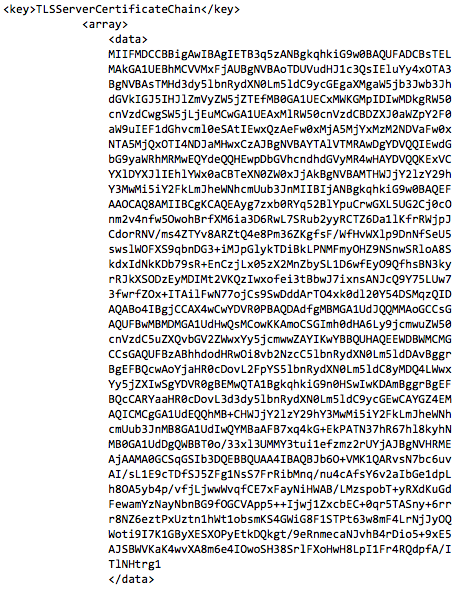

Åbn eapolclient.enX.log i Konsol, og find en nøgle, der hedder TLSServerCertificateChain. Den skal se sådan ud:

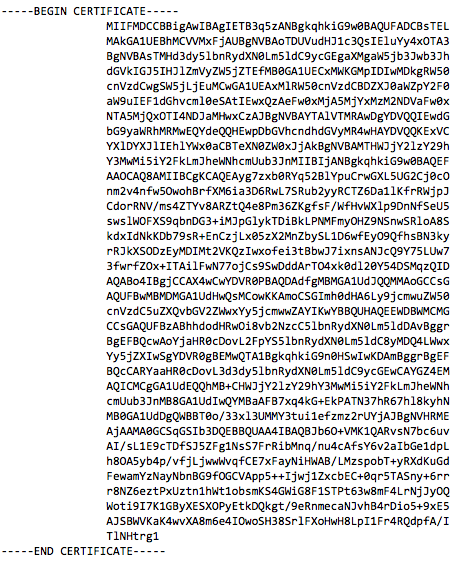

Tekstblokken mellem og er et certifikat. Kopier tekstblokken, og indsæt den derefter i et tekstredigeringsprogram. Kontroller, at dit tekstredigeringsprogram er konfigureret til at gemme almindelige tekstarkiver.

Tilføj et sidehoved med teksten

-----BEGIN CERTIFICATE-----and a footer of-----END CERTIFICATE-----. It should look like this:

Gem arkivet med arkivendelsen .pem.

Åbn appen Hovednøglering i mappen Hjælpeapps.

Note: It may be helpful to create a new keychain so that you can easily find the certificate you import in the next step.

Træk det oprettede .pem-arkiv ind i din nye nøglering, eller vælg Arkiv > Importer emner, og vælg det .pem-arkiv, du oprettede tidligere. Importer arkivet i den ønskede nøglering.

Gentag ovenstående trin for hvert certifikat i TLSCertificateChain-arrayet. Du har sandsynligvis mere end ét certifikat.

Undersøg hvert certifikat, der blev importeret, så du ved, hvad det er. Som minimum bør du have et rodcertifikat og et RADIUS-servercertifikat. Du kan også have et midlertidigt certifikat. Du skal inkludere alle rodcertifikater og midlertidige certifikater, der præsenteres af RADIUS-serveren, i payloadet Certifikater i din konfigurationsprofil. Det er valgfrit at inkludere RADIUS-servercertifikaterne, hvis du inkluderer dine RADIUS-servernavne i afsnittet med navne på godkendte servercertifikater i payloadet Netværk. Ellers skal du også inkludere RADIUS-servercertifikaterne i profilen.

Når du ved, hvilke certifikater der præsenteres af RADIUS-serveren, kan du eksportere dem som .cer-arkiver fra Nøglering og føje dem til konfigurationsprofilen. Tilføj alle rodcertifikater og midlertidige certifikater i payloadet Certifikater i din konfigurationsprofil. Du kan også tilføje RADIUS-servercertifikaterne, hvis der er behov for det.

I payloadet Netværk skal du finde afsnittet Godkend og markere de certifikater, du lige har tilføjet, som godkendt. Sørg for, at du ikke markerer andre certifikater, der også findes i payloadet Certifikater, som godkendt, ellers vil godkendelsen mislykkes. Sørg for kun at markere de certifikater, der rent faktisk præsenteres af din RADIUS-server som godkendt

Tilføj derefter navnene på dine RADIUS-servere i afsnittet med navne på godkendte servercertifikater. Det er påkrævet, at du bruger det nøjagtige navn (herunder store og små bogstaver), der vises som det almindelige navn på dit RADIUS-servercertifikat. Hvis f.eks. det almindelige navn på dit RADIUS-servercertifikat er TEST.example.com, skal du være sikker på at bruge store og små bogstaver på præcis samme måde som i certifikatet. Værdien "test.example.com" ville ikke være gyldig, men det ville "TEST.example.com". Du skal tilføje en ny optegnelse for hver af dine RADIUS-servere. Du kan også bruge et jokertegn i værtsnavnet. For eksempel vil *.example.com betyde, at alle RADIUS-servere på domænet example.com godkendes

Hvis du tidligere har aktiveret EAPOL-logarkiver, kan du deaktivere logningen med følgende kommando:

sudo defaults write /Library/Preferences/SystemConfiguration/com.apple.eapolclient LogFlags -int 0

Hvis du ikke er sikker på, om godkendelse er konfigureret korrekt, kan du tjekke /var/log/system.log. Åbn system.log i Konsol og filtrer på "eapolclient" for at se alle beskeder, der er relateret til eapolclient-processen. En typisk godkendelsesfejl ser sådan ud:

Mar 31 12:27:14 Macintosh.local eapolclient[5961]: [eapttls_plugin.c:968] eapttls_verify_server(): server certificate not trusted status 3 0