OS X Server: วิธีกําหนดค่าความน่าเชื่อถือของเซิร์ฟเวอร์ RADIUS ในโปรไฟล์การกําหนดค่าเมื่อใช้ TLS, TTLS หรือ PEAP

บทความนี้อธิบายวิธีตั้งค่าความน่าเชื่อถืออย่างถูกต้องเมื่อใช้โปรไฟล์การกําหนดค่า

ใน OS X โปรไฟล์การกําหนดค่าใช้เพื่อกําหนดค่าไคลเอ็นต์ให้เข้าร่วมเครือข่ายที่มีการป้องกัน 802.1x หากโปรไฟล์การกําหนดค่าไม่ได้กําหนดค่าความน่าเชื่อถือให้กับเซิร์ฟเวอร์ RADIUS อย่างเหมาะสมสําหรับประเภท EAP ที่สร้าง Tunnel ที่ปลอดภัย (TLS, TTLS, PEAP) คุณอาจเห็นปัญหาใดปัญหาหนึ่งต่อไปนี้

ไม่สามารถเข้าร่วมอัตโนมัติได้

การรับรองความถูกต้องล้มเหลว

การโรมมิ่งไปยังจุดเชื่อมต่อใหม่ไม่ทํางาน

ก่อนที่คุณจะสามารถกําหนดค่าความน่าเชื่อถือได้อย่างถูกต้อง คุณต้องทราบว่าเซิร์ฟเวอร์ RADIUS นําเสนอใบรับรองใดในระหว่างการรับรองความถูกต้อง หากคุณมีใบรับรองเหล่านี้อยู่แล้ว ให้ข้ามไปยังขั้นตอนที่ 13

บันทึก EAPOL จะแสดงใบรับรองที่เซิร์ฟเวอร์ RADIUS นำเสนอ หากต้องการเปิดใช้งานบันทึก EAPOL ใน Mac OS X ให้ใช้คําสั่งต่อไปนี้ในเทอร์มินัล:

sudo defaults write /Library/Preferences/SystemConfiguration/com.apple.eapolclient LogFlags -int -1หลังจากเปิดใช้งานบันทึก EAPOL แล้ว ให้เชื่อมต่อกับเครือข่ายที่มีการป้องกัน 802.1x ด้วยตนเอง คุณควรได้รับแจ้งให้เชื่อถือใบรับรองเซิร์ฟเวอร์ RADIUS ให้เชื่อถือใบรับรองเพื่อให้การรับรองความถูกต้องเสร็จสมบูรณ์

ค้นหาบันทึก EAPOL

- In OS X Lion and Mountain Lion, these logs can be found in /var/log/. The log will be called eapolclient.en0.log or eapolclient.en1.log.

- In OS X Mavericks, these logs can be found in /Library/Logs/CrashReporter/com.apple.networking.eapol.XXXXXXXX .

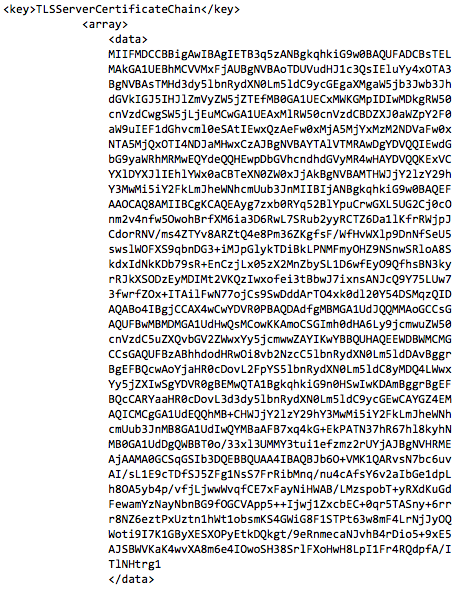

เปิด eapolclient.enX.log ในคอนโซลและค้นหาคีย์ที่ชื่อว่า TLSServerCertificateChain ซึ่งควรมีลักษณะดังนี้:

ช่องข้อความระหว่าง และ คือใบรับรอง ให้คัดลอกช่องข้อความแล้ววางลงในตัวแก้ไขข้อความ ตรวจสอบให้แน่ใจว่าได้กําหนดค่าตัวแก้ไขข้อความให้บันทึกไฟล์ข้อความธรรมดาแล้ว

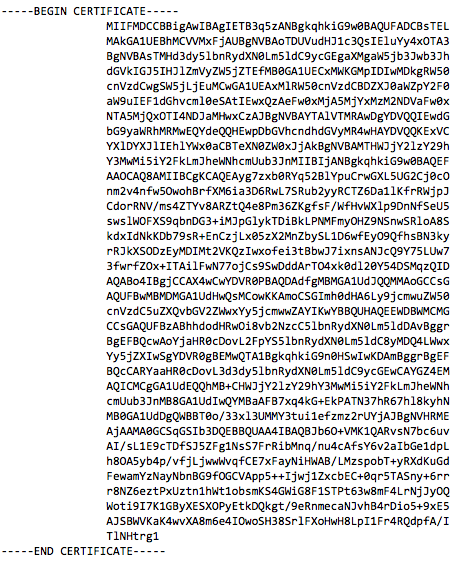

เพิ่มส่วนหัวของ

-----BEGIN CERTIFICATE-----and a footer of-----END CERTIFICATE-----. It should look like this:

บันทึกไฟล์ด้วยนามสกุล .pem

เปิดแอปการเข้าถึงพวงกุญแจในโฟลเดอร์ยูทิลิตี้

Note: It may be helpful to create a new keychain so that you can easily find the certificate you import in the next step.

ลากไฟล์ .pem ที่คุณสร้างลงในพวงกุญแจใหม่ หรือเลือกไฟล์ > นําเข้ารายการ และเลือกไฟล์ .pem ที่คุณสร้างไว้ก่อนหน้านี้ นําเข้าไฟล์ลงในพวงกุญแจที่คุณเลือก

ทำซ้ำขั้นตอนข้างต้นสําหรับใบรับรองแต่ละรายการในอาร์เรย์ TLSCertificateChain โดยคุณอาจจะมีใบรับรองมากกว่าหนึ่งรายการ

ตรวจสอบใบรับรองแต่ละรายการที่นําเข้าเพื่อให้คุณทราบว่าคืออะไร อย่างน้อยที่สุด คุณควรมีใบรับรองหลักและใบรับรองเซิร์ฟเวอร์ RADIUS นอกจากนี้คุณยังอาจมีใบรับรองระหว่างกลางด้วย โดยคุณต้องรวมใบรับรองหลักและระหว่างกลางทั้งหมดที่เซิร์ฟเวอร์ RADIUS นําเสนอไปไว้ในเพย์โหลดใบรับรองในโปรไฟล์การกําหนดค่าของคุณ การรวมใบรับรองเซิร์ฟเวอร์ RADIUS นี้ไม่บังคับหากคุณรวมชื่อเซิร์ฟเวอร์ RADIUS ของคุณไว้ในส่วน ชื่อใบรับรองเซิร์ฟเวอร์ที่เชื่อถือได้ ของเพย์โหลดเครือข่าย มิฉะนั้น ให้รวมใบรับรองเซิร์ฟเวอร์ RADIUS ไว้ในโปรไฟล์ด้วย

เมื่อคุณทราบแล้วว่าเซิร์ฟเวอร์ RADIUS นําเสนอใบรับรองใด คุณสามารถส่งออกเป็นไฟล์ .cer จาก Keychain และเพิ่มลงในโปรไฟล์การกําหนดค่าได้ เพิ่มใบรับรองหลักและใบรับรองระหว่างกลางแต่ละรายการลงในเพย์โหลดใบรับรองในโปรไฟล์การกําหนดค่าของคุณ นอกจากนี้คุณยังสามารถเพิ่มใบรับรองเซิร์ฟเวอร์ RADIUS ได้ต้องการ

ในเพย์โหลดเครือข่าย ให้ค้นหาส่วน ความน่าเชื่อถือ และทําเครื่องหมายใบรับรองที่คุณเพิ่งเพิ่มไว้เป็นรายการที่เชื่อถือได้ ตรวจสอบให้แน่ใจว่าคุณไม่ได้ทําเครื่องหมายเป็นเชื่อถือได้กับใบรับรองอื่นๆ ที่อาจอยู่ในเพย์โหลดใบรับรอง มิฉะนั้นการรับรองความถูกต้องจะล้มเหลว ตรวจสอบให้แน่ใจว่าได้ทําเครื่องหมายเป็นเชื่อถือได้เฉพาะกับใบรับรองที่เซิร์ฟเวอร์ RADIUS ของคุณนําเสนอเท่านั้น

จากนั้น เพิ่มชื่อเซิร์ฟเวอร์ RADIUS ของคุณลงในส่วน ชื่อใบรับรองเซิร์ฟเวอร์ที่เชื่อถือได้ คุณจําเป็นต้องใช้ชื่อที่ถูกต้องตรงกัน (รวมถึงตัวพิมพ์ใหญ่-เล็ก) ที่ปรากฏเป็นชื่อสามัญของใบรับรองเซิร์ฟเวอร์ RADIUS ของคุณ ตัวอย่างเช่น หากชื่อสามัญของใบรับรองเซิร์ฟเวอร์ RADIUS ของคุณคือ TEST.example.com คุณต้องแน่ใจได้ว่าตัวอักษรพิมพ์ใหญ่-เล็กตรงกับที่ใช้ในใบรับรอง กล่าวคือ ค่า "test.example.com" จะไม่ถูกต้อง แต่ "TEST.example.com" จะถูกต้อง คุณต้องเพิ่มรายการใหม่สําหรับเซิร์ฟเวอร์ RADIUS แต่ละรายการ นอกจากนี้คุณยังสามารถใช้ตัวอักษรแทน (Wildcard) เป็นชื่อโฮสต์ได้ด้วย ตัวอย่างเช่น *.example.com จะทําให้เซิร์ฟเวอร์ RADIUS ทั้งหมดบนโดเมน example.com เชื่อถือได้

หากคุณเปิดการใช้งานบันทึก eapol ไว้ก่อนหน้านี้ คุณสามารถปิดการใช้งานการบันทึกดังกล่าวด้วยคําสั่งต่อไปนี้:

sudo defaults write /Library/Preferences/SystemConfiguration/com.apple.eapolclient LogFlags -int 0

หากคุณไม่แน่ใจว่ามีการกําหนดค่าความน่าเชื่อถืออย่างถูกต้องหรือไม่ คุณสามารถตรวจสอบ /var/log/system.log ได้ เปิด system.log ในคอนโซลและกรอง "eapolclient" เพื่อดูข้อความทั้งหมดที่เกี่ยวข้องกับกระบวนการ eapolclient โดยทั่วไปแล้วข้อผิดพลาดของความน่าเชื่อถือจะมีลักษณะดังนี้:

Mar 31 12:27:14 Macintosh.local eapolclient[5961]: [eapttls_plugin.c:968] eapttls_verify_server(): server certificate not trusted status 3 0