Bestille et sertifikat fra en Microsoft-sertifikatautoritet

Les om hvordan du bruker DCE/RPC og Active Directory-sertifikatprofilentiteten til å bestille et sertifikat.

Med OS X Mountain Lion og nyere kan du bruke DCE/RPC-protokollen. Med DCE/RPC trenger du ikke en internett-aktivert sertifikatautoritet (CA). DCE/RPC tilbyr også mer fleksibilitet når du velger malen som oppretter sertifikatet.

OS X Mountain Lion og nyere støtter Active Directory-sertifikatprofiler (AD) i webgrensesnittet til Profilhåndtering. Du kan distribuere datamaskin- eller bruker-AD-sertifikatprofiler til klientenheter automatisk eller via manuell nedlasting.

Finn ut mer om profilbasert sertifikatfornyelse i macOS.

Nettverks- og systemkrav

Et gyldig AD-domene

En fungerende sertifikatautoritet med Microsoft AD-sertifikattjenester

Et klientsystem med OS X Mountain Lion eller nyere som er knyttet til AD

Distribusjon av profiler

OS X Mountain Lion og nyere støtter konfigurasjonsprofiler. Du kan bruke profiler til å definere mange system- og kontoinnstillinger.

Du kan levere profiler til macOS-klienter på flere måter. Hovedleveringsmetoden er macOS Server Profilhåndtering. I OS X Mountain Lion eller nyere kan du bruke noen andre metoder. Du kan dobbeltklikke på en .mobileconfig-fil i Finder, eller bruke en tredjeparts Mobile Device Manager-server (MDM).

Detaljer om entiteter

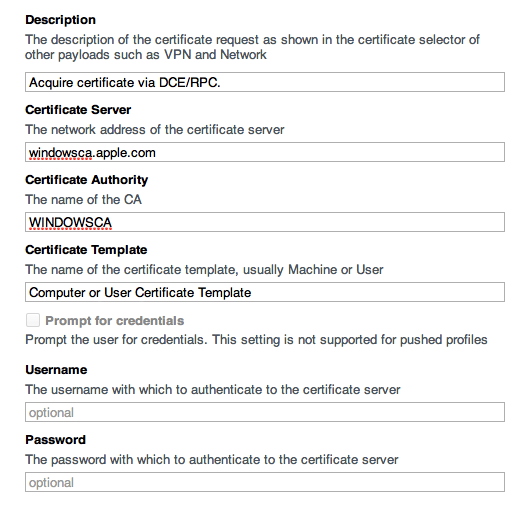

Profilhåndtering-grensesnittet som lar deg definere en AD-sertifikat-entitet inneholder feltene nedenfor.

Beskrivelse: Angi et kort beskrivelse av profilentiteten.

Certificate Server (sertifikatserver): Skriv det fullt kvalifiserte vertsnavnet til sertifikatautoriteten. Ikke skriv «http://» før vertsnavnet.

Certificate Authority (sertifikatautoritet): Angi kortnavnet til sertifikatautoriteten. Du kan bestemme denne verdien fra CN for AD-oppføringen: CN=, CN=Certification Authorities, CN=Public Key Services, CN=Services, CN=Configuration,

Sertifikatmal: Angi sertifikatmalen du vil ha i miljøet ditt. Standardbrukerens sertifikatverdi er «User». Standardverdien for et datamaskinsertifikat er «Machine».

Grense for varsling av utløpt sertifikat: Dette er heltallverdien som definerer antall dager før sertifikatet utløper, og macOS viser en utløpsvarsling. Verdien må være større enn 14, og mindre enn den maksimale levetiden til sertifikatet i dager.

RSA-nøkkelstørrelse: Dette er heltallsverdien for størrelsen til den private nøkkelen som signerer forespørselen om sertifikatsignering (CSR). Mulige verdier inkluderer 1024, 2048, 4096 og så videre. Den valgte malen, som er definert i sertifikatautoriteten, hjelper med å definere nøkkelstørrelsesverdien som skal brukes.

Prompt for credentials (spør om akkreditiver): Ignorer dette valget for datamaskinsertifikater. Når det gjelder brukersertifikater, gjelder denne innstillingen bare hvis du velger Manual Download (manuell nedlasting) for profillevering. Brukeren blir bedt om akkreditiver når profilen er installert.

Brukernavn: Ignorer dette feltet for datamaskinsertifikater. Dette feltet er valgfritt for brukersertifikater. Du kan angi et AD-brukernavn som grunnlag for det forespurte sertifikatet.

Passord: Ignorer dette feltet for datamaskinsertifikater. Når det gjelder brukersertifikater, angir du passordet som er tilknyttet AD-brukernavnet, hvis du har angitt et.

Forespørre et datamaskinsertifikat

Påse at du bruker macOS Server med Profilhåndtering-tjenesten aktivert for Enhetsbehandling og knyttet til AD.

Bruk en støttet AD-sertifikatprofilkombinasjon

Bare datamaskin-/maskinsertifikater leveres automatisk til en klient med OS X Mountain Lion eller nyere

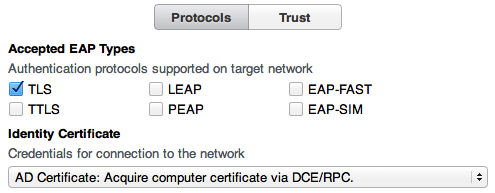

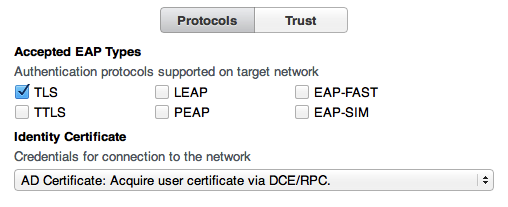

Sertifikat integrert i en nettverksprofil for EAP-TLS 802.1x-godkjenning

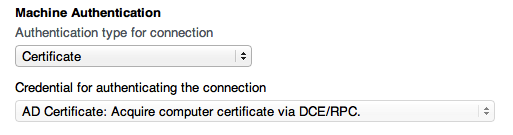

Sertifikat integrert i en VPN-profil for maskinbasert sertifikatgodkjenning

Sertifikat integrert i både nettverk/EAP-TLS- og VPN-profilene

Distribuere en Profilhåndtering-entitet

Knytt klienten med OS X Mountain Lion eller nyere til AD. Du kan bruke en profil, GUI på klient eller CLI på klient til å knytte klienten.

Installer utsteder-CA eller annet CA-sertifikat på klienten slik at det har en fullstendig godkjenningskjede. Du kan også bruke en profil til å installere det.

Velg å levere AD-sertifikatprofilen med automatisk push eller manuell nedlasting for enhets- eller enhetsgruppeprofilen.

Hvis du velger automatisk push, kan du bruke Enhetsbehandling under Profilhåndtering i macOS Server til å registrere klienten.

Definer AD-sertifikatentiteten for en registrert enhet eller enhetsgruppe. For beskrivelser av entitetsfelt, kan du se delen «Entitetsdetaljer» ovenfor.

Du kan definere en nettverksentitet for kablet eller trådløs TLS for den samme enhets- eller enhetsgruppeprofilen. Velg den konfigurerte AD-sertifikatentiteten som akkreditiver. Du kan definere en entitet for enten Wi-Fi eller Ethernet.

Definer en IPSec (Cisco) VPN-profil via enheten eller enhetsgruppen. Velg den konfigurerte AD-sertifikatentiteten som akkreditiver.

Sertifikatbasert maskingodkjenning støttes bare for IPSec VPN-tunneler. Andre VPN-typer krever andre godkjenningsmetoder.

Du kan fylle ut feltet for kontonavn med en plassholderstreng.

Arkiver profilen. Med automatisk push distribueres profilen til den registrerte datamaskinen via nettverket. AD-sertifikatet bruker datamaskinens ADS-akkreditiver til å fylle ut CSR.

Hvis du bruker manuell nedlasting kobler du til Profilhåndterings brukerportal fra klienten.

Installer den tilgjengelige enhets- eller enhetsgruppeprofilen.

Kontroller at den nye private nøkkelen og sertifikatet nå ligger i systemnøkkelkjeden på klienten.

Du kan distribuere en enhetsprofil som kombinerer sertifikat-, katalog-, AD-sertifikat-, nettverk (TLS)- og VPN-entiteter. Klienten behandler entitetene i riktig rekkefølge slik at hver entitetshandling blir fullført.

Forespørre et brukersertifikat

Påse at du bruker macOS Server med Profilhåndtering-tjenesten aktivert for Enhetsbehandling og knyttet til AD.

Bruk en støttet AD-sertifikatprofilkombinasjon

Bare brukersertifikater leveres automatisk til klienter ved bruk av OS X Mountain Lion eller nyere

Sertifikat integrert i nettverksprofilen for EAP-TLS 802.1x-godkjenning

Distribuere en Profilhåndtering-entitet

Knytt klienten til AD. Du kan bruke en profil, GUI på klient eller CLI på klient til å knytte klienten.

Slå på oppretting av mobile AD-kontoer på klienten i henhold til policyen for systemmiljøet. Du kan aktivere denne funksjonen med en profil (mobilitet), et GUI på klienten eller kommandolinje for klienter, for eksempel denne:

sudo dsconfigad -mobile enableInstaller utsteder-CA eller annet CA-sertifikat på klienten slik at det har en fullstendig godkjenningskjede. Du kan også bruke en profil til å installere det.

Velg å levere AD-sertifikatprofilen med automatisk push eller manuell nedlasting for AD-bruker- eller brukergruppeprofilen. Du må gi Profilhåndtering-tjenesten tilgang til brukeren eller gruppen.

Hvis du velger automatisk push, kan du bruke Enhetsbehandling under Profilhåndtering i macOS Server til å registrere klienten. Knytt klientdatamaskinen med AD-brukeren nevnt ovenfor.

Definer AD-sertifikatentiteten for samme AD-bruker- eller gruppeprofil. For beskrivelser av nyttelastfelt kan du se Nyttelastdetaljer.

Du kan definere en nettverksentitet for kablet eller trådløs TLS for samme AD-bruker- eller gruppeprofil. Velg den konfigurerte AD-sertifikatentiteten som akkreditiver. Du kan definere entiteten for enten Wi-Fi eller Ethernet.

Logg på klienten med AD-brukerkontoen som har tilgang til Profilhåndtering-tjenesten. Med automatisk push gir påloggingen den nødvendige Kerberos Ticket Granting Ticket (TGT). TGT tjener som identitetsmal for det ønskede brukersertifikatet.

Hvis du bruker manuell nedlasting, kobler du til Profilhåndterings brukerportal.

Installer den tilgjengelige bruker- eller gruppeprofilen.

Oppgi brukernavnet og -passordet hvis du blir bedt om det.

Åpne Nøkkelringtilgang. Kontroller at påloggingsnøkkelringen inneholder en privat nøkkel og et brukersertifikat utstedt av Microsoft CA.

Du kan distribuere en brukerprofil som kombinerer sertifikat, AD-sertifikat og nettverk (TLS). Klienter med OS X Mountain Lion eller nyere, behandler entiteter i riktig rekkefølge slik at hver entitetshandling blir fullført.

Informasjon om produkter som ikke er laget av Apple, samt uavhengige nettsteder som ikke kontrolleres eller testes av Apple, er gitt uten anbefaling eller godkjenning. Apple påtar seg ikke noe ansvar for utvalget av, bruken av eller ytelsen til nettsteder og produkter fra tredjeparter. Apple garanterer ikke for nøyaktigheten eller påliteligheten til tredjeparters nettsteder. Kontakt leverandøren for mer informasjon.